Защита сайта WordPress от XSS, Clickjacking и некоторых других атак. Обеспечение безопасности вашего сайта имеет большое значение для присутствия вашего бизнеса в Интернете. В выходные я проверил безопасность своего сайта WordPress с помощью Acunetix и Netsparker и обнаружил следующие уязвимости.

- Отсутствующий заголовок X-Frame-Options

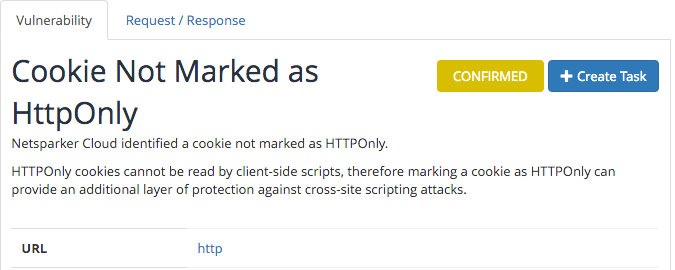

- Cookie не помечены как HttpOnly

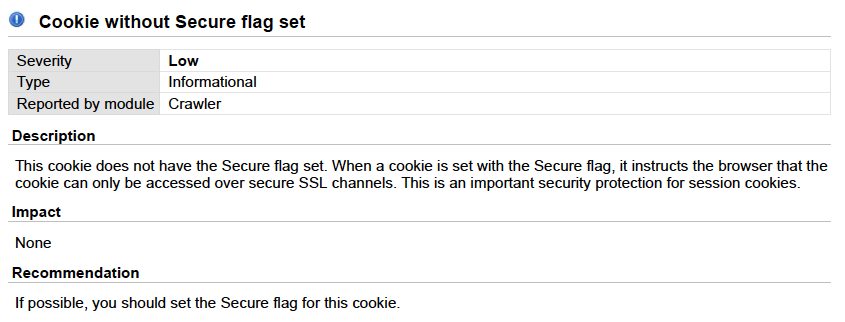

- Cookie без установленного флага Secure

Если вы пользуетесь выделенным облачным или VPS-хостингом, вы можете напрямую внедрить эти заголовки в Apache или Nginx, чтобы устранить проблему. Однако, чтобы сделать это непосредственно в WordPress – вы можете сделать следующее.

Примечание: после внедрения, вы можете использовать инструмент Secure Headers Test для проверки результатов.

X-Frame-Options в WordPress

Вставка этого параметра в заголовок предотвратит атаки Clickjacking. Нижеприведенная информация была обнаружена компанией Netsparker.

Решение:

- Перейдите по пути, где установлен WordPress. Если вы находитесь на виртуальном хостинге, вы можете войти в cPanel >> File Manager

- Сделайте резервную копию файла wp-config.php

- Отредактируйте файл и добавьте следующую строку

header('X-Frame-Options: SAMEORIGIN');- Сохраните и обновите свой сайт для проверки

Cookie с HTTPOnly и флаг безопасности в WordPress

Наличие Cookie with HTTPOnly инструктирует браузер доверять cookie только серверу, что добавляет уровень защиты от XSS-атак.

Флаг secure в cookie указывает браузеру, что доступ к cookie осуществляется по защищенным каналам SSL, что добавляет уровень защиты для сессионного cookie.

Примечание: Это будет работать на сайте HTTPS. Если вы все еще используете HTTP, вы можете рассмотреть возможность перехода на HTTPS для большей безопасности.

Решение:

- Сделайте резервную копию файла wp-config.php

- Отредактируйте файл и добавьте следующую строку

@ini_set('session.cookie_httponly', true);

@ini_set('session.cookie_secure', true);

@ini_set('session.use_only_cookies', true);- Сохраните файл и обновите сайт, чтобы проверить его

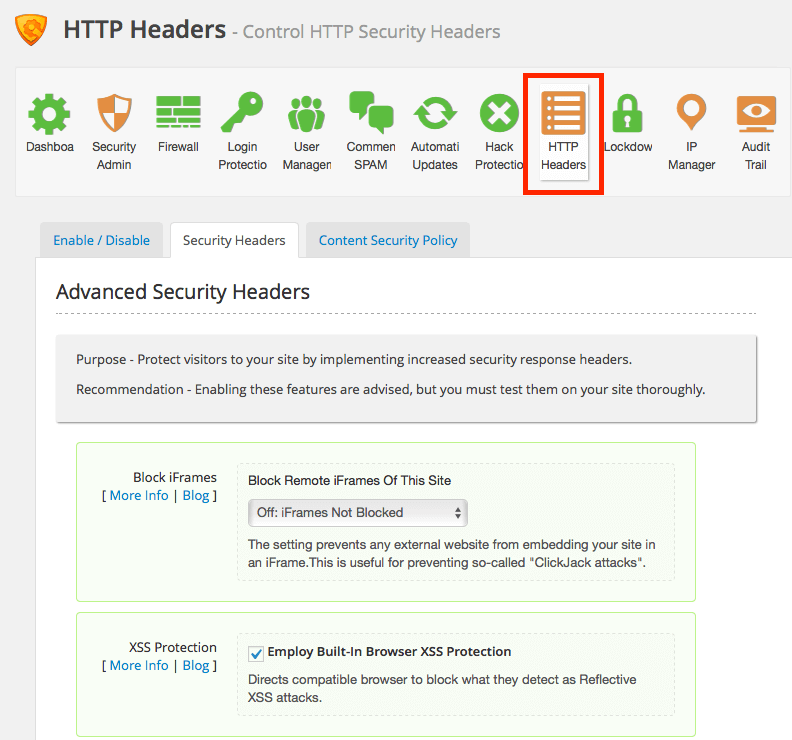

Если вам не нравится взламывать код, то в качестве альтернативы вы можете использовать плагин Shield, который поможет вам заблокировать iFrames & и защититься от XSS-атак. После установки плагина перейдите к заголовкам HTTP и включите их.

Надеюсь, все вышесказанное поможет вам в устранении уязвимостей WordPress.

Заключение

Обеспечение безопасности сайта – сложная задача, требующая постоянных усилий. Если вы хотите переложить головную боль по обеспечению безопасности на плечи эксперта, попробуйте SUCURI WAF, который позаботится о полной защите и производительности сайта за вас.