Краткое саммари

Более 47% всего интернет-трафика генерируется не людьми, а ботами.1 Значительная часть этих автоматизированных программ несет прямую угрозу вашему бизнесу, даже если вы этого не замечаете. Вредоносные боты искажают вашу веб-аналитику, скликивают рекламные бюджеты, воруют контент и цены, перегружают серверы и пытаются взломать аккаунты ваших клиентов.2 Последствия варьируются от неверных маркетинговых решений до прямых финансовых и репутационных потерь.4

Эта статья — не просто набор разрозненных технических советов. Это исчерпывающее руководство, которое проведет вас через все уровни современной защиты от ботов. Мы начнем с классификации угроз и оценки их влияния на бизнес, разберем как базовые, так и самые продвинутые технологии защиты — от robots.txt до поведенческого анализа на основе искусственного интеллекта. Вы получите детальный обзор и сравнение ключевых сервисов, работающих на российском рынке, и поймете, какой из них подходит именно вашим задачам.

Особое внимание мы уделим юридическим аспектам: как действовать в рамках российского законодательства, защищая свои данные и не нарушая чужие права, особенно в свете последних изменений в ФЗ-152 «О персональных данных». Наша цель — дать вам комплексную, эшелонированную стратегию, которая позволит эффективно защитить ваш бизнес, не создавая барьеров для реальных клиентов.

Невидимая война за данные: почему защита от ботов — жизненно важная задача для вашего бизнеса

В цифровой экономике данные — это новая нефть, а веб-сайты — это месторождения. Каждый день на этих месторождениях идет тихая, невидимая война. Автоматизированные программы, или боты, ведут разведку, пытаются похитить ценные ресурсы и устроить диверсии. Для владельца бизнеса игнорировать эту войну — значит добровольно отдать свое конкурентное преимущество и поставить под угрозу стабильность своей компании. Чтобы выстроить эффективную оборону, для начала нужно понять, с кем именно мы имеем дело.

Что такое бот-трафик: отличаем друзей от врагов

Слово «бот» (сокращение от «робот») часто имеет негативную окраску, но по своей сути это всего лишь компьютерная программа, созданная для автоматического выполнения повторяющихся задач.2 Боты могут имитировать действия человека или полностью заменять его в рутинных операциях. Ключевой аспект, который определяет природу бота, — это его

намерение и согласие владельца сайта на его действия. Исходя из этого, весь бот-трафик можно разделить на две большие категории: полезный и вредоносный.4

Полезные («хорошие») боты — это авторизованные программы, которые выполняют важные и нужные функции. Без них современный интернет не мог бы существовать в привычном нам виде. К ним относятся:

- Поисковые роботы (краулеры): Боты Google (Googlebot) и Яндекса (YandexBot) сканируют страницы вашего сайта, чтобы добавить их в поисковую выдачу. Блокировка этих ботов равносильна тому, чтобы повесить на дверь своего магазина табличку «Закрыто».8

- Боты для мониторинга: Сервисы, которые проверяют доступность вашего сайта и немедленно сообщают, если он «упал».

- Чат-боты: Автоматизированные помощники на сайте, которые отвечают на частые вопросы клиентов и помогают им сориентироваться, улучшая пользовательский опыт.8

- Агрегаторы контента: Боты, которые собирают новости или обновления с вашего сайта для RSS-лент или новостных агрегаторов, на которые вы дали согласие.

Вредоносные («плохие») боты — это скрипты, которые действуют без разрешения владельца сайта и преследуют цели, наносящие ущерб бизнесу. Они могут быть разработаны конкурентами, киберпреступниками или хакерами для кражи данных, мошенничества или вывода сайта из строя.4 Именно от них и нужно выстраивать защиту.

Важно понимать, что технология, лежащая в основе бота, нейтральна. Например, программа для парсинга данных может быть как «хорошим» ботом, если вы используете ее для сбора информации о ценах конкурентов в своих интересах, так и «плохим», если конкурент использует аналогичную программу для кражи вашего уникального контента и коммерческих данных. Разница — в цели и законности ее достижения.

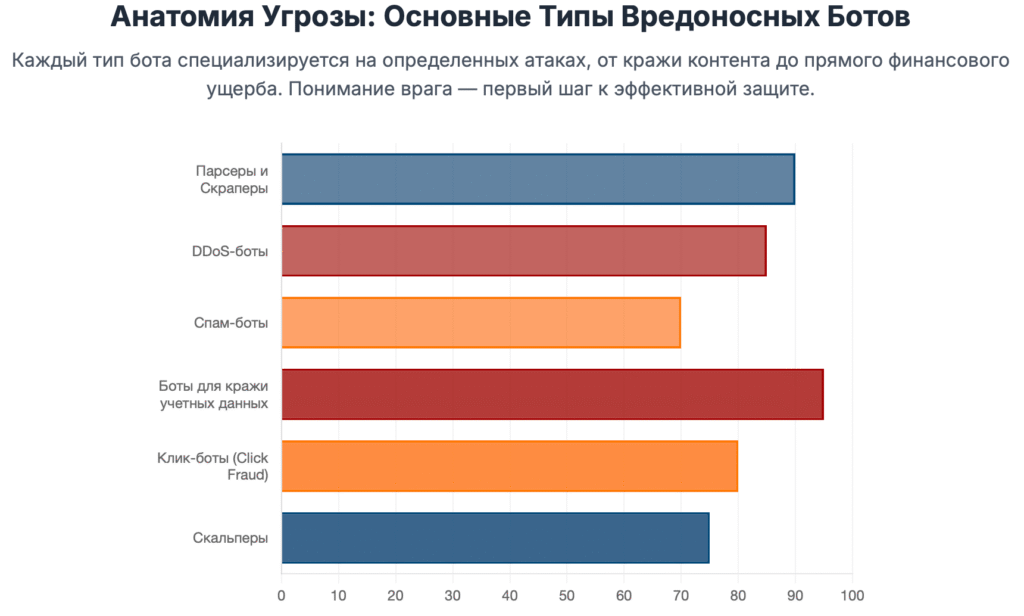

Классификация вредоносных ботов: от простых парсеров до изощренных мошенников

Мир вредоносных ботов разнообразен. Они различаются по сложности, архитектуре и целям. Понимание специфики каждого типа угрозы — первый шаг к построению адекватной защиты.4

- Парсеры и скраперы (Parsing and Scraping Bots): Это одни из самых распространенных вредоносных ботов. Их основная задача — автоматический сбор и структурирование информации с веб-страниц.4 Конкуренты используют их для мониторинга ваших цен, ассортимента, описаний товаров и остатков на складе. Собранные данные позволяют им мгновенно реагировать на ваши маркетинговые акции, демпинговать или копировать ваш контент. Помимо кражи интеллектуальной собственности, агрессивный парсинг создает высокую нагрузку на сервер, замедляя работу сайта для реальных клиентов и даже приводя к его временной недоступности.3

- Спам-боты (Spam Bots): Эти боты запрограммированы на массовое распространение нежелательного контента. Они автоматически регистрируются на форумах, оставляют рекламные ссылки в комментариях к статьям, заполняют формы обратной связи мусорными сообщениями.2 Кроме того, они сканируют страницы контактов и гостевые книги в поисках email-адресов, которые затем пополняют базы для спам-рассылок.2

- DDoS-боты (DoS and DDoS Bots): Их единственная цель — сделать ваш сайт недоступным. Для этого используется ботнет — сеть из тысяч зараженных компьютеров, которые одновременно отправляют огромное количество запросов на ваш сервер. Сервер не выдерживает такой нагрузки и перестает отвечать, в результате чего ни клиенты, ни сотрудники не могут получить доступ к ресурсу.2 Такая атака называется распределенной атакой типа «отказ в обслуживании» (Distributed Denial of Service).

- Боты для кражи учетных данных (Credential Stuffing Bots): Эти боты используют базы данных с логинами и паролями, утекшими с других сайтов. Они методично подставляют эти пары в форму входа на вашем сайте, пытаясь получить несанкционированный доступ к личным кабинетам ваших клиентов.2 В случае успеха злоумышленники могут украсть персональные данные, бонусные баллы или даже совершить покупки от имени пользователя.4

- Сканеры уязвимостей (Vulnerability Scanners): Эти боты систематически проверяют миллионы сайтов на наличие известных «дыр» в безопасности: в устаревших версиях CMS, плагинах или в самом коде сайта.9 В отличие от «этичных» сканеров, которые сообщают об уязвимостях владельцу, вредоносные боты передают информацию своим создателям. Те, в свою очередь, могут использовать ее для взлома или продать на черном рынке.4

- Клик-боты (Click Fraud Bots): Эти боты наносят прямой финансовый ущерб, атакуя ваши рекламные кампании. Они имитируют переходы по платным объявлениям в Яндекс.Директ или Google Ads, «скликивая» ваш рекламный бюджет. В результате вы платите за фальшивые клики, которые никогда не приведут к продажам, а ваша статистика искажается.2

- Скальперы и боты для атак на интернет-магазины (Scalper Bots): Эти боты представляют особую угрозу для e-commerce. Они могут мгновенно скупать лимитированные товары (например, кроссовки или билеты на концерт) для последующей перепродажи по завышенной цене.4 Другой вид атаки — добавление товаров в корзину без завершения покупки. Это создает искусственный дефицит: реальные покупатели видят, что товара нет в наличии, хотя на самом деле он лежит на складе. Это приводит к упущенной выгоде и разочарованию клиентов.2

Следует понимать, что эти атаки часто взаимосвязаны и образуют целую экосистему. Например, сканер уязвимостей может обнаружить слабое место на сайте.4 Затем эта информация используется для взлома и установки вредоносного ПО, которое превращает сервер в часть ботнета для DDoS-атак. Или же утекшие в результате взлома данные пользователей применяются в атаках типа credential stuffing на других ресурсах.2 Это не разрозненные инциденты, а звенья одной цепи, что подчеркивает необходимость комплексного, а не точечного подхода к защите.

Реальная цена бот-атак: финансовые, репутационные и SEO-риски для бизнеса

Проблема ботов — это не абстрактная техническая головная боль для IT-отдела. Это конкретная бизнес-проблема с измеримыми финансовыми последствиями. Последствия бот-атак можно разделить на несколько ключевых категорий.2

Прямые финансовые убытки:

- Потеря продаж: Если ваш сайт недоступен из-за DDoS-атаки, клиенты просто не могут совершить покупку. Каждый час простоя — это прямые убытки.5

- Слив рекламного бюджета: Клик-боты расходуют ваши деньги, выделенные на контекстную рекламу, не принося никакой отдачи. Вы платите за трафик, который никогда не сконвертируется в клиентов.2

- Расходы на восстановление: После успешной атаки компании приходится тратить средства на привлечение экспертов по кибербезопасности, восстановление инфраструктуры и внедрение дополнительных мер защиты.5

- Мошеннические транзакции: Взлом аккаунтов клиентов может привести к мошенническим заказам и последующим расходам на обработку возвратов и компенсации.

Косвенные финансовые потери:

- Проигрыш в конкурентной борьбе: Если конкуренты постоянно парсят ваши цены, они могут оперативно корректировать свои предложения, всегда оставаясь на шаг впереди. Это приводит к снижению вашей маржинальности и потере доли рынка.2

- Упущенная выгода: Атаки скальперов или ботов, блокирующих товар в корзине, напрямую мешают реальным клиентам совершить покупку, что ведет к потере продаж и лояльности.2

Репутационный ущерб:

- Потеря доверия клиентов: Недоступность сайта, спам в комментариях или, что хуже всего, новости о взломе личных кабинетов подрывают доверие к вашему бренду. Клиенты уйдут к конкурентам, у которых безопаснее и стабильнее.5

- Негативное общественное мнение: Долговременные сбои в работе сервисов и инциденты с безопасностью могут стать достоянием общественности, что негативно скажется на имидже компании.5

Искажение бизнес-метрик и SEO-проблемы:

- «Грязная» аналитика: Массовый бот-трафик полностью искажает данные в Яндекс.Метрике и Google Analytics. Вы можете видеть рост посещаемости, но при этом конверсия будет падать. На основе таких «грязных» данных маркетологи принимают неверные решения, вкладывая деньги в неэффективные каналы.3

- Падение позиций в поиске: Поисковые системы, такие как Яндекс и Google, активно борются с накруткой поведенческих факторов. Если они обнаружат, что значительная часть вашего трафика — боты, имитирующие активность пользователей, сайт может быть пессимизирован в поисковой выдаче. Это приведет к резкому падению органического трафика и продаж.3

Для наглядности сведем основные угрозы в единую таблицу.

Таблица 1: Типы вредоносных ботов и их ключевые риски для бизнеса

| Тип бота | Принцип работы (простыми словами) | Основные бизнес-риски |

| Парсер/Скрапер | Автоматически копирует цены, описания товаров, статьи и другие данные с сайта. | Потеря конкурентного преимущества, кража интеллектуальной собственности, перегрузка сервера. |

| DDoS-бот | Массово отправляет запросы, чтобы «положить» сайт, сделав его недоступным. | Потеря продаж из-за простоя, отток клиентов, репутационный ущерб. |

| Спам-бот | Засоряет комментарии, формы и собирает email-адреса для рассылок. | Снижение репутации сайта, отток пользователей, возможные SEO-штрафы. |

| Credential Stuffing бот | Подбирает пароли к личным кабинетам, используя утекшие базы данных. | Взлом аккаунтов клиентов, кража персональных данных, финансовые махинации от имени пользователей. |

| Клик-бот (Click Fraud) | Имитирует клики по платной рекламе (Яндекс.Директ, Google Ads). | Прямой слив рекламного бюджета, искажение статистики рекламных кампаний. |

| Скальпер/Атакующий бот | Мгновенно скупает лимитированные товары или блокирует их в корзине. | Упущенная выгода, недовольство и отток лояльных клиентов, проблемы с управлением запасами. |

Таким образом, защита от ботов — это не опция, а фундаментальная составляющая цифровой гигиены и управления рисками для любого современного бизнеса.

Первая линия обороны: базовые методы защиты и их ограничения

Когда речь заходит о защите сайта, многие начинают с самых простых и доступных методов. Они составляют первую линию обороны и действительно могут отсеять наименее изощренных ботов. Однако важно понимать, что эти методы основаны на предположении, что боты ведут себя примитивно и предсказуемо. По мере того как злоумышленники совершенствуют свои инструменты, эффективность базовой защиты снижается. Рассмотрим три основных метода, их преимущества и, что более важно, их ограничения.

Файл robots.txt: вежливая просьба, которую часто игнорируют

Принцип работы: robots.txt — это простой текстовый файл, который размещается в корневом каталоге вашего сайта (например, www.example.com/robots.txt).13 В этом файле содержатся директивы для поисковых роботов и других «воспитанных» ботов, указывающие, какие разделы сайта можно сканировать, а какие — нет.14 Например, вы можете запретить индексацию административной панели или личных кабинетов пользователей.

Преимущества:

- Простота: Создать и настроить robots.txt очень легко, это не требует специальных знаний.

- Управление индексацией: Это стандартный и эффективный способ управлять поведением легитимных ботов, таких как Googlebot и YandexBot, что помогает снизить нагрузку на сервер и предотвратить попадание в поисковую выдачу служебных страниц.13

Недостатки и ограничения:

Основной и критический недостаток robots.txt заключается в том, что его соблюдение — дело добровольное.15 Вредоносные боты, созданные для парсинга, спама или поиска уязвимостей, просто игнорируют этот файл.3

Можно провести простую аналогию: robots.txt — это как табличка «По газонам не ходить». Вежливые и законопослушные посетители парка будут обходить газон по дорожке. Однако хулигану, который решил устроить на газоне пикник, эта табличка абсолютно не помешает. Таким образом, robots.txt является инструментом управления краулерами, а не средством безопасности.

CAPTCHA и ее современные альтернативы: баланс между безопасностью и удобством пользователя

Принцип работы: CAPTCHA (Completely Automated Public Turing test to tell Computers and Humans Apart) — это общее название для тестов, предназначенных для различения человека и компьютера.16 Идея состоит в том, чтобы предложить пользователю задачу, которую легко решить человеку, но сложно — программе.1

Виды CAPTCHA:

- Текстовая CAPTCHA: Классический вариант, где нужно распознать и ввести искаженные буквы и цифры с картинки.1

- Графическая CAPTCHA (reCAPTCHA v2): Более современный вариант от Google, где пользователю предлагается выбрать все изображения с определенным объектом (например, светофоры или автобусы).1

- Математические и логические задачи: Простые вопросы вроде «Сколько будет 2+2?» или «Какого цвета небо?».

- «Невидимая» reCAPTCHA (v3): Наиболее продвинутая версия, которая не требует от пользователя никаких действий. Скрипт анализирует поведение пользователя на странице (движения мыши, время нажатия клавиш) и, если оно кажется подозрительным, может показать дополнительную проверку. В большинстве случаев для легитимного пользователя она остается невидимой.1

Преимущества:

- Эффективность против простых ботов: CAPTCHA является действенным барьером для примитивных спам-ботов и парсеров, которые не умеют распознавать изображения или решать логические задачи.17

Недостатки и ограничения:

- Негативное влияние на пользовательский опыт (UX): CAPTCHA раздражает. Пользователи, особенно на мобильных устройствах, не любят щуриться, разбирая нечитаемые символы, или проходить несколько раундов выбора картинок. Это создает дополнительный барьер на пути к целевому действию (регистрации, покупке, отправке сообщения) и может значительно снизить конверсию сайта.1

- Обход продвинутыми ботами: Современные боты научились эффективно обходить даже сложные капчи. Для этого используются две основные технологии:

- Алгоритмы машинного обучения (AI): Нейросети способны распознавать искаженный текст и объекты на изображениях с высокой точностью.

- Сервисы по распознаванию CAPTCHA: Существуют целые «фермы», где тысячи низкооплачиваемых работников вручную решают капчи, которые им присылает бот. Для программы это выглядит как отправка картинки через API и получение готового ответа через несколько секунд.1

Таким образом, возникает дилемма: чем сложнее и надежнее CAPTCHA, тем сильнее она мешает реальным пользователям. А против по-настоящему «умных» ботов она все равно может оказаться бессильной. Этот компромисс между безопасностью и удобством заставляет искать более совершенные методы защиты, которые работают в фоновом режиме.

Приманки для ботов: как работают honeypot-ловушки и скрытые поля

Принцип работы: Техника «Honeypot» (в переводе «горшочек с медом») заключается в создании ловушек-приманок, которые невидимы для обычного пользователя, но видны и привлекательны для автоматизированных ботов.17

Самый распространенный пример — скрытое поле в форме (например, в форме регистрации или обратной связи).19 С помощью CSS это поле делается невидимым для человеческого глаза (

display: none;). Человек, заполняя форму, видит только нужные поля (например, «Имя» и «Email») и оставляет скрытое поле пустым. Простой спам-бот, который не анализирует CSS, видит в HTML-коде все поля и автоматически заполняет их все, включая скрытое.20 Серверу остается только проверить: если скрытое поле заполнено, значит, форму отправил бот, и это сообщение можно сразу удалить или пометить как спам.

Другой вариант honeypot — размещение на странице невидимой для пользователя ссылки, которая ведет в «ловушку» (например, на страницу, которая автоматически блокирует IP-адрес перешедшего по ней). В файле robots.txt доступ к этой ловушке запрещается, чтобы поисковые роботы случайно в нее не попали.

Преимущества:

- Незаметность для пользователя: В отличие от CAPTCHA, honeypot-техники никак не влияют на пользовательский опыт, так как работают абсолютно незаметно.20

- Простота реализации: Добавить скрытое поле в форму — технически несложная задача.

Недостатки и ограничения:

- Неэффективность против продвинутых ботов: Как и другие базовые методы, honeypot рассчитан на «глупых» ботов. Более сложные боты могут анализировать CSS и JavaScript, чтобы определять видимость полей, и не будут заполнять то, что скрыто от пользователя.19 Они также могут научиться распознавать и игнорировать типичные названия для полей-ловушек.

В итоге, базовые методы защиты могут служить хорошим начальным фильтром, но они не способны обеспечить надежную защиту от современных, постоянно эволюционирующих угроз. Они создают лишь иллюзию безопасности, которую легко разрушить мотивированному злоумышленнику.

Строим крепость: продвинутые технологии и подходы к защите

Когда базовых методов становится недостаточно, на смену им приходят более сложные и надежные технологии. Они смещают фокус с анализа отдельных атрибутов запроса (например, IP-адреса) на построение целостного «портрета» посетителя и анализ его поведения. Эти методы позволяют выстроить действительно эшелонированную оборону, способную противостоять даже изощренным атакам.

Анализ посетителей: блокировка по IP, фильтрация User-Agent и ограничение частоты запросов (rate limiting)

Эти методы являются следующим шагом после базовой защиты и основаны на анализе метаданных каждого запроса.

- Блокировка по IP-адресу: Это один из самых старых методов защиты. Если вы заметили подозрительную активность с определенного IP-адреса, вы можете заблокировать его на уровне сервера или файрвола.21 Более продвинутый вариант —

геоблокировка, то есть запрет доступа для целых стран или регионов, если они не являются вашей целевой аудиторией.22 Также эффективна блокировка IP-адресов, принадлежащих известным хостинг-провайдерам и дата-центрам, поскольку реальные пользователи редко выходят в интернет с серверных IP.23

- Преимущества: Простота и эффективность против единичных атак.

- Недостатки: Боты легко обходят эту защиту, используя огромные пулы прокси-серверов или VPN, постоянно меняя свой IP-адрес. Кроме того, есть риск заблокировать легитимных пользователей, которые могут находиться за одним IP-адресом с ботом (например, в корпоративных сетях).21

- Анализ User-Agent: Каждое обращение к сайту сопровождается HTTP-заголовком User-Agent, который сообщает серверу информацию о браузере и операционной системе клиента. Это своего рода «паспорт» посетителя. Простые боты часто используют либо пустой, либо устаревший, либо явно подозрительный User-Agent (например, Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1)), который практически не встречается у реальных пользователей сегодня.24 Анализируя эти заголовки, можно отфильтровать значительную часть примитивных ботов.24

- Преимущества: Позволяет отсечь старых и простых ботов без влияния на пользователей.

- Недостатки: Продвинутые боты легко подделывают User-Agent, маскируясь под последние версии популярных браузеров (Chrome, Firefox), что делает этот метод ненадежным в качестве основного средства защиты.

- Rate Limiting (Ограничение частоты запросов): Эта технология устанавливает лимит на количество запросов, которое один IP-адрес может отправить на сервер за определенный промежуток времени.25 Например, можно установить правило: «не более 100 запросов в минуту с одного IP». Если лимит превышен, последующие запросы с этого IP будут временно блокироваться или замедляться.27

- Аналогия: Представьте себе турникет в метро. Он пропускает людей по одному с определенной скоростью. Если кто-то попытается пробежать через него 10 раз за секунду, система его заблокирует. Rate limiting работает по схожему принципу.

- Преимущества: Очень эффективен для защиты от атак методом перебора (brute-force), агрессивного парсинга и некоторых видов DDoS-атак.25

- Недостатки: Не спасает от распределенных атак, когда запросы идут с тысяч разных IP-адресов. Кроме того, требует аккуратной настройки, чтобы случайно не заблокировать активных, но легитимных пользователей или API-интеграции.

Цифровые отпечатки (fingerprinting): создание уникального портрета каждого визитера

Это фундаментальный сдвиг в подходе к защите: вместо того чтобы анализировать отдельные действия, система пытается идентифицировать самого «актора». Технология fingerprinting (снятие цифрового отпечатка) позволяет создать уникальный идентификатор для каждого браузера или устройства, который остается постоянным, даже если пользователь меняет IP-адрес.29

Принцип работы: Когда вы заходите на сайт, ваш браузер передает ему массу, казалось бы, незначительной информации. Система защиты собирает эти параметры и объединяет их в уникальный хэш — «цифровой отпечаток». В этот отпечаток входят 29:

- User-Agent (тип и версия браузера, ОС).

- Установленные в системе шрифты.

- Разрешение экрана и глубина цвета.

- Языковые настройки и часовой пояс.

- Список установленных плагинов.

- Параметры работы графической подсистемы.

Комбинация десятков таких параметров оказывается уникальной для подавляющего большинства пользователей. Ботам, особенно если они работают централизованно, очень сложно подделать все эти характеристики так, чтобы они выглядели как у тысяч разных реальных людей.

Одной из самых мощных техник является Canvas Fingerprinting. Она использует элемент HTML5 Canvas для того, чтобы заставить браузер отрисовать небольшое скрытое изображение или текст. Из-за различий в графических драйверах, видеокартах и настройках сглаживания на разных компьютерах, итоговое изображение будет иметь микроскопические отличия. Система считывает эти пиксельные данные и преобразует их в уникальный идентификатор.30

Преимущества:

- Высокая точность идентификации: Позволяет отслеживать и блокировать конкретного бота, даже если он использует прокси и постоянно меняет IP-адреса.30

- Незаметность для пользователя: Процесс снятия отпечатка происходит в фоновом режиме и не требует от пользователя никаких действий.

Мощь WAF (Web Application Firewall): ваш персональный щит на уровне приложений

Web Application Firewall (WAF) — это одно из самых мощных и комплексных решений для защиты современных веб-ресурсов. В отличие от традиционного сетевого файрвола, который работает на сетевом уровне (L3/L4) и оперирует IP-адресами и портами, WAF работает на уровне приложений (L7) и анализирует непосредственно HTTP/HTTPS-запросы.33

Принцип работы: WAF устанавливается между пользователями и вашим веб-сервером, выполняя роль интеллектуального фильтра или «обратного прокси».35 Он проверяет каждый входящий запрос на наличие признаков вредоносной активности, прежде чем пропустить его к вашему сайту. Для обнаружения угроз WAF использует несколько подходов 36:

- Сигнатурный анализ: WAF имеет обширную базу данных «сигнатур» (шаблонов) известных атак, таких как SQL-инъекции, межсайтовый скриптинг (XSS), попытки взлома и т.д. Если запрос совпадает с одной из сигнатур, он блокируется.36

- Анализ на основе правил: Администратор может настраивать собственные правила. Например, блокировать запросы, содержащие определенные слова, или запросы к определенным URL с подозрительными параметрами.37

- Поведенческий анализ: Более продвинутые WAF используют машинное обучение для построения модели «нормального» трафика и блокируют запросы, которые сильно отклоняются от этой модели.33

Что WAF делает для защиты от ботов:

- Фильтрация по IP, User-Agent и другим заголовкам: WAF может применять все методы, описанные в предыдущем пункте, в рамках единой системы.38

- Блокировка известных ботнетов: Современные WAF интегрированы с базами данных IP-адресов, принадлежащих известным вредоносным бот-сетям.39

- Применение Rate Limiting: WAF может гибко настраивать ограничение частоты запросов для разных частей сайта.40

- Интеграция с фингерпринтингом и поведенческим анализом: Лучшие WAF-решения включают в себя и эти продвинутые технологии, обеспечивая комплексную защиту.41

Виды WAF:

- Облачные (SaaS): Самый популярный вариант. Вы направляете трафик вашего сайта через инфраструктуру провайдера WAF (например, Cloudflare или Qrator). Это легко настраивается, не требует покупки оборудования и часто включает защиту от DDoS-атак.34

- Локальные (On-Premise): Аппаратное или программное решение, которое устанавливается непосредственно в вашей инфраструктуре. Дает полный контроль, но требует значительных затрат на покупку и администрирование.34

- Гибридные: Комбинация облачного и локального подходов.

Ни один из этих методов не является абсолютной панацеей. Эффективность защиты заключается в их комбинации. Например, WAF может применить более строгие правила rate limiting к посетителю, у которого подозрительный цифровой отпечаток. Именно такой многоуровневый подход, где каждый следующий уровень защиты подстраховывает предыдущий, позволяет построить настоящую крепость вокруг вашего веб-ресурса.

Таблица 2: Сравнение базовых и продвинутых методов защиты

| Метод | Сложность внедрения | Влияние на UX | Эффективность (простые боты) | Эффективность (продвинутые боты) |

| robots.txt | Низкая | Нет | Низкая | Нулевая |

| CAPTCHA | Низкая | Высокое | Высокая | Низкая |

| Honeypot | Низкая | Нет | Средняя | Низкая |

| Блокировка по IP/UA | Средняя | Низкое | Средняя | Низкая |

| Rate Limiting | Средняя | Низкое | Высокая | Средняя |

| Fingerprinting | Высокая | Нет | Высокая | Высокая |

| WAF | Средняя (облачный) | Низкое | Высокая | Высокая |

Искусственный интеллект на страже вашего сайта

Статические правила и сигнатуры — это оружие вчерашнего дня в войне с ботами. Современные вредоносные программы используют элементы искусственного интеллекта, чтобы максимально точно имитировать поведение человека и обходить традиционные системы защиты.43 Симметричным ответом на эту угрозу стало применение технологий машинного обучения (Machine Learning, ML) и поведенческого анализа на стороне защиты. Это уже не научная фантастика, а реально работающая технология, лежащая в основе самых эффективных антибот-решений.

Поведенческий анализ: как боты выдают себя своими действиями

Основная идея поведенческого анализа заключается в том, чтобы перестать искать конкретные признаки бота (вроде подозрительного IP-адреса или User-Agent) и вместо этого сосредоточиться на том, как посетитель взаимодействует с сайтом. Система на основе AI строит динамическую модель «нормального» человеческого поведения и ищет аномалии — действия, которые выбиваются из этой модели.36

Даже самый продвинутый бот оставляет микроскопические следы своей автоматизированной природы. AI-системы собирают и анализируют сотни параметров, чтобы выявить эти следы 45:

- Анализ движений мыши: Человек двигает курсор по плавным, слегка изогнутым траекториям, с переменной скоростью, иногда останавливаясь. Движения бота часто прямолинейны, резки и механистичны. Система анализирует траекторию, ускорение и плавность движений.47

- Анализ ввода с клавиатуры: Люди печатают с определенным ритмом, делают паузы, иногда допускают опечатки и исправляют их. Боты вводят текст мгновенно и монотонно, с одинаковыми интервалами между нажатиями клавиш.47

- Навигация по сайту: Человек тратит время на чтение контента, прокручивает страницу со скоростью, соответствующей чтению, переходит по ссылкам в логичной последовательности. Бот может переключаться между страницами за доли секунды, прокручивать страницу до конца мгновенно или, наоборот, запрашивать десятки страниц одновременно.12

- Взаимодействие с элементами: Анализируется, как именно пользователь нажимает на кнопки (всегда в центр или в разные точки), как быстро заполняет формы, как реагирует на динамические элементы на странице.

- Параметры сессии: Система также учитывает общие характеристики сессии: количество запросов в минуту, соотношение запросов к HTML-страницам и статическим файлам (картинкам, скриптам), время между запросами и многое другое.45

Собрав эти данные, система выносит вердикт: ведет себя посетитель как человек или как программа. Этот подход позволяет выявлять ботов, которые успешно маскируются на уровне сетевых параметров (IP, User-Agent) и даже имеют безупречный цифровой отпечаток.

Как машинное обучение помогает выявлять самых хитрых ботов

Поведенческий анализ был бы невозможен без машинного обучения. ML — это область искусственного интеллекта, где система не программируется жесткими правилами, а «обучается» на огромных объемах данных, самостоятельно находя в них скрытые закономерности.49

Принцип работы (простыми словами):

- Обучение: Разработчики «скармливают» ML-модели гигантский датасет, содержащий миллионы сессий, заранее размеченных как «человек» или «бот».

- Поиск паттернов: Модель (например, на основе алгоритмов Random Forest, Support Vector Machines или нейронных сетей 45) анализирует этот датасет и сама определяет, какие комбинации поведенческих и технических признаков наиболее характерны для ботов, а какие — для людей. Она находит неочевидные корреляции, которые человек-аналитик мог бы упустить.

- Применение: Обученная модель интегрируется в систему защиты. Когда на сайт приходит новый посетитель, система в реальном времени собирает данные о его поведении, передает их модели, и та с определенной долей вероятности выносит вердикт: «это человек» или «это бот».

Преимущества ML-подхода:

- Обнаружение неизвестных угроз: В отличие от сигнатурных методов, которые могут обнаружить только уже известные атаки, ML-системы способны выявлять совершенно новые типы ботов (атаки «нулевого дня»), если их поведение отклоняется от нормы.52

- Адаптивность: Боты постоянно меняются. ML-модели можно постоянно дообучать на свежих данных, благодаря чему система защиты эволюционирует вместе с угрозами.52

- Высокая точность и снижение ложных срабатываний: Анализируя сотни параметров одновременно, ML-системы достигают очень высокой точности, что позволяет минимизировать риск ошибочной блокировки реальных пользователей.52

Крупные провайдеры защиты, такие как Cloudflare, используют этот подход для вычисления «оценки бота» (bot score) для каждого запроса. Чем выше оценка, тем больше вероятность, что запрос автоматизирован.53 Эффективность таких систем напрямую зависит от качества и объема данных, на которых обучалась модель. Провайдер, анализирующий трафик миллионов сайтов по всему миру, имеет колоссальное преимущество, поскольку его модели «видели» практически все существующие виды атак и поведенческих паттернов. Это объясняет, почему глобальные облачные решения часто оказываются на шаг впереди локальных или самописных систем защиты.53

Выбор чемпиона: обзор сервисов для защиты от ботов в России

Рынок решений для защиты от ботов предлагает множество вариантов, от глобальных платформ до нишевых российских разработок. Выбор конкретного сервиса зависит от масштаба вашего бизнеса, специфики угроз и бюджета. Важно понимать, что не существует «одного лучшего» решения для всех; есть инструменты, наиболее подходящие для решения конкретных бизнес-задач.

Международные гиганты: роль Cloudflare в комплексной защите

Cloudflare — это один из мировых лидеров в области доставки и безопасности контента. Защита от ботов (Bot Management) является неотъемлемой частью их комплексной платформы, которая также включает CDN (сеть доставки контента), WAF и защиту от DDoS-атак.54

- Подход: Cloudflare использует многоуровневый подход, комбинируя анализ цифровых отпечатков, поведенческий анализ и машинное обучение.53 Благодаря огромному объему трафика, проходящего через их сеть (сотни миллиардов запросов в день), их ML-модели постоянно обучаются на самых актуальных данных, что позволяет эффективно выявлять даже самые новые угрозы.41

- Ключевая особенность: Компания активно работает над тем, чтобы минимизировать использование CAPTCHA, заменяя ее невидимыми для пользователя проверками. Каждому запросу присваивается «оценка бота» (bot score), на основе которой можно гибко настраивать правила: пропускать, блокировать или отправлять на дополнительную проверку.55

- Для кого подходит: Cloudflare является отличным выбором для компаний любого размера, которым нужна комплексная защита «из коробки», интегрированная с CDN для ускорения сайта. Базовые функции защиты доступны даже на бесплатных тарифах, что делает его доступным для малого бизнеса.

Специализированные российские решения: детальный разбор

Российский рынок предлагает ряд сильных специализированных сервисов, каждый из которых имеет свои уникальные особенности и фокус.

- Clickfraud.ru: Один из лучших специализированных сервисов для борьбы с кликфродом. Он использует алгоритмы на основе нейронных сетей для выявления подозрительной активности и автоматически передает данные о ботах в рекламные системы для блокировки.61 Отличительной особенностью является наличие «коробочной» версии, которую можно установить на собственный сервер для полного контроля над данными.61

- Целевая аудитория: Бизнес, активно использующий контекстную рекламу и нуждающийся в максимальном контроле над системой защиты, маркетологи, специалисты по контекстной рекламе и компании, которые вкладывают значительные средства в платный трафик.

- StormWall: Позиционируется как комплексное решение enterprise-уровня. Защита от ботов является частью пакета, включающего мощную защиту от DDoS-атак и WAF.62 Сервис использует продвинутые техники, такие как анализ JA3-отпечатков (уникальные сигнатуры TLS-соединений), для точной идентификации ботов. Предлагает гибкую настройку правил и ориентирован на крупные проекты с высокими требованиями к безопасности и стабильности.62

- Целевая аудитория: Крупный бизнес, e-commerce, финансовый сектор, медиа — компании, для которых любая минута простоя или утечка данных критична.

- BotGuard (Blackwall): Интеллектуальная система, которая делает акцент на снижении нагрузки на сервер и повышении производительности сайта за счет фильтрации вредоносного трафика.63 Сервис легко интегрируется с популярными CMS (WordPress, Joomla) и веб-серверами (Apache, NGINX). По умолчанию не использует CAPTCHA, чтобы не мешать реальным пользователям, но позволяет настроить ее для сомнительных случаев.63

- Целевая аудитория: Широкий круг владельцев сайтов, от малого до среднего бизнеса, для которых важен баланс между безопасностью, производительностью и простотой интеграции.

Успешные кейсы внедрения: как e-commerce и другие отрасли защищают свои данные и доходы

Теория важна, но практика — критерий истины. Рассмотрим, как внедрение современных антибот-решений помогает решать реальные бизнес-задачи, особенно в такой конкурентной и уязвимой для атак сфере, как электронная коммерция (e-commerce).

Проблема: Ритейлеры постоянно сталкиваются с двумя основными типами бот-атак. Во-первых, это скальперы, которые во время распродаж и запуска лимитированных коллекций используют высокоскоростных ботов для мгновенной скупки всего товара с целью перепродажи.65 Это оставляет обычных покупателей ни с чем, вызывая их гнев и нанося ущерб репутации бренда. Во-вторых, это

парсеры, которые круглосуточно отслеживают цены и наличие товаров, передавая данные конкурентам.67

Решение: Для борьбы с этими угрозами ритейлеры внедряют специализированные решения для управления ботами, такие как Netacea или HUMAN. Эти платформы отказываются от навязчивых CAPTCHA в пользу невидимого поведенческого анализа и машинного обучения. Они в реальном времени анализируют, как пользователь взаимодействует с сайтом, и отличают автоматизированные скрипты от живых людей.66

Результаты:

- В кейсе с глобальным ритейлером люксовой обуви, опубликованном Netacea, выяснилось, что до внедрения защиты более 75% всего трафика на сайт было сгенерировано вредоносными ботами. Существующая на тот момент защита пропускала 91% атак. После внедрения нового решения, основанного на поведенческом анализе, компания смогла заблокировать в 11 раз больше ботов, что привело к снижению общего числа веб-запросов на 73% и падению нагрузки на CPU на 10%. Самое главное — это было достигнуто без какого-либо негативного влияния на опыт реальных покупателей, а сайт перестал «падать» во время самых важных распродаж.66

- Другой крупный e-commerce ритейлер, столкнувшийся с атаками на личные кабинеты (ATO) и массовой публикацией фейковых отзывов, внедрил решение от HUMAN. Система, интегрированная с их облачной инфраструктурой AWS, начала в реальном времени блокировать подозрительную активность. В результате удалось резко сократить количество взломов аккаунтов и значительно уменьшить число фальшивых отзывов, что восстановило доверие клиентов к платформе. Кроме того, команда безопасности смогла высвободить ресурсы, которые раньше тратились на ручное реагирование на инциденты.68

Эти примеры наглядно демонстрируют, что современная защита от ботов — это не затраты, а инвестиции в стабильность бизнеса, лояльность клиентов и сохранение конкурентных позиций.

Таблица 3: Сравнительный обзор российских сервисов защиты от ботов

| Сервис | Ключевая функциональность/Подход | Модель ценообразования | Сложность интеграции | Идеальная целевая аудитория |

| Clickfraud.ru | Защита от кликфрода на основе нейросетей, наличие «коробочной» версии для своего сервера. | Подписка по трафику, разовый платеж за «коробку». | Низкая (облако) / Высокая («коробка»). | Маркетинговые агентства, компании с высокими требованиями к безопасности данных. |

| StormWall | Комплексная enterprise-защита (Anti-bot + DDoS + WAF), анализ JA3-отпечатков. | Пакетные тарифы (по запросу). | Высокая (требуется помощь инженеров). | Крупный e-commerce, финтех, медиа-порталы, госсектор. |

| BotGuard | Интеллектуальная фильтрация, снижение нагрузки на сервер, интеграция с CMS и веб-серверами. | Подписка. | Низкая/Средняя (плагины, модули). | Малый и средний бизнес, веб-студии, хостинг-провайдеры. |

Навигация в правовом поле: парсинг, персональные данные и авторское право в России

Техническая защита — это лишь одна сторона медали. Не менее важно понимать юридические рамки, в которых существует ваш бизнес и ваши конкуренты. Вопросы, связанные с парсингом данных, особенно остро стоят в России из-за специфики законодательства о персональных данных и авторском праве. Правильное понимание этих норм поможет не только защитить свой ресурс, но и избежать претензий при сборе данных для собственных нужд.

Дисклеймер: информация в данном разделе не является юридической консультацией. Для получения официального заключения по вашей ситуации рекомендуется обратиться к профильному юристу.

Законен ли парсинг: что говорит законодательство РФ

Базовый принцип российского законодательства гласит: «разрешено все, что не запрещено». Сам по себе парсинг как технология автоматизированного сбора общедоступной информации не является незаконным.69 Проблемы начинаются тогда, когда в процессе или в результате парсинга нарушаются конкретные законодательные запреты.70

Ключевые ограничения, которые делают парсинг незаконным:

- Нарушение авторских и смежных прав: Копирование и дальнейшее использование уникального контента (статей, фотографий, видео), а также структуры базы данных без разрешения правообладателя.71

- Неправомерный доступ к компьютерной информации (ст. 272 УК РФ): Если для сбора данных парсер обходит технические средства защиты (например, требует ввода логина и пароля) или использует уязвимости сайта.72

- Создание чрезмерной нагрузки на сервер: Если парсер отправляет такое количество запросов, что это приводит к сбоям в работе сайта или делает его недоступным, такие действия могут быть квалифицированы как DDoS-атака, за которую предусмотрена уголовная ответственность.69

- Сбор и обработка персональных данных без согласия субъекта: Это один из самых серьезных рисков, регулируемый ФЗ-152.71

ФЗ-152 «О персональных данных»: новые правила работы с информацией из открытых источников

С 1 марта 2021 года вступили в силу поправки в Федеральный закон «О персональных данных», которые кардинально изменили правила игры со сбором данных из открытых источников.74

Ранее существовало понятие «общедоступных персональных данных». Считалось, что если человек сам опубликовал свой номер телефона или email в социальной сети, то эти данные можно свободно собирать и использовать. Теперь это понятие упразднено. Вместо него введено новое — «персональные данные, разрешенные субъектом для распространения».74

Что это означает на практике? Тот факт, что пользователь разместил свои данные в открытом доступе, больше не означает автоматического согласия на их сбор, обработку и дальнейшее использование кем бы то ни было.74 Для того чтобы законно парсить и использовать такие данные (например, для добавления в базу холодных звонков), оператор должен получить от человека отдельное, явное и информированное согласие именно на распространение и последующую обработку его данных. Обязанность доказать наличие такого согласия лежит на том, кто эти данные собирает.70

Этот момент принципиально важен. Главный юридический риск при парсинге сместился с технического «взлома» на неправомерную обработку данных. Можно ничего не нарушать с технической точки зрения, но получить многомиллионный штраф за сбор и использование персональных данных без надлежащего правового основания.69

Авторское право на контент и базы данных: как защитить свой ресурс и не нарушить чужие права

Многие владельцы сайтов не осознают, что их ресурс с юридической точки зрения может рассматриваться как база данных — объект, защищенный не только авторским, но и смежным правом.77

- Авторское право (ст. 1260 ГК РФ): Защищает базу данных как составное произведение. Объектом охраны является творческий труд по подбору и расположению материалов. То есть защищается не сама информация, а оригинальная структура ее представления.77

- Смежное право изготовителя базы данных (ст. 1334 ГК РФ): Это более сильная форма защиты. Она возникает, если на создание базы данных (включая обработку и представление более 10 000 самостоятельных элементов) были затрачены существенные финансовые, материальные или организационные ресурсы. В этом случае никто не вправе извлекать из такой базы данных и повторно использовать существенную часть составляющих ее материалов без разрешения правообладателя.77

Ключевой судебный прецедент: дело «ВКонтакте» против «Дабл»

Этот многолетний судебный спор стал знаковым для российского IT-рынка.77 Компания «Дабл» занималась парсингом данных из открытых профилей пользователей «ВКонтакте» и продавала эту информацию банкам для скоринга. Социальная сеть подала в суд, утверждая, что «Дабл» нарушает ее исключительные права как изготовителя базы данных.

Суды разных инстанций принимали разные решения, но в итоге кассационная инстанция и последующие разбирательства встали на сторону «ВКонтакте». Было признано, что совокупность пользовательских профилей социальной сети представляет собой базу данных, на создание и поддержание которой «ВКонтакте» несет значительные затраты. Соответственно, извлечение существенной части материалов из этой базы данных с помощью парсинга является нарушением смежных прав изготовителя. Это дело создало важный прецедент, подтвердив, что даже общедоступную информацию на крупных платформах нельзя безнаказанно парсить в промышленных масштабах.77

Роль пользовательского соглашения в юридической защите сайта

Техническая защита должна работать в тандеме с юридической. Одним из важнейших юридических инструментов является пользовательское соглашение (Terms of Service).

В этом документе вы можете и должны прямо прописать запрет на использование автоматизированных средств, включая парсеры и скраперы, для сбора информации с вашего сайта.70 Хотя этот пункт не остановит злоумышленника технически, он станет вашим главным козырем в случае судебного разбирательства. Принимая условия соглашения (например, ставя галочку при регистрации), пользователь заключает с вами договор. Нарушение этого договора — это уже самостоятельное правонарушение, которое гораздо легче доказать в суде, чем, например, факт нанесения ущерба из-за перегрузки сервера.

Таким образом, грамотно составленное пользовательское соглашение в сочетании с техническими мерами защиты и, при необходимости, регистрацией сайта как базы данных в Роспатенте 77 создает прочный правовой щит для вашего цифрового актива.

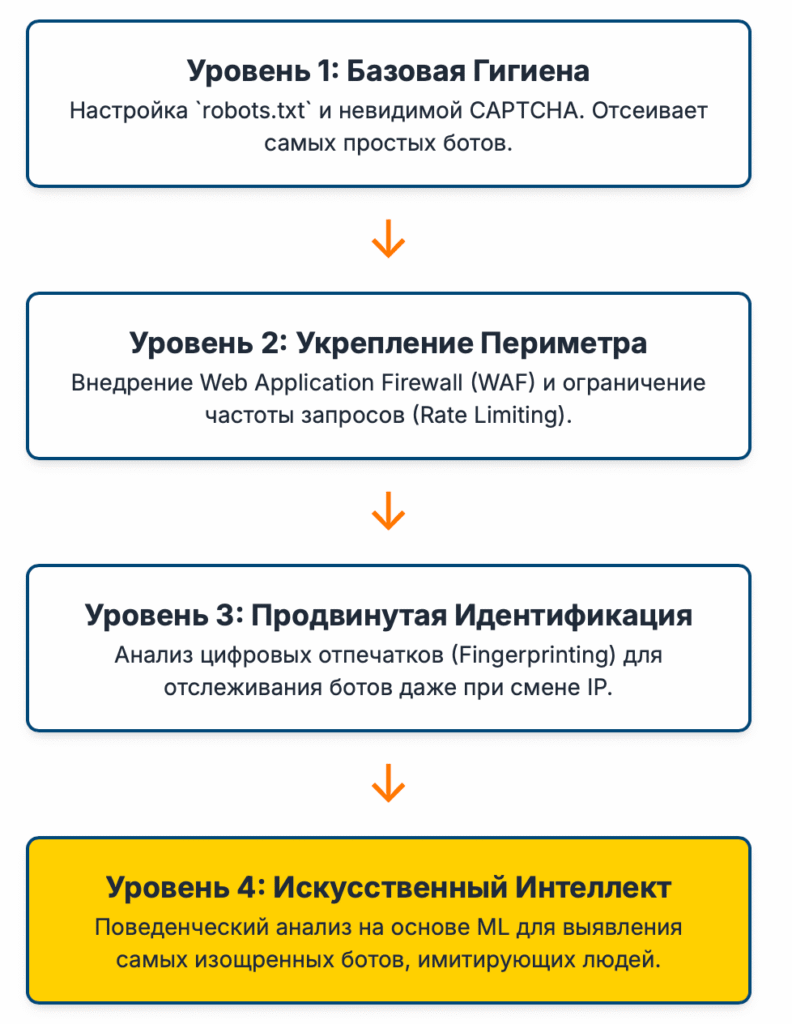

Лучшие практики для комплексной и эшелонированной защиты

Защита сайта от ботов — это не установка одной «серебряной пули», а построение глубоко эшелонированной обороны (Defense in Depth). Эта стратегия предполагает создание нескольких уровней защиты, каждый из которых подстраховывает предыдущий. Если злоумышленник сможет обойти один рубеж, его встретит следующий. Такой комплексный подход значительно повышает общую безопасность и отказоустойчивость вашего ресурса.

Создание многоуровневой стратегии безопасности

Эффективная стратегия защиты должна включать в себя четыре ключевых уровня: базовый, технический, специализированный и процедурный.

- Уровень 1: Базовая гигиена

- Настройте robots.txt: Несмотря на его ограничения, это важный инструмент для управления поведением «хороших» ботов и демонстрации ваших правил для всех остальных.81

- Используйте современную CAPTCHA: Откажитесь от устаревших и раздражающих текстовых капч. Внедряйте невидимую reCAPTCHA v3 или аналогичные решения, которые анализируют поведение и показывают проверку только в случае крайней необходимости. Размещайте CAPTCHA только на самых критичных точках: формах регистрации, входа, восстановления пароля и оформления заказа.81

- Уровень 2: Техническое укрепление периметра

- Внедрите Web Application Firewall (WAF): Это ваш главный щит от широкого спектра атак, включая SQL-инъекции, XSS и базовые атаки ботов. Облачный WAF от надежного провайдера — оптимальный выбор для большинства компаний, так как он легко настраивается и часто включает защиту от DDoS.83

- Настройте Rate Limiting: Установите разумные ограничения на количество запросов с одного IP-адреса на уровне веб-сервера (Nginx, Apache) или через вашего CDN-провайдера. Это эффективная мера против атак перебором и агрессивного парсинга.85

- Используйте блокировку по IP: Ведите черные списки IP-адресов, с которых идет очевидно вредоносная активность. Рассмотрите возможность блокировки трафика из дата-центров и стран, которые не являются вашей целевой аудиторией.86

- Уровень 3: Специализированная антибот-защита

- Подключите профессиональный сервис: Никакие ручные настройки не заменят специализированное решение, которое использует самые современные технологии. Выберите сервис (из рассмотренных в разделе 5 или аналогичный), который применяет поведенческий анализ, машинное обучение и фингерпринтинг для выявления самых сложных и замаскированных ботов.81 Такие системы работают в реальном времени и постоянно адаптируются к новым угрозам.

- Уровень 4: Процедурная и юридическая защита

- Регулярно обновляйте ПО: Это одна из самых важных и часто игнорируемых практик. Своевременно обновляйте вашу CMS (WordPress, Bitrix и т.д.), все плагины, темы и серверное программное обеспечение. Большинство взломов происходит через известные уязвимости, для которых уже давно существуют исправления.81

- Разработайте и опубликуйте Пользовательское соглашение: Четко пропишите в нем запрет на автоматизированный сбор данных (парсинг, скрапинг) с вашего сайта. Это создаст юридическую основу для защиты ваших прав.77

- Брендируйте контент: Наносите водяные знаки на изображения. Вставляйте название вашей компании в тексты и описания товаров. Это не остановит парсинг, но сделает автоматическое копирование и публикацию вашего контента на других ресурсах более затруднительным и менее привлекательным.88

Важность постоянного мониторинга и адаптации

Защита от ботов — это не разовый проект, а непрерывный процесс. Злоумышленники постоянно совершенствуют свои инструменты и находят новые способы обхода защиты.65 Ваша стратегия должна быть гибкой и адаптивной.

- Анализируйте логи и отчеты: Регулярно изучайте логи вашего веб-сервера и отчеты, которые предоставляют WAF и антибот-сервис. Ищите аномалии: необычные всплески трафика, запросы к странным URL, подозрительные User-Agent.3

- Следите за бизнес-метриками: Обращайте внимание на косвенные признаки бот-атак в вашей веб-аналитике: резкий рост трафика при падении конверсии, аномально высокий показатель отказов, всплески посещаемости в нетипичное время (например, ночью).3

- Будьте в курсе новых угроз: Следите за новостями в области кибербезопасности. Знание о новых типах атак и уязвимостей позволит вам превентивно укрепить свою защиту.90

Построение комплексной, эшелонированной защиты требует времени и ресурсов, но эти инвестиции многократно окупаются за счет сохранения доходов, защиты репутации и обеспечения стабильной работы вашего онлайн-бизнеса в долгосрочной перспективе.

FAQ: часто задаваемые вопросы о защите от ботов

1. Может ли защита от ботов замедлить мой сайт?

Это зависит от типа защиты. Плохо настроенные или устаревшие решения действительно могут вносить задержки. Однако современные облачные WAF и антибот-сервисы спроектированы так, чтобы минимизировать влияние на производительность. Они используют глобально распределенную сеть серверов, и часто за счет кэширования и оптимизации трафика могут даже ускорить загрузку сайта для реальных пользователей. Продвинутые системы, использующие поведенческий анализ, работают в фоновом режиме и не создают видимых задержек.

2. Сколько стоит хорошая защита от ботов?

Стоимость может варьироваться от нуля до десятков и сотен тысяч рублей в месяц. Базовую защиту можно получить бесплатно (например, на бесплатных тарифах Cloudflare). Стоимость специализированных российских сервисов начинается от нескольких тысяч рублей в месяц и зависит от объема трафика и набора необходимых функций (например, защита от кликфрода стоит дороже базовой фильтрации). Комплексные enterprise-решения для крупного бизнеса с защитой от DDoS и персональной поддержкой — самые дорогие. Важно соотносить стоимость защиты с потенциальными убытками от атак.

3. Я владелец маленького сайта, нужна ли мне такая серьезная защита?

Абсолютно. Вредоносные боты атакуют не только крупные корпорации. Они сканируют интернет в поисках уязвимостей массово, и небольшой сайт на популярной CMS с устаревшим плагином — легкая мишень. Даже если у вас нет ценных данных, ваш сайт могут взломать для рассылки спама, размещения вредоносного ПО или включения в ботнет для атак на другие ресурсы. Как минимум, стоит использовать базовые меры: облачный WAF на бесплатном тарифе и регулярное обновление всего ПО.

4. Как понять, что мой сайт уже атакуют боты?

Есть несколько ключевых признаков, которые можно увидеть в системах веб-аналитики (Яндекс.Метрика, Google Analytics) 3:

- Резкий рост трафика без видимых причин (например, без запуска рекламной кампании) и без соразмерного роста конверсий (заказов, заявок).

- Аномально высокий показатель отказов (когда пользователи уходят со страницы почти сразу).

- Очень низкое время на сайте (боты заходят и выходят за доли секунды).

- Всплески посещаемости в нетипичное время, например, глубокой ночью.

- Трафик из нехарактерных географических регионов (например, из стран, где вы не ведете бизнес).

- Появление спама в комментариях или в заявках с форм.

5. Могу ли я случайно заблокировать хороших ботов, например, от Яндекса?

При неправильной настройке — да. Однако все профессиональные сервисы защиты (WAF, антибот-решения) имеют встроенные «белые списки» для всех известных легитимных ботов, включая поисковые системы Google, Яндекс, Bing и другие. Они по умолчанию пропускают таких ботов, понимая их важность для бизнеса. При ручной настройке правил блокировки (например, по IP или User-Agent) нужно быть очень осторожным, чтобы случайно не заблокировать поискового робота.

6. Что делать, если мой сайт парсит конкурент?

Во-первых, внедрить технические средства защиты, описанные в этой статье (WAF, rate limiting, фингерпринтинг, специализированный антибот-сервис). Это сделает парсинг технически сложным и дорогим для конкурента. Во-вторых, укрепить юридическую позицию: добавить в пользовательское соглашение пункт о запрете автоматизированного сбора данных. Если у вас уникальный и ценный контент, можно рассмотреть регистрацию сайта как базы данных. В случае если технические меры не помогают и ущерб значителен, эти юридические шаги дадут вам основания для предъявления официальной претензии или даже обращения в суд.

7. Является ли парсинг с вашего сервиса законным и этичным?

Да, и это принципиально важный момент. Наша деятельность как сервиса по парсингу данных на заказ строго регламентирована и основана на принципах законности и этики. Мы отличаемся от вредоносных парсеров по нескольким ключевым параметрам:

- Мы соблюдаем robots.txt: Мы уважаем правила, установленные владельцами сайтов, и не собираем данные из разделов, закрытых для индексации.

- Мы не создаем избыточной нагрузки: Наши алгоритмы настроены так, чтобы отправлять запросы с разумной периодичностью, не мешая работе целевого сайта и не создавая для него проблем.

- Мы не нарушаем ФЗ-152: Мы не занимаемся сбором персональных данных, разрешенных для распространения, без надлежащего правового основания со стороны нашего клиента. Ответственность за дальнейшее использование данных лежит на заказчике, и мы всегда консультируем по этому вопросу.

- Мы не обходим технические средства защиты: Мы работаем только с общедоступной информацией, не пытаясь взломать сайты или получить доступ к закрытым разделам.

Наша цель — предоставить бизнесу мощный инструмент для анализа рынка, который действует в рамках правового поля и принципов добросовестной конкуренции.

Источники

- Как работает CAPTCHA и как создать нераздражающую защиту …, дата последнего обращения: августа 26, 2025, https://hightech.fm/2024/01/25/how-does-it-works-captcha

- Вредоносные Боты. Их разновидности и защита от них. | Статьи …, дата последнего обращения: августа 26, 2025, https://kg.qlever.asia/ru/interest/vredonosnye-boty-kakie-oni

- Как проверить трафик сайта на ботов: 7 способов выявления и борьбы – Monodigital, дата последнего обращения: августа 26, 2025, https://monodigital.ru/seo/bot-trafik-na-sajte

- Боты-вредители: какие есть виды ботов, наносящие … – NGENIX, дата последнего обращения: августа 26, 2025, https://ngenix.net/news/what-types-of-malicious-bots-are-there/

- Что такое DDoS-атака: виды, последствия и как защититься | Новости IBS, дата последнего обращения: августа 26, 2025, https://ibs.ru/media/chto-takoe-ddos-ataka-vidy-posledstviya-i-kak-zashchititsya/

- Боты – что это такое: виды, применение, обучение и защита от …, дата последнего обращения: августа 26, 2025, https://blog.skillfactory.ru/glossary/bot/

- Вредоносные боты на сайте – как их обнаружить и заблокировать • Hostpro Wiki, дата последнего обращения: августа 26, 2025, https://hostpro.ua/wiki/security/how-to-detect-and-block-malicious-bots/

- Бот – что это такое простыми словами – Как они работают – ЭВМ Сервис, дата последнего обращения: августа 26, 2025, https://evmservice.ru/blog/chto-takoe-bot-prostymi-slovami/

- Что такое боты и насколько они безопасны?, дата последнего обращения: августа 26, 2025, https://www.kaspersky.ru/resource-center/definitions/what-are-bots

- Последствия DDoS-атак для бизнеса – StormWall, дата последнего обращения: августа 26, 2025, https://stormwall.pro/resources/blog/posledstviya-ddos-atak-dlya-biznesa

- Чем опасны Бот-атаки для сайта и как от них защититься? – CREATIVE, дата последнего обращения: августа 26, 2025, https://creative.bz/blog/sites/kak-zashchitit-sayt-ot-botov/

- Что делать, если боты портят поведенческие факторы сайта – Компания seo.ru, дата последнего обращения: августа 26, 2025, https://seo.ru/blog/nakrutka-povedencheskih-faktorov-botami-kak-vyyavit-posledstviya-i-kak-zaschititsya/

- Как блокировать ботам доступ к сайту | FirstVDS, дата последнего обращения: августа 26, 2025, https://firstvds.ru/blog/kak-blokirovat-botam-dostup-k-saytu

- Полное руководство по защите сайта от ботов: от robots.txt до машинного обучения – Clickfraud, дата последнего обращения: августа 26, 2025, https://clickfraud.ru/polnoe-rukovodstvo-po-zashhite-sajta-ot-botov-ot-robots-txt-do-mashinnogo-obucheniya/

- Robots.txt – как пользоваться и каких ошибок избегать – WhitePress.com, дата последнего обращения: августа 26, 2025, https://www.whitepress.com/ru/baza-znaniy/430/robots-txt-kak-polzovatsya-i-kakikh-oshibok-sleduyet-izbegat-vo-vremya-sozdaniya

- Как определить робота: защита сайта от ботов и DDoS-атак – MaxiPlace, дата последнего обращения: августа 26, 2025, https://maxiplace.ru/blog/bezopasnost/zashchita-ot-botov-i-ddos-atak-dlya-sayta/

- Что такое капча, как проходить и проверять Captcha – Rush Analytics, дата последнего обращения: августа 26, 2025, https://www.rush-analytics.ru/blog/kak-prohodit-kapchu

- Как защитить форму с помощью honeypot поля – CleanTalk, дата последнего обращения: августа 26, 2025, https://cleantalk.org/ru/help/honeypot-field

- Что такое антиспам Honeypot и как он работает? – Bouncer, дата последнего обращения: августа 26, 2025, https://www.usebouncer.com/ru/%D0%B0%D0%BD%D1%82%D0%B8%D1%81%D0%BF%D0%B0%D0%BC-honeypot/

- Эффективные способы защиты от парсинга сайта || Блог …, дата последнего обращения: августа 26, 2025, https://ru.megaindex.com/blog/stop-bots

- Обзор современных решений для защиты от парсинга и скрепинга | Статья CISOCLUB, дата последнего обращения: августа 26, 2025, https://cisoclub.ru/obzor-sovremennyh-reshenij-dlja-zashhity-ot-parsinga-i-skrepinga/

- Защита от ботов: какие меры эффективны при отражении бот-атак – NGENIX, дата последнего обращения: августа 26, 2025, https://ngenix.net/news/protection-against-bots/

- Невизуальные методы защиты сайта от спама. Часть 1 … – Habr, дата последнего обращения: августа 26, 2025, https://habr.com/ru/companies/cleantalk/articles/282586/

- What is rate limiting? | Rate limiting and bots | Cloudflare, дата последнего обращения: августа 26, 2025, https://www.cloudflare.com/learning/bots/what-is-rate-limiting/

- Rate limiting (ограничение числа запросов) – Cloudflare, дата последнего обращения: августа 26, 2025, https://www.cloudflare.com/ru-ru/application-services/products/rate-limiting/

- Бот-трафик и парсинг цен – взгляд со стороны владельца e-commerce и методы защиты от парсинга – Habr, дата последнего обращения: августа 26, 2025, https://habr.com/ru/companies/proto/articles/652861/

- Популярные методы фильтрации трафика – DDoS-Guard, дата последнего обращения: августа 26, 2025, https://ddos-guard.ru/blog/metodi-filtratsii-trafika

- Введение в цифровые отпечатки пальцев: понимание, манипулирование и защита от онлайн-слежения | HackerNoon, дата последнего обращения: августа 26, 2025, https://hackernoon.com/lang/ru/%D0%B2%D0%B2%D0%B5%D0%B4%D0%B5%D0%BD%D0%B8%D0%B5-%D0%B2-%D0%BF%D0%BE%D0%BD%D0%B8%D0%BC%D0%B0%D0%BD%D0%B8%D0%B5-%D1%86%D0%B8%D1%84%D1%80%D0%BE%D0%B2%D1%8B%D1%85-%D0%BE%D1%82%D0%BF%D0%B5%D1%87%D0%B0%D1%82%D0%BA%D0%BE%D0%B2-%D0%BF%D0%B0%D0%BB%D1%8C%D1%86%D0%B5%D0%B2,-%D0%BC%D0%B0%D0%BD%D0%B8%D0%BF%D1%83%D0%BB%D0%B8%D1%80%D0%BE%D0%B2%D0%B0%D0%BD%D0%B8%D0%B5-%D0%B8%D0%BC%D0%B8-%D0%B8-%D0%B7%D0%B0%D1%89%D0%B8%D1%82%D1%83-%D0%BE%D1%82-%D0%BE%D0%BD%D0%BB%D0%B0%D0%B9%D0%BD-%D1%81%D0%BB%D0%B5%D0%B6%D0%B5%D0%BD%D0%B8%D1%8F

- Что такое Fingerprint браузера и как он работает – Прокси селлер, дата последнего обращения: августа 26, 2025, https://proxy-seller.io/blog/what_is_fingerprint_how_to_check_and_change/

- Что такое фингерпринтинг? – Surveillance Self-Defense, дата последнего обращения: августа 26, 2025, https://ssd.eff.org/ru/module/ca67425f-8e1d-4ac0-b379-1312246f4bd6

- Web Application Firewall (WAF) – DDoS Protection & Web …, дата последнего обращения: августа 26, 2025, https://kdp.kaspersky.ru/technologies/waf

- Web Application Firewall (WAF): полная защита веб-приложений от атак – МК-Компани, дата последнего обращения: августа 26, 2025, https://mk-company.ru/blog/web-application-firewall-waf-polnaya-zashhita-veb-prilozhenij-ot-atak/

- Что такое файрвол веб-приложений (WAF)? – StormWall, дата последнего обращения: августа 26, 2025, https://stormwall.pro/resources/terms/general/waf

- Защита от взлома: как WAF помогает защитить сайт – NGENIX, дата последнего обращения: августа 26, 2025, https://ngenix.net/news/how-waf-helps-protect-your-website/

- Что такое брандмауэр веб-приложений Azure в шлюзе приложений Azure?, дата последнего обращения: августа 26, 2025, https://learn.microsoft.com/ru-ru/azure/web-application-firewall/ag/ag-overview

- Защита сайтов от ботов, атак и взлома (WAF) – Хостинг – База знаний – LITE.HOST, дата последнего обращения: августа 26, 2025, https://lite.host/faq/hosting/zashchita-saytov-ot-botov-atak-vzloma-waf

- Настройка защиты от ботов для Брандмауэра веб-приложений Azure (WAF), дата последнего обращения: августа 26, 2025, https://learn.microsoft.com/ru-ru/azure/web-application-firewall/ag/bot-protection

- AWS WAF. Функция управления ботами – Amazon.com, дата последнего обращения: августа 26, 2025, https://aws.amazon.com/ru/waf/features/bot-control/

- Облачная защита WAF | Сервисы безопасности – Cloudflare, дата последнего обращения: августа 26, 2025, https://www.cloudflare.com/ru-ru/application-services/products/waf/

- WAF защита для вашего сайта и веб-сервисов – Гладиаторы ИБ, дата последнего обращения: августа 26, 2025, https://glabit.ru/services/waf-zashchita-dlya-saita-i-veb-servisov

- Understanding Bot Detection and Its Techniques | Indusface, дата последнего обращения: августа 26, 2025, https://www.indusface.com/learning/what-is-bot-detection/

- Один подход к обнаружению веб-ботов, или Как мы … – Habr, дата последнего обращения: августа 26, 2025, https://habr.com/ru/companies/pt/articles/515842/

- Обзор мирового и российского рынков систем защиты от …, дата последнего обращения: августа 26, 2025, https://www.anti-malware.ru/analytics/Market_Analysis/Bot-Protection

- What Is Behavioral Analysis in Bot Detection? | Prophaze Learning …, дата последнего обращения: августа 26, 2025, https://prophaze.com/learn/bots/what-is-behavioral-analysis-in-bot-detection/

- Как работает алгоритм обнаружения ботов при написании отзывов? – Вопросы к Поиску с Алисой (Яндекс Нейро), дата последнего обращения: августа 26, 2025, https://ya.ru/neurum/c/tehnologii/q/kak_rabotaet_algoritm_obnaruzheniya_botov_pri_13ef9b3a

- Как машинное обучение используется в маркетинге – Altcraft CDP, дата последнего обращения: августа 26, 2025, https://altcraft.com/ru/blog/machinelearning

- Semi-Supervised Behavioral Analysis for Bot Detection – Radware, дата последнего обращения: августа 26, 2025, https://www.radware.com/blog/application-protection/semi-supervised-behavioral-analysis-for-bot-detection/

- Bot Identification in Social Media – arXiv, дата последнего обращения: августа 26, 2025, https://arxiv.org/html/2503.23629v2

- Guardians of the Internet: Power of Data Science in Bot Detection, дата последнего обращения: августа 26, 2025, https://www.analyticsvidhya.com/blog/2023/05/guardians-of-the-internet-power-of-data-science-in-bot-detection/

- Cloudflare Bot Management & Protection, дата последнего обращения: августа 26, 2025, https://www.cloudflare.com/application-services/products/bot-management/

- Антиботы для сайта: ТОП 7 сервисов защиты сайта от ботов в 2024 году – VC.ru, дата последнего обращения: августа 26, 2025, https://vc.ru/opinions/1460288-antiboty-dlya-saita-top-7-servisov-zashity-saita-ot-botov-v-2024-godu

- Защита от вредоносных ботов – Cloudflare, дата последнего обращения: августа 26, 2025, https://www.cloudflare.com/ru-ru/application-services/products/bot-management/

- ТОП-5 сервисов защиты сайта от ботов: Лучшие антиботы в …, дата последнего обращения: августа 26, 2025, https://dtf.ru/luchshii-rating/3373817-top-5-servisov-zashity-saita-ot-botov-luchshie-antiboty-v-2025-godu

- Защита от скликивания контекстной рекламы Яндекс и Гугл, дата последнего обращения: августа 26, 2025, https://clickfraud.ru/

- Защита от ботов для сайта | StormWall, дата последнего обращения: августа 26, 2025, https://stormwall.pro/anti-bot-website-protection

- BotGuard – защита от вредоносных ботов, краулеров и скреперов, дата последнего обращения: августа 26, 2025, https://softico.ua/ru/manufacturer/botguard/

- ТОП 5 сервисов защиты сайта от ботов – лучшие антиботы в 2025 году – DTF, дата последнего обращения: августа 26, 2025, https://dtf.ru/luchshii-rating/3094288-top-5-servisov-zashity-saita-ot-botov-luchshie-antiboty-v-2025-godu

- Breaking Bad Bots: A Lesson to Online Retailers on How to Beat a Bot Attack – Total Retail, дата последнего обращения: августа 26, 2025, https://www.mytotalretail.com/article/breaking-bad-bots-a-lesson-to-online-retailers-on-how-to-beat-a-bot-attack/

- Case Study: How a Global Luxury Retailer Fought Back Against Bot Chaos | Netacea, дата последнего обращения: августа 26, 2025, https://netacea.com/reports/case-study-how-a-global-luxury-retailer-fought-back-against-bot-chaos/

- E-commerce Cybersecurity Services – HUMAN Security, дата последнего обращения: августа 26, 2025, https://www.humansecurity.com/platform/industry/retail-e-commerce/

- Global E-commerce Retailer – Case Study – HUMAN Security, дата последнего обращения: августа 26, 2025, https://www.humansecurity.com/learn/case-studies/global-e-commerce-retailer/

- Парсинг: законно ли им пользоваться – Altcraft CDP, дата последнего обращения: августа 26, 2025, https://altcraft.com/ru/glossary/parsing-chto-eto-takoe-i-mogut-li-za-nego-oshtrafovat

- Парсинг сайтов. Россия и мир. Как с точки зрения закона выглядит один из самых полезных инструментов? — Право на vc.ru, дата последнего обращения: августа 26, 2025, https://vc.ru/legal/64328-parsing-saitov-rossiya-i-mir-kak-s-tochki-zreniya-zakona-vyglyadit-odin-iz-samyh-poleznyh-instrumentov

- Парсинг сайтов – законно ли? – Веб-студия Яворского, дата последнего обращения: августа 26, 2025, https://yavorsky.ru/stati/parsingsaitovzakonno/

- Парсинг данных в России: этические аспекты и законодательство, дата последнего обращения: августа 26, 2025, https://dataparsing.pro/dataparsing-blog/parsing-dannyh-v-rossii-eticheskie-aspekty-i-zakonodatelstvo/

- Законно ли парсить сайты в России? Даем правовое основание – xmldatafeed.com, дата последнего обращения: августа 26, 2025, https://xmldatafeed.com/zakon/

- (Не)доступные данные: новые требования к обработке …, дата последнего обращения: августа 26, 2025, https://www.eg-online.ru/article/434506/

- ПОПРАВКИ К ФЕДЕРАЛЬНОМУ ЗАКОНУ «О ПЕРСОНАЛЬНЫХ …, дата последнего обращения: августа 26, 2025, https://repository.rudn.ru/ru/records/article/record/92811/

- Ответственность за нарушение закона о персональных данных – Garant.ru, дата последнего обращения: августа 26, 2025, https://www.garant.ru/actual/persona/otvetstvennost/

- Парсинг сайтов: законно или нет? Юридические способы защиты, дата последнего обращения: августа 26, 2025, https://ezybrand.ru/blog/kak-zashhitit-svoj-veb-resurs-ot-kopirovaniya/

- База данных: охрана, структура, правовой статус – Nevsky IP Law, дата последнего обращения: августа 26, 2025, https://nevskylaw.ru/glossary-ip/baza-dannyh-ip

- Базы данных как объекты авторских и смежных прав: критерии разграничения Текст научной статьи по специальности – КиберЛенинка, дата последнего обращения: августа 26, 2025, https://cyberleninka.ru/article/n/bazy-dannyh-kak-obekty-avtorskih-i-smezhnyh-prav-kriterii-razgranicheniya

- Регистрация базы данных в Роспатенте, как зафиксировать авторские права, дата последнего обращения: августа 26, 2025, https://ezybrand.ru/blog/avtorskie-prava-na-bazu-dannyh/

- Антиботы для сайта: ТОП-5 лучших способов защиты от ботов – DTF, дата последнего обращения: августа 26, 2025, https://dtf.ru/luchshii-rating/3123711-antiboty-dlya-saita-top-5-luchshih-sposobov-zashity-ot-botov

- How to Detect & Prevent Bots on Your Website – Ping Identity, дата последнего обращения: августа 26, 2025, https://www.pingidentity.com/en/resources/blog/post/detect-and-prevent-website-bots.html

- Как защитить сайт от ботов: советы и рекомендации – lz media, дата последнего обращения: августа 26, 2025, https://lz.media/blog/dev/kak-zashhitit-sajt-ot-botov-sovety-i-rekomendaczii

- What are the most effective methods for implementing bot protection on a website?, дата последнего обращения: августа 26, 2025, https://www.hypersecure.in/community/question/what-are-the-most-effective-methods-for-implementing-bot-protection-on-a-website/

- Starve the Bad Bots: How to Ensure Your Website Security – Wallarm, дата последнего обращения: августа 26, 2025, https://www.wallarm.com/what/recommendations-to-prevent-bad-bots-on-your-website

- Bot Protection – Top 7 Tools for 2024 – Trusted Accounts, дата последнего обращения: августа 26, 2025, https://www.trustedaccounts.org/blog/post/bot-protection—top-7-tools-for-2024

- Bot Protection: Attack Examples & 8 Ways to Defend Your Network – Radware, дата последнего обращения: августа 26, 2025, https://www.radware.com/cyberpedia/bot-management/bot-protection/

- Защита сайта от парсинга: эффективные методы 2025 | Рувеб – RuWeb, дата последнего обращения: августа 26, 2025, https://ruweb.net/articles/kak-zashitit-sajt-ot-parsinga

- Какие существуют способы защиты от атак ботов? – Вопросы к Поиску с Алисой, дата последнего обращения: августа 26, 2025, https://ya.ru/neurum/c/tehnologii/q/kakie_suschestvuyut_sposoby_zaschity_ot_atak_a2f530cd

- Способы обфускации email на сайте от спам-ботов – Skypro, дата последнего обращения: августа 26, 2025, https://sky.pro/wiki/html/sposoby-obfuskatsii-email-na-sayte-ot-spam-botov/