Краткое содержание: почему скликивание рекламы это проблема, которую нельзя игнорировать

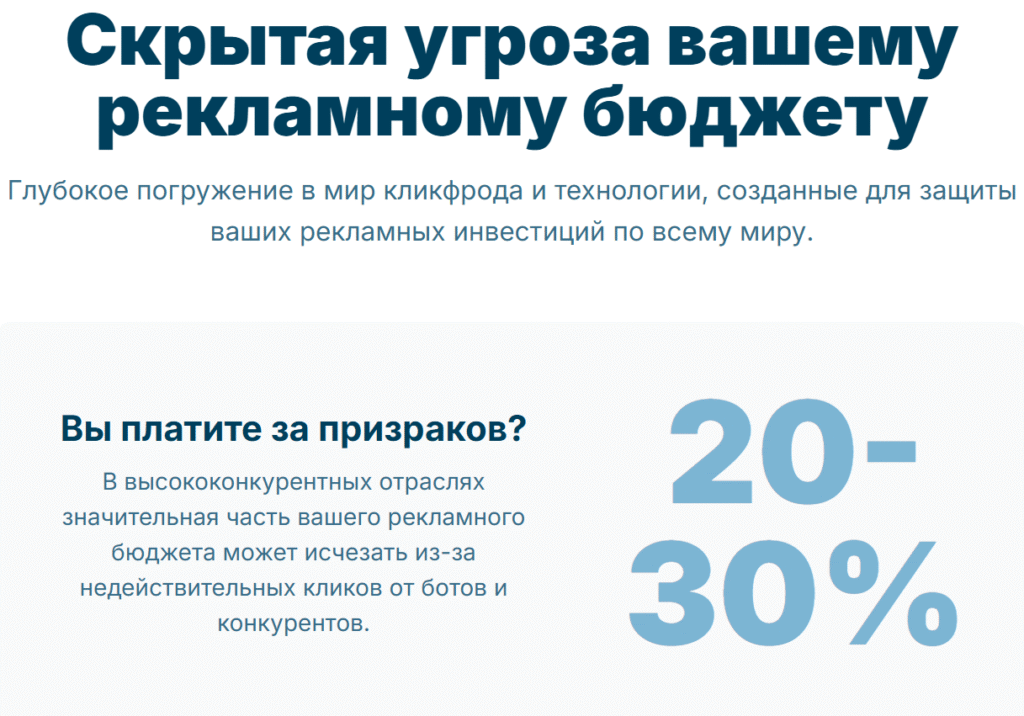

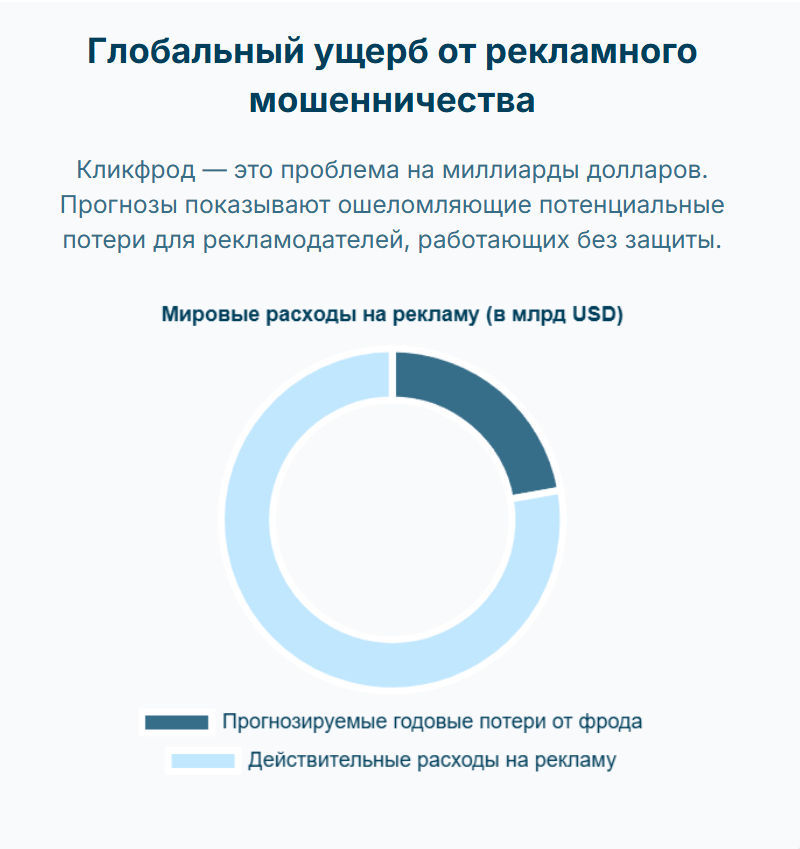

Каждый год компании теряют миллиарды долларов из-за мошенничества в онлайн-рекламе. Прогнозы на 2025 год показывают, что глобальные потери могут достигнуть от 41 до 100 миллиардов долларов, а к 2028 году эта цифра может вырасти до 172 миллиардов.1 Эта проблема, известная как кликфрод или скликивание рекламы, представляет собой не просто утечку рекламного бюджета. Она искажает данные, на основе которых вы принимаете маркетинговые решения, заставляя алгоритмы рекламных систем работать против вас и приводить нецелевой трафик.

Эта статья — исчерпывающее руководство по защите от скликивания. Здесь мы разберем, как работает кликфрод, какие технологии используются для его обнаружения и какие сервисы предлагают реальную защиту на рынках США, Европы и России. Вы получите технические детали, примеры кода, сравнительные таблицы и анализ судебной практики. Этот материал даст вам все необходимое, чтобы понять угрозу и выбрать правильное решение для защиты вашего бизнеса.

Раздел 1: Что такое кликфрод и почему он угрожает вашему бизнесу

Простое определение кликфрода (clickfraud)

Кликфрод (clickfraud), или скликивание, — это процесс намеренного создания недействительных кликов по онлайн-рекламе, которая работает по модели “оплата за клик” (Pay-Per-Click, PPC). Простыми словами, это когда человек, автоматизированная программа (бот) или скрипт имитирует действия заинтересованного пользователя и нажимает на рекламное объявление, не имея никакого реального намерения купить товар или воспользоваться услугой.4

Цель таких действий всегда обманчива. Мошенники стремятся создать видимость легитимного пользовательского интереса, чтобы заставить рекламодателя заплатить за клик, который никогда не приведет к продаже.7 Рекламная сеть, например, Google Ads или Яндекс.Директ, регистрирует клик и списывает деньги со счета рекламодателя, передавая часть из них владельцу сайта, на котором было размещено объявление. В этом процессе и кроется возможность для мошенничества.

Кто и зачем занимается скликиванием

Мотивы для организации кликфрода могут быть разными, но в основном они сводятся к финансовой выгоде или недобросовестной конкуренции. Основные участники этого процесса:

- Конкуренты. Это один из самых распространенных сценариев. Компания намеренно скликивает рекламу своего конкурента, чтобы быстро истощить его дневной или месячный рекламный бюджет. Когда бюджет заканчивается, объявления конкурента перестают показываться, и мошенник занимает его место в рекламной выдаче, получая доступ к реальным клиентам.4 Прямой финансовой выгоды здесь нет, но есть стратегическое преимущество.

- Недобросовестные владельцы сайтов (паблишеры). Владелец сайта, который участвует в рекламной сети (например, Google AdSense или Рекламная сеть Яндекса), получает доход за каждый клик по объявлениям, размещенным на его страницах. Чтобы увеличить свой заработок, такой владелец может сам нажимать на рекламу или использовать ботов для автоматизации этого процесса.5 Это прямой обман рекламной сети и рекламодателя.

- Злоумышленники с другими мотивами. Кликфрод не всегда связан с прямой финансовой выгодой. Иногда мотивы могут быть идеологическими — например, искусственное увеличение “лайков” или голосов под определенным постом в социальных сетях, чтобы создать видимость популярности какой-либо идеи.7 Также это может быть формой цифрового вандализма или попыткой подставить честного владельца сайта, имитируя мошенническую активность с его ресурса, что может привести к блокировке его аккаунта в рекламной сети.4

- “Друзья” и сторонники паблишера. Иногда люди, желая помочь владельцу сайта (другу, родственнику, любимому блогеру), начинают целенаправленно кликать по рекламе на его ресурсе, думая, что таким образом приносят ему пользу. Однако рекламные сети расценивают такую активность как мошенническую, и в результате владелец сайта может быть обвинен в кликфроде и потерять свой доход.4

Экономический ущерб: цифры и факты на 2024-2025 годы

Экономический ущерб от кликфрода огромен и продолжает расти с каждым годом. По данным различных исследований, глобальные потери от рекламного мошенничества, ключевой частью которого является кликфрод, исчисляются десятками миллиардов долларов.

Прогнозы показывают тревожную динамику. В 2024 году ожидаемые потери составят около 37.7 миллиардов долларов, а в 2025 году эта цифра, по прогнозам, вырастет до 41.4 миллиарда долларов.1 Некоторые аналитики дают еще более пессимистичные оценки, согласно которым к 2028 году мировой рекламный рынок может терять до 172 миллиардов долларов ежегодно из-за мошеннической активности.2

| Год | Прогнозируемые мировые потери (млрд $) | Источник данных |

| 2024 | 37.7 | Spider Labs 1 |

| 2025 | 41.4 | Spider Labs 1 |

| 2026 | 45.2 | Spider Labs 1 |

| 2028 | 172 | Juniper Research 2 |

Однако прямой финансовый урон — это лишь верхушка айсберга. Скрытые издержки кликфрода могут быть еще более разрушительными для бизнеса. Когда ваши рекламные кампании получают большое количество фейковых кликов, это полностью искажает аналитические данные. Показатель кликабельности (CTR) искусственно завышается, в то время как коэффициент конверсии стремится к нулю.3

Это создает каскадный эффект, который наносит ущерб на нескольких уровнях. Во-первых, вы видите неверную картину эффективности ваших объявлений и ключевых слов. Во-вторых, алгоритмы рекламных систем, которые используют машинное обучение для оптимизации показов, начинают обучаться на “грязных” данных. Они видят, что определенные объявления получают много кликов, и начинают показывать их еще чаще, привлекая все больше некачественного, фродового трафика.11 В результате вы не только теряете деньги на фейковых кликах, но и принимаете неверные стратегические решения, основанные на искаженной аналитике, что умножает потери в долгосрочной перспективе.

Кроме того, существует и экологический аспект. Каждый клик, даже фейковый, запускает цепочку вычислений на серверах, что требует затрат электроэнергии. В масштабах миллиардов мошеннических кликов это приводит к значительному потреблению ресурсов и увеличению углеродного следа цифровой рекламы.13

Раздел 2: Анатомия атаки: основные виды и техники кликфрода

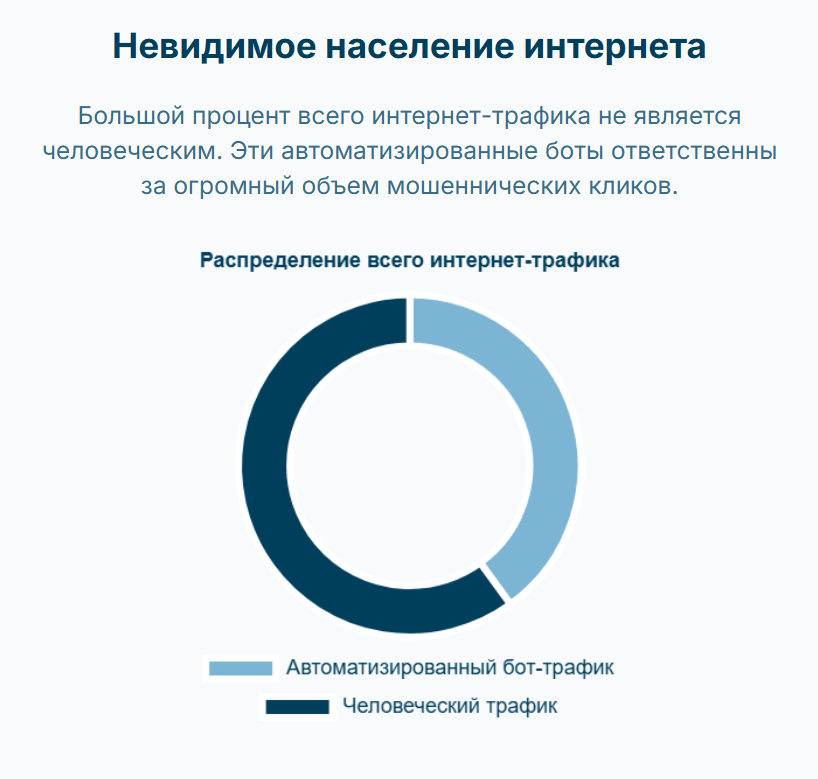

Мошенники используют разнообразные методы для генерации фейковых кликов, от простых автоматизированных скриптов до сложных операций с привлечением тысяч людей. Понимание этих техник — первый шаг к построению эффективной защиты.

Автоматизированный кликфрод: боты и ботнеты

Это наиболее распространенная форма скликивания из-за ее масштабируемости и низкой стоимости для мошенников.

- Простые боты. Это базовые автоматизированные программы или скрипты, которые запрограммированы на выполнение одного действия: зайти на страницу и кликнуть по рекламному объявлению. Их довольно легко обнаружить, так как они часто действуют с одного IP-адреса и не имитируют сложное поведение.9

- Продвинутые боты. Современные боты гораздо умнее. Они могут имитировать поведение реального человека, чтобы обмануть системы защиты. Такие боты двигают курсором мыши по экрану, делают случайные паузы перед кликом, прокручивают страницу, принимают файлы cookie и даже могут заполнять простые формы.7 Это делает их клики похожими на действия настоящих пользователей.

- Ботнеты. Это вершина автоматизированного кликфрода. Ботнет — это сеть из тысяч или даже миллионов устройств (персональных компьютеров, смартфонов, “умных” устройств), зараженных вредоносным программным обеспечением. Владелец ботнета может удаленно управлять всеми этими устройствами и давать им команду одновременно заходить на нужные сайты и кликать по рекламе.7 Поскольку клики поступают с огромного количества разных устройств и IP-адресов по всему миру, обнаружить такую атаку стандартными методами очень сложно. Одним из известных примеров был ботнет “Clickbot.A”, который объединял более 100 000 зараженных машин.7

Человеческий фактор: клик-фермы и мотивированные клики

Не весь кликфрод автоматизирован. Иногда мошенники используют людей для выполнения “грязной” работы.

- Клик-фермы (Click Farms). Это организации, которые нанимают большое количество низкооплачиваемых работников для того, чтобы они вручную кликали по рекламе, ставили лайки или писали комментарии. Такие “фермы” обычно располагаются в странах с дешевой рабочей силой.7 Главное преимущество этого метода для мошенников заключается в том, что поведение реального человека практически невозможно отличить от поведения настоящего клиента с помощью автоматических систем. Человек может провести на сайте достаточно времени, перейти на другие страницы, что делает его действия легитимными в глазах систем аналитики.7

- Мотивированные клики (Incentivized Clicks). Этот метод предполагает предложение пользователям какого-либо вознаграждения за клик по рекламе. Например, в мобильных играх игроку могут предложить получить внутриигровую валюту за просмотр и клик по рекламному ролику.9 Хотя клик совершает реальный человек, у него нет никакой заинтересованности в рекламируемом продукте. Для рекламодателя такой клик бесполезен, так как он не приведет к продаже, но за него все равно придется заплатить.

Технические уловки мошенников

Помимо прямого скликивания, мошенники используют ряд технических ухищрений, чтобы генерировать недействительные показы и клики, оставаясь незамеченными.

- Ad Stacking (наслоение рекламы). В одном рекламном блоке размещается несколько объявлений, сложенных друг на друга как стопка бумаг. Пользователь видит только верхнее объявление, но когда он на него нажимает, система засчитывает клик по всем объявлениям в стопке.9 Таким образом, один клик пользователя превращается в несколько оплачиваемых кликов для мошенника.

- Pixel Stuffing (пиксель-стаффинг). Рекламное объявление загружается в невидимый для пользователя элемент страницы, например, в iframe размером 1×1 пиксель. Пользователь физически не может увидеть эту рекламу, но система регистрирует ее “показ”. В некоторых случаях могут регистрироваться и клики.2

- Domain Spoofing (подмена домена). Мошенники создают сайт с низкокачественным контентом, но в коде страницы маскируют его под известный и уважаемый ресурс (например, крупное новостное издание). Рекламные системы, обманутые этой подменой, продают рекламные места на этом сайте по высокой цене, как если бы это был премиальный ресурс.10 Рекламодатель платит за качественное размещение, а получает показы на мусорном сайте.

- Использование прокси и VPN. Для сокрытия своего реального местоположения и IP-адреса мошенники используют прокси-серверы и VPN. Это позволяет им обходить простые системы блокировки по IP и имитировать трафик из разных географических регионов, что усложняет их обнаружение.6

- Трафик из дата-центров. Значительная часть фродового трафика генерируется не с устройств реальных пользователей, а с серверов, расположенных в дата-центрах. Такие клики легко масштабируются, но не имеют никакой коммерческой ценности, поскольку за ними не стоит потенциальный покупатель.9

Раздел 3: Как работает защита от скликивания: технический разбор

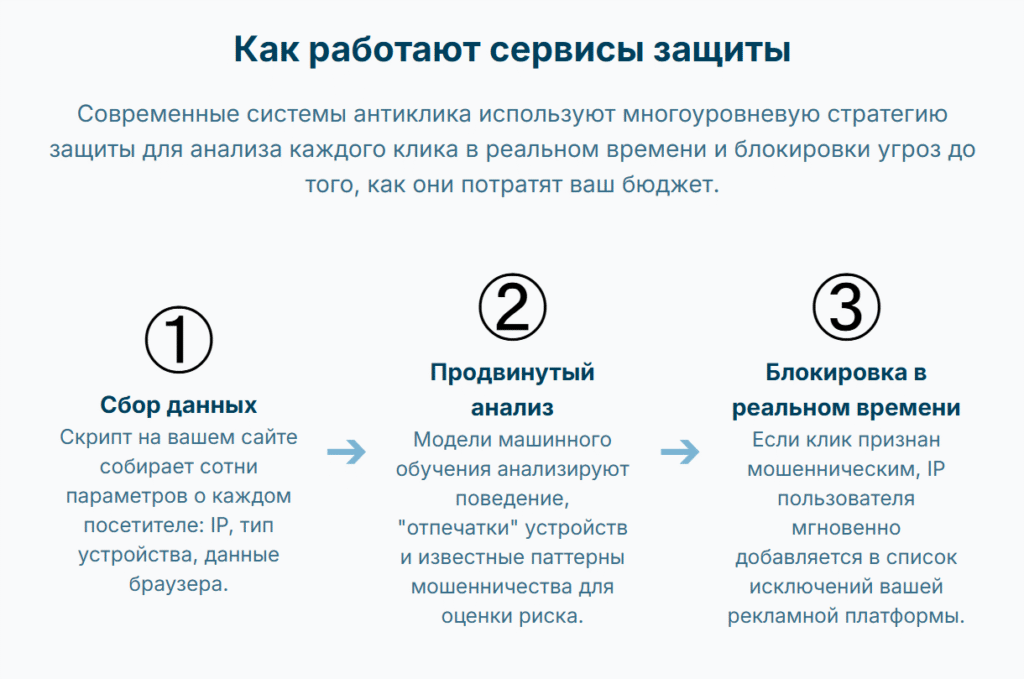

Системы защиты от скликивания (антисклик или антифрод системы) используют многоуровневый подход для анализа трафика и выявления мошеннической активности. Они комбинируют базовые методы с продвинутыми технологиями, такими как поведенческий анализ и машинное обучение, чтобы отличать реальных пользователей от ботов и злоумышленников.

Базовые методы обнаружения: анализ ip и паттернов трафика

Это первый и самый основной уровень защиты. Хотя эти методы легко обойти, они все еще эффективны для отсеивания самых простых атак.

- Мониторинг IP-адресов. Система отслеживает все IP-адреса, с которых приходят клики. Если с одного IP-адреса или из небольшого диапазона адресов (например, принадлежащих одному провайдеру в одном городе) поступает аномально большое количество кликов за короткий промежуток времени, это является сильным сигналом о мошенничестве. Подозрительные IP-адреса заносятся в “черный список” (blacklist) и блокируются.9 Проблема этого метода в том, что мошенники используют ботнеты с тысячами разных IP или постоянно меняют их с помощью VPN.15

- Анализ паттернов трафика. Этот метод заключается в поиске аномалий в общих данных о трафике. Система анализирует такие параметры, как время кликов, их географическое распределение, типы устройств и браузеров. Например, если рекламная кампания нацелена на Москву, а система фиксирует внезапный всплеск кликов в 3 часа ночи из Индии, это выглядит подозрительно.9 Анализ паттернов помогает выявить активность, которая не соответствует поведению типичной целевой аудитории.

Поведенческий анализ: как отличить человека от бота

Этот уровень анализа фокусируется не на том, откуда пришел клик, а на том, что происходит после него. Поведение бота на целевом сайте почти всегда отличается от поведения человека.

- Анализ параметров сессии. Система защиты отслеживает, как долго посетитель находится на сайте после клика (продолжительность сессии) и уходит ли он сразу (показатель отказов). Боты часто покидают сайт через 1-2 секунды, что приводит к почти 100% показателю отказов и минимальной продолжительности сессии. Для человека такое поведение нехарактерно.14

- Анализ взаимодействия со страницей. Продвинутые системы отслеживают движения курсора мыши, скорость и характер прокрутки страницы, клики по внутренним ссылкам. У человека движения мыши обычно плавные, иногда хаотичные. Бот же может двигать курсор по прямой линии от одной точки к другой или вообще не двигать его. Некоторые сервисы даже записывают видео сессий посетителей, чтобы аналитики могли вручную проверить подозрительную активность.17

- Сравнение CTR и конверсий. Это один из ключевых показателей на уровне кампании. Если у определенного ключевого слова, объявления или рекламной площадки аномально высокий показатель кликабельности (CTR), но при этом практически нулевой коэффициент конверсии, это является явным признаком фродовой атаки. Реальные пользователи, даже если не покупают, оставляют какие-то следы: проводят время на сайте, смотрят товары. Боты же просто кликают и уходят.9

Технология “цифрового отпечатка” устройства (device fingerprinting)

Это одна из самых мощных технологий в арсенале антифрод-систем. “Цифровой отпечаток” (device fingerprint) — это сбор уникального набора технических характеристик об устройстве и браузере пользователя для его точной идентификации. В отличие от IP-адреса, который легко сменить, “отпечаток” устройства подделать гораздо сложнее.19

Для создания “отпечатка” собираются десятки параметров, включая:

- Аппаратные данные: Тип устройства (ПК, смартфон), производитель, разрешение и глубина цвета экрана, информация о процессоре (CPU), объеме оперативной памяти.20

- Программные данные: Название и версия браузера, операционная система, установленные плагины и расширения, список системных шрифтов, языковые настройки, часовой пояс.17

- Сетевые данные: Использование VPN, прокси или сети Tor, информация о провайдере.19

- Canvas Fingerprinting: Особая техника, при которой браузеру дается команда отрисовать скрытое изображение с текстом. Из-за различий в драйверах, видеокартах и настройках ОС на каждом устройстве это изображение будет иметь микроскопические отличия. Система считывает эти отличия и преобразует их в уникальный хэш.21

Комбинация всех этих параметров создает уникальный идентификатор для каждого пользователя. Если система защиты видит множество кликов, поступающих с разных IP-адресов, но имеющих один и тот же “цифровой отпечаток”, она с высокой вероятностью определяет это как мошенническую активность и блокирует данного пользователя.14

Пример кода: собираем базовый “отпечаток” браузера с помощью javascript

Чтобы понять, как работает технология “цифрового отпечатка”, не обязательно быть экспертом по кибербезопасности. Даже простой код на JavaScript, запущенный в браузере, может собрать достаточно информации для создания базового, но довольно уникального идентификатора. Ниже приведен пример такого кода с объяснениями.

JavaScript

// Функция для сбора информации и создания отпечатка

function getBrowserFingerprint() {

const fingerprint = {};

// 1. User Agent: Строка, которую браузер отправляет серверу.

// Содержит информацию о браузере, его версии и операционной системе.

fingerprint.userAgent = navigator.userAgent;

// 2. Разрешение экрана: Комбинация ширины и высоты экрана.

fingerprint.screenResolution = `${window.screen.width}x${window.screen.height}`;

// 3. Глубина цвета: Количество бит, используемых для отображения одного цвета.

fingerprint.colorDepth = window.screen.colorDepth;

// 4. Языки: Список языков, установленных в браузере, в порядке предпочтения.

fingerprint.languages = navigator.languages.join(', ');

// 5. Canvas Fingerprint: Один из самых надежных методов.

// Создаем невидимый холст и рисуем на нем текст.

// Способ, которым браузер отрисовывает графику, уникален для каждой системы.

try {

const canvas = document.createElement('canvas');

const ctx = canvas.getContext('2d');

const txt = 'BrowserFingerprint 12345';

ctx.textBaseline = "top";

ctx.font = "14px 'Arial'";

ctx.textBaseline = "alphabetic";

ctx.fillStyle = "#f60";

ctx.fillRect(125, 1, 62, 20);

ctx.fillStyle = "#069";

ctx.fillText(txt, 2, 15);

// Преобразуем изображение в уникальную строку данных (хэш).

fingerprint.canvas = canvas.toDataURL();

} catch (e) {

fingerprint.canvas = 'error';

}

// Преобразуем объект в отформатированную строку для удобства чтения.

return JSON.stringify(fingerprint, null, 2);

}

// Выводим результат в консоль разработчика в браузере.

console.log(getBrowserFingerprint());

Этот код собирает всего пять параметров, но их комбинация уже позволяет с высокой степенью точности отличать одних пользователей от других. Профессиональные антифрод-системы анализируют сотни таких параметров, создавая чрезвычайно точные “цифровые отпечатки”.21

Роль машинного обучения и искусственного интеллекта в антиклик-системах

Современные системы защиты от скликивания активно используют машинное обучение (Machine Learning, ML) и искусственный интеллект (AI) для анализа данных. Это позволяет им выходить на новый уровень точности и адаптивности.14

Принцип работы ML-моделей заключается в том, что они обучаются на огромных массивах данных о миллионах кликов, как легитимных, так и мошеннических. В процессе обучения модель самостоятельно находит скрытые закономерности и аномалии в поведении, которые человек или простая система на основе правил (например, “блокировать IP, если кликов больше 10”) никогда бы не заметили.15

Преимущества такого подхода:

- Адаптивность. Мошенники постоянно изобретают новые способы обхода защиты. ML-модели способны обучаться в реальном времени и адаптироваться к этим новым тактикам, в то время как системы на основе правил требуют постоянного ручного обновления.17

- Скорость. Анализ сотен параметров и принятие решения о блокировке происходят за миллисекунды. Это позволяет остановить атаку до того, как рекламодатель потеряет деньги.24

- Точность. Машинное обучение позволяет значительно снизить количество ложных срабатываний, когда система по ошибке блокирует реального клиента. Это критически важно, так как блокировка потенциальных покупателей может нанести бизнесу не меньший вред, чем кликфрод.19

Однако по мере того, как технологии защиты становятся все более сложными, мошенники также берут на вооружение искусственный интеллект. Появляются AI-боты, способные имитировать поведение человека с поразительной точностью: они могут проходить сложные пути по сайту, задерживаться на страницах, имитировать чтение текста и даже проходить простые CAPTCHA.1

Это создает своего рода “гонку вооружений”. Единственный эффективный способ борьбы с AI-ботами — это использование еще более совершенных AI-систем защиты. Такие системы анализируют не отдельные действия, а всю совокупность сигналов в комплексе, выявляя тончайшие отклонения от нормы, которые выдают автоматизированную природу посетителя. Для бизнеса это означает, что при выборе сервиса защиты сегодня нужно смотреть не столько на список его функций, сколько на качество и сложность его AI-модели.

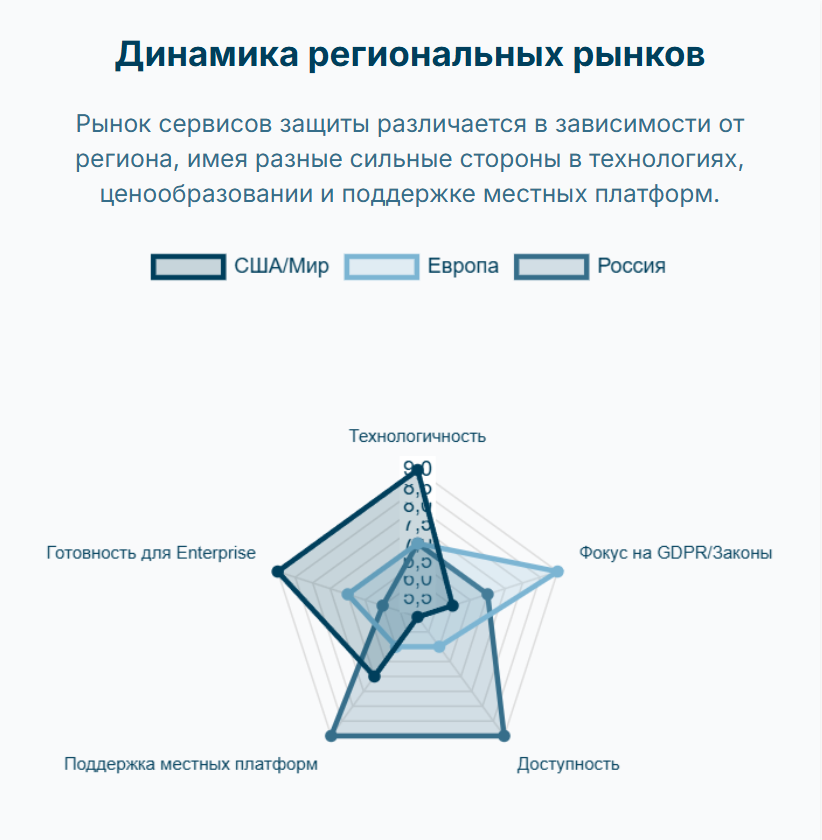

Раздел 4: Обзор сервисов защиты от скликивания в США и Европе

На международном рынке представлено множество сервисов для борьбы с кликфродом. Они различаются по функционалу, ценовой политике и целевой аудитории — от решений для малого бизнеса до комплексных платформ для крупных корпораций.

Ключевые игроки на международном рынке

Ниже представлены ведущие компании, которые зарекомендовали себя на рынках США и Европы.

- ClickCease. Один из самых популярных сервисов на рынке. Он обеспечивает защиту для Google Ads и Meta Ads (Facebook, Instagram). Ключевые особенности — автоматическая блокировка подозрительных IP в реальном времени, запись видео сессий для анализа поведения и детальные отчеты. Сервис известен своим простым интерфейсом, что делает его доступным для пользователей без глубоких технических знаний.18

- TrafficGuard. Этот сервис предлагает многоканальную защиту. Помимо стандартной защиты для поисковой рекламы в Google Ads, TrafficGuard специализируется на предотвращении мошенничества в мобильной рекламе (защита от фейковых установок приложений) и в партнерском маркетинге. Это делает его хорошим выбором для компаний с диверсифицированными рекламными каналами.25

- Lunio (ранее PPC Protect). Lunio позиционирует себя как решение, созданное маркетологами для маркетологов. Основной акцент делается не просто на блокировке фрода, а на предоставлении рекламодателям ценных данных о качестве трафика. Эти данные помогают принимать более взвешенные решения по оптимизации кампаний и улучшению таргетинга.25

- ClickGUARD. Этот сервис ориентирован на опытных PPC-специалистов и агентства, которым нужен максимальный контроль над процессом защиты. ClickGUARD предлагает очень гибкие и гранулярные настройки правил блокировки, позволяя пользователям самостоятельно определять, какой трафик считать подозрительным.25

- Anura. Отличительная черта Anura — фокус на обнаружении сложного человеческого фрода, такого как клики с клик-ферм. В то время как многие системы хорошо справляются с ботами, Anura использует продвинутые алгоритмы для выявления неестественного поведения, характерного для людей, работающих по заданию.25

- Fraud Blocker. Этот сервис часто отмечают за простоту использования и быструю настройку. Он предоставляет все основные функции для защиты от ботов, конкурентных кликов и других видов фрода, являясь надежным решением для малого и среднего бизнеса.25

- Hitprobe. Уникальность Hitprobe заключается в том, что он объединяет в одной платформе защиту от скликивания и инструменты веб-аналитики. Это позволяет не только блокировать фрод, но и получать детальную информацию по каждой сессии, включая “цифровой отпечаток” устройства и поведенческие метрики.33

Специализированные решения для разных нужд

Рынок защиты от кликфрода сегментирован, и разные решения лучше подходят для разных типов бизнеса.

- Для малого бизнеса. Компаниям с небольшими бюджетами подойдут сервисы с доступными тарифными планами и простым функционалом. Примерами могут служить PPC Secure или Improvely, которые предлагают базовую защиту по невысокой цене.25

- Для маркетинговых агентств. Агентствам, управляющим кампаниями множества клиентов, нужны инструменты с поддержкой мульти-аккаунтов, возможностью создания брендированных отчетов (white-label) и гибкими настройками. Здесь хорошо подходят ClickCease и ClickGUARD.18

- Для мобильной рекламы. Если основной канал продвижения — мобильные приложения, то стандартные сервисы защиты от скликивания могут быть неэффективны. Здесь нужны специализированные решения, такие как AppsFlyer Protect360 или Adjust, которые борются с мошенничеством при установке приложений (install hijacking, click flooding, device farms).25

- Для крупных корпораций (Enterprise). Крупные бренды с многомиллионными рекламными бюджетами часто используют комплексные платформы для верификации рекламы. Такие компании, как DoubleVerify и HUMAN, предлагают решения, которые проверяют качество трафика на всех этапах: от закупки (pre-bid) до показа (post-bid), обеспечивая не только защиту от фрода, но и видимость рекламы (viewability) и соответствие окружению (brand safety).37

Сравнительная таблица международных сервисов

Для удобства выбора основные характеристики ведущих международных сервисов сведены в таблицу.

| Название сервиса | Поддерживаемые платформы | Ключевая особенность | Начальная цена (в месяц) | Наличие бесплатного триала |

| ClickCease | Google Ads, Meta Ads, Microsoft Ads | Запись сессий, простота использования | от $63 (годовой план) | 7 дней 18 |

| TrafficGuard | Google Ads, Meta Ads, Mobile UA, Affiliate | Многоканальная защита, фокус на мобайле | Бесплатный план (до $2.5k трат) | Да 28 |

| Lunio | Google Ads, Meta Ads, Microsoft Ads | Маркетинговые инсайты, анализ качества трафика | По запросу (от $500k годовых трат) | 14 дней (аудит) 29 |

| ClickGUARD | Google Ads, Meta Ads, Microsoft Ads | Глубокие и гибкие настройки правил | от $89 | 7 дней 30 |

| Anura | Google Ads, Meta Ads, Microsoft Ads и др. | Обнаружение сложного человеческого фрода | По запросу (от $50k/мес. трат) | 15 дней 25 |

| Fraud Blocker | Google Ads, Meta Ads | Простота использования, хороший баланс функций | от $69 | 7 дней 25 |

| Hitprobe | Google Ads, Meta Ads, Microsoft Ads | Интеграция с веб-аналитикой, детальные данные | от $49 | 14 дней 35 |

Цены указаны на основе доступной информации на момент написания статьи и могут меняться. Рекомендуется уточнять актуальную стоимость на сайтах сервисов.

Раздел 5: Обзор сервисов защиты от скликивания в России

Российский рынок защиты от кликфрода имеет свою специфику. Главное отличие — необходимость глубокой интеграции с рекламными системами Яндекса, в первую очередь с Яндекс.Директом и Яндекс.Метрикой. Многие зарубежные сервисы не предлагают полноценной поддержки этих платформ, что делает локальные решения более предпочтительными для российского бизнеса.

Лидеры российского рынка

На рынке РФ есть несколько ключевых игроков, которые предлагают комплексные решения для защиты рекламы.

- Clickfraud.ru. Этот сервис позиционируется как простое и доступное решение для защиты контекстной рекламы в Яндекс.Директе и Google Ads. Одной из его ключевых особенностей является возможность блокировки трафика на основе сегментов, созданных в Яндекс.Метрике. Например, можно автоматически блокировать пользователей, которые посещали сайт много раз, но проводили на нем меньше 15 секунд. Также сервис предлагает мониторинг доступности сайта.39

- Click.ru. Это крупная платформа для автоматизации контекстной и таргетированной рекламы, которая предлагает собственный встроенный инструмент для защиты от скликивания. Преимущество этого решения в том, что оно является частью единой экосистемы для управления рекламой, что может быть удобно для текущих пользователей платформы.39

Другие российские инструменты и их специфика

Помимо лидеров, на рынке существуют и другие интересные решения со своими уникальными подходами.

- Ananas.Click. Этот сервис предлагает нестандартный подход к защите, сфокусированный исключительно на Яндекс.Директе. Вместо того чтобы выявлять и блокировать “плохих” пользователей, Ananas.Click работает “от обратного”. Он собирает собственную базу “проверенных” пользователей (более 135 миллионов), которые ведут себя добросовестно, и настраивает рекламные кампании так, чтобы объявления показывались только им. Весь остальной трафик, включая ботов, просто не видит рекламу.39

- Clickfrog. Достаточно давно существующий на рынке сервис, который обеспечивает защиту и аудит трафика для Яндекс.Директа, Google Ads и различных тизерных сетей. Он легко интегрируется с популярными системами управления контентом (CMS) и предоставляет детальную статистику по всем посетителям, автоматически пополняя “черный список” IP-адресов.41

- Untarget.ai. Еще один российский сервис, специализирующийся на защите от кликфрода. Предлагает стандартный набор функций для обнаружения и блокировки недействительного трафика в популярных рекламных системах.46

Сравнительная таблица российских сервисов

Эта таблица поможет сравнить основные возможности и цены ключевых российских сервисов.

| Название сервиса | Поддержка Яндекс.Директ | Поддержка Google Ads | Ключевая особенность | Начальная цена (в месяц) |

| Clickfraud.ru | Да | Да | Блокировка по сегментам Яндекс.Метрики | от 2900 руб. 44 |

| Ananas.Click | Да | Нет | Показ рекламы только “проверенной” аудитории | от 3490 руб. 45 |

| Click.ru | Да | Да | Встроен в платформу автоматизации рекламы | Зависит от тарифа платформы |

| Clickfrog | Да | Да | Интеграция с CMS, аудит трафика | Есть бесплатный тариф, платный от 400 руб. |

Цены и условия могут меняться. Рекомендуется проверять актуальную информацию на официальных сайтах сервисов.

Раздел 6: Юридические аспекты и судебная практика

Борьба с кликфродом ведется не только на техническом, но и на юридическом уровне. Однако законодательство и правоприменительная практика в разных регионах мира существенно различаются. Понимание этих различий важно для компаний, ведущих международную деятельность.

Правовая база и знаковые дела в сша

В Соединенных Штатах кликфрод рассматривается как вид электронного мошенничества и может преследоваться по федеральным законам, таким как “Закон о компьютерном мошенничестве и злоупотреблениях” (Computer Fraud and Abuse Act) и законам о мошенничестве с использованием электронных средств связи (Wire Fraud statutes).47 Судебная практика в США в основном формировалась через групповые иски рекламодателей к крупным рекламным платформам.

- Дело Lane’s Gifts & Collectibles v. Google (2006). Это было одно из первых и самых громких дел о кликфроде. Группа рекламодателей подала коллективный иск против Google, обвинив компанию в том, что она не предпринимает достаточных мер для защиты их от мошеннических кликов. Дело завершилось мировым соглашением, в рамках которого Google выплатил 90 миллионов долларов для компенсации ущерба рекламодателям. Этот прецедент установил важный принцип: рекламные сети несут ответственность за качество предоставляемого трафика.47

- Мировое соглашение с Yahoo (2005). Годом ранее аналогичный иск был подан против Yahoo. Компания также пошла на мировое соглашение, выплатив 4.5 миллиона долларов на покрытие судебных издержек и возмещение убытков рекламодателям. Это дело еще раз подтвердило ответственность платформ за борьбу с фродом.47

- Дело Google v. Auction Experts. Этот случай интересен тем, что истцом выступила сама компания Google. Она подала в суд на техасскую компанию Auction Experts, которая выступала в роли паблишера и, как утверждалось, платила людям за клики по рекламе на своем сайте. Google выиграл дело, что продемонстрировало готовность платформ преследовать недобросовестных партнеров для защиты целостности своей экосистемы.4

- Дело “Methbot” (2016). Хотя это дело касалось более широкого спектра рекламного мошенничества, оно является знаковым. Российский хакер Александр Жуков был осужден в США к 10 годам тюремного заключения за создание масштабного ботнета Methbot, который нанес рекламодателям ущерб на сумму более 7 миллионов долларов. Это дело показало, что организаторы крупных мошеннических схем могут быть привлечены к уголовной ответственности.49

Регулирование и прецеденты в Европе

Правовой подход к проблеме в Европейском союзе заметно отличается от американского. В ЕС кликфрод также может подпадать под действие законов о цифровом мошенничестве или недобросовестной конкуренции (Unfair Competition laws).47 Однако основные и самые громкие судебные разбирательства, инициированные европейскими регуляторами, касаются не отдельных случаев фрода, а системного злоупотребления Google своим доминирующим положением на рынке.

Европейская комиссия сосредоточена на антимонопольном законодательстве. Она наказывает Google не столько за то, что платформа допускает мошенничество, сколько за то, что она использует свою рыночную мощь для подавления конкуренции. Это принципиально иной подход.

- Штраф за Google Shopping (2017). Google был оштрафован на 2.42 миллиарда евро за то, что в поисковой выдаче отдавал предпочтение собственному сервису сравнения товаров, понижая в рейтинге конкурентов.50

- Штраф за Android (2018). Самый крупный штраф в истории ЕС — 4.34 миллиарда евро — был наложен на Google за то, что компания требовала от производителей смартфонов предустанавливать свои приложения (Google Search, Chrome) в качестве условия для доступа к магазину Google Play.50

- Штраф за AdSense (2019). Google оштрафовали на 1.49 миллиарда евро за навязывание неконкурентных условий партнерам, использующим рекламную платформу AdSense.50

- Штраф за Adtech (2025). Последний крупный штраф в размере 2.95 миллиарда евро был выписан за то, что Google предоставлял преимущества собственным технологиям в цепочке покупки и продажи рекламы, ущемляя конкурентов.53

Такой фокус на антимонопольном регулировании означает, что в Европе правовая защита рекламодателей строится скорее на системном обеспечении честной конкуренции на рынке, чем на преследовании отдельных случаев кликфрода. В то время как в США рекламодателю проще подать в суд на платформу за прямой ущерб от мошеннических кликов.

Ситуация с законодательством в России

В российском законодательстве отсутствует специальная статья или закон, который бы напрямую регулировал ответственность за кликфрод. Это создает правовую неопределенность и делает юридическое преследование мошенников крайне сложным.

Действия по скликиванию рекламы теоретически могут быть квалифицированы по нескольким статьям:

- Статья 14.33 КоАП РФ “Недобросовестная конкуренция”. Если будет доказано, что конкурент целенаправленно скликивал рекламу для получения рыночного преимущества.

- Статья 165 УК РФ “Причинение имущественного ущерба путем обмана или злоупотребления доверием”.

Однако на практике доказать состав преступления или правонарушения почти невозможно. Основная проблема заключается в том, что деньги со счета рекламодателя списывает рекламная система (Яндекс или Google), а не сам мошенник. Таким образом, прямого хищения средств злоумышленником не происходит, что затрудняет применение статей о мошенничестве.55

Судебная практика по делам о кликфроде в России практически отсутствует. Бизнес предпочитает полагаться не на юридические, а на технические методы защиты. В то же время, в смежных областях наблюдается ужесточение регулирования. Например, в 2024 году были введены значительные штрафы (до 1 миллиона рублей) за спам-звонки и ненадлежащую рекламу кредитов.56 Возможно, в будущем регулирование коснется и проблемы кликфрода.

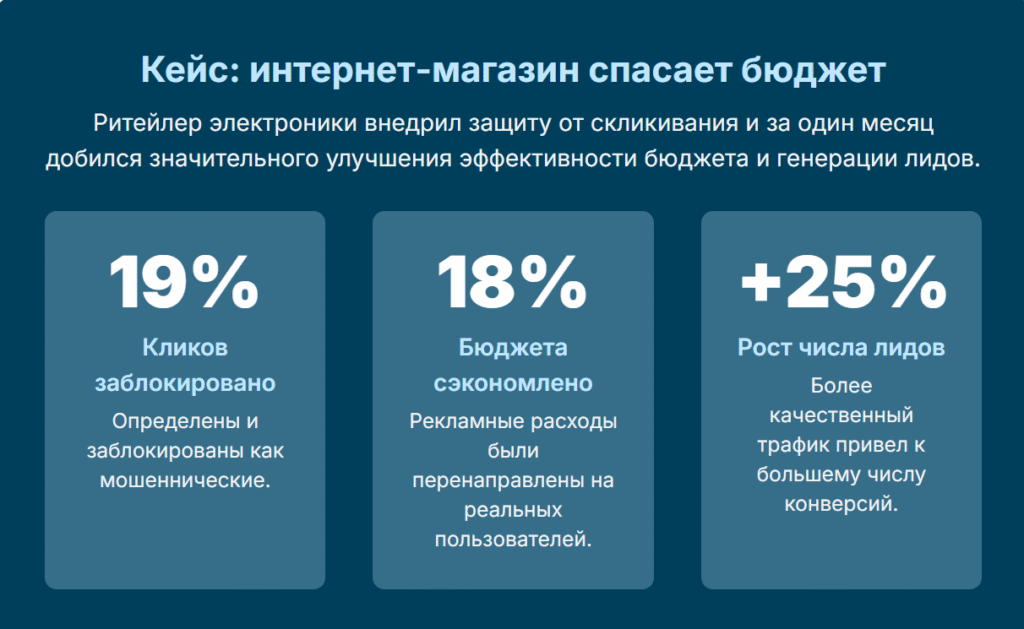

Раздел 7: Реальный пример: как компания x сэкономила 27% рекламного бюджета

Теория и статистика важны, но лучше всего эффективность защиты от скликивания демонстрируют реальные примеры. Рассмотрим кейс медицинской компании, которая столкнулась с серьезной проблемой фрода и смогла ее решить с помощью специализированного сервиса. Этот пример основан на реальной истории успеха.57

Проблема

Крупная сеть медицинских клиник активно использовала Google Ads для привлечения пациентов. Со временем маркетинговый отдел заметил тревожную тенденцию: рекламный бюджет стал расходоваться гораздо быстрее, чем раньше, но количество реальных звонков и записей на прием не росло.

Анализ рекламных кампаний показывал аномальные метрики. CTR по некоторым ключевым словам был необычайно высоким, что, на первый взгляд, должно было свидетельствовать об успехе. Однако более глубокое изучение данных в Google Analytics показало, что у этого трафика был почти 100% показатель отказов и средняя продолжительность сессии составляла всего несколько секунд. Стало очевидно, что компания стала жертвой массированной атаки — либо со стороны конкурентов, либо со стороны ботов. Каждый день значительная часть бюджета уходила на оплату кликов, которые не приносили никакой пользы.

Решение

После нескольких безуспешных попыток вручную блокировать подозрительные IP-адреса, компания приняла решение подключить профессиональный сервис защиты от скликивания. Процесс интеграции был простым: на сайт клиники был добавлен небольшой фрагмент JavaScript-кода, а сервис был подключен к рекламному аккаунту Google Ads через API.

Сразу после активации система начала работать в автоматическом режиме:

- Анализ каждого клика в реальном времени. Сервис начал собирать десятки параметров по каждому посетителю, пришедшему с рекламы, включая IP-адрес, данные о провайдере, “цифровой отпечаток” устройства и поведенческие факторы.

- Идентификация мошеннической активности. Используя алгоритмы машинного обучения, система начала выявлять подозрительные паттерны: многократные клики с одного устройства под разными IP, трафик с известных VPN-сервисов и дата-центров, а также сессии с нечеловеческим поведением (например, мгновенный уход с сайта).

- Автоматическая блокировка. Как только система идентифицировала источник фрода, его IP-адрес автоматически добавлялся в список исключений в настройках кампании Google Ads. Это означало, что пользователи с этого IP больше не могли видеть рекламу клиники.

Результаты

Результаты превзошли все ожидания и стали заметны уже в первый месяц работы.

- Прямая экономия бюджета. За год использования сервиса компания смогла предотвратить фродовые клики на сумму более 500 000 долларов. Это составило 27% от их общего годового бюджета на контекстную рекламу. Эти сэкономленные средства были реинвестированы в расширение охвата по работающим кампаниям.

- Очистка трафика. Доля некачественного, недействительного трафика в общем потоке посетителей с рекламы снизилась на 27%. Это привело к тому, что аналитические отчеты стали отражать реальную картину эффективности рекламы.

- Рост конверсий. Самым важным результатом стало то, что реклама начала показываться реальным, заинтересованным людям. За счет этого стоимость привлечения одного пациента (CPA) значительно снизилась, а количество целевых звонков и записей на прием выросло.

Этот пример наглядно показывает, что защита от скликивания — это не статья расходов, а инвестиция, которая напрямую влияет на рентабельность маркетинга и помогает бизнесу расти, привлекая настоящих клиентов, а не ботов.58

Раздел 8: Часто задаваемые вопросы (faq)

Может ли рекламная площадка (google ads, яндекс.директ) сама защитить меня от скликивания?

Да, и Google, и Яндекс имеют собственные встроенные системы защиты от недействительных кликов. Они автоматически фильтруют трафик и в некоторых случаях даже возвращают деньги за обнаруженный фрод. Однако эти системы настроены на отсев только самых очевидных и массовых атак. Они не защищают от целенаправленных атак конкурентов или от продвинутых ботов. Сторонние специализированные сервисы предлагают более глубокий анализ, гибкие настройки и проактивную блокировку, что обеспечивает более высокий уровень защиты.7

Сколько денег я могу сэкономить с помощью сервиса защиты?

Экономия зависит от множества факторов, включая вашу отрасль, уровень конкуренции, географию и рекламный бюджет. В высококонкурентных нишах, таких как юриспруденция, недвижимость или медицина, уровень фрода может быть очень высоким. В среднем, по данным различных исследований и кейсов, компании экономят от 15% до 30% своего рекламного бюджета после внедрения профессиональной защиты.30

Не заблокирует ли сервис моих реальных клиентов?

Это одно из главных опасений рекламодателей. Риск ложного срабатывания (когда блокируется легитимный пользователь) существует, но современные системы защиты минимизируют его. Они используют многоуровневый анализ, комбинируя десятки сигналов, и прибегают к машинному обучению для принятия взвешенных решений. Кроме того, у большинства сервисов есть “белые списки” (whitelist), куда можно вручную добавить IP-адреса, которые не должны блокироваться (например, IP-адрес вашего офиса), и возможность настраивать чувствительность правил блокировки.17

Сложно ли установить и настроить такой сервис?

Нет, большинство современных сервисов спроектированы так, чтобы их установка была максимально простой. Обычно процесс состоит из двух шагов: 1) Добавление небольшого фрагмента JavaScript-кода на все страницы вашего сайта (аналогично коду Google Analytics или Яндекс.Метрики). 2) Подключение сервиса к вашему рекламному аккаунту через безопасный API-интерфейс. Весь процесс обычно занимает не более 10-15 минут и не требует специальных технических знаний.35

Что такое “цифровой отпечаток” (device fingerprint) и почему он важен?

“Цифровой отпечаток” — это уникальный идентификатор вашего устройства (компьютера или смартфона), который создается на основе комбинации его технических характеристик: версии браузера и ОС, установленных шрифтов, разрешения экрана, часового пояса и многих других параметров. Это более надежный идентификатор, чем IP-адрес, который легко сменить. Технология “цифрового отпечатка” позволяет системам защиты распознавать мошенника, даже если он пытается скрыть свою личность, используя VPN или прокси-серверы.14

Является ли кликфрод незаконным?

Да, в большинстве стран кликфрод считается противозаконным действием. В зависимости от юрисдикции, он может квалифицироваться как мошенничество, недобросовестная конкуренция или нарушение законов о компьютерных преступлениях. Однако, несмотря на незаконность, привлечь конкретного исполнителя к ответственности на практике очень сложно из-за анонимности в интернете и сложностей со сбором доказательств. Поэтому основной и самый эффективный метод борьбы с кликфродом — это не юридическое преследование, а использование надежных технических средств защиты.47

Источники

- Ad Fraud Trends 2025: Key Threats and How to Combat Them – Spider AF, дата последнего обращения: октября 7, 2025, https://spideraf.com/articles/ad-fraud-trends-2025-key-threats-and-how-to-combat-them

- Click Fraud Trends 2025: How Marketers Can Protect Their PPC Budgets – fraud0, дата последнего обращения: октября 7, 2025, https://www.fraud0.com/resources/click-fraud-trends-2025/

- Click Fraud Statistics 2025 | ClickSambo Blog, дата последнего обращения: октября 7, 2025, https://clicksambo.com/blog-detail/click-fraud-in-2025-alarming-statistics

- Click fraud – Wikipedia, дата последнего обращения: октября 7, 2025, https://en.wikipedia.org/wiki/Click_fraud

- Click Fraud: Meaning, Identifying it, Eliminating it – Investopedia, дата последнего обращения: октября 7, 2025, https://www.investopedia.com/terms/c/click-fraud.asp

- What Is Click Fraud? How It Works & How to Prevent It – ClickGuard, дата последнего обращения: октября 7, 2025, https://www.clickguard.com/what-is-click-fraud

- What is click fraud? | How click bots work – Cloudflare, дата последнего обращения: октября 7, 2025, https://www.cloudflare.com/learning/bots/what-is-click-fraud/

- www.cloudflare.com, дата последнего обращения: октября 7, 2025, https://www.cloudflare.com/learning/bots/what-is-click-fraud/#:~:text=Click%20fraud%20is%20when%20fake,often%20responsible%20for%20click%20fraud.

- Click Fraud: Meaning & How to Detect (for Free!)| Spider Af Articles, дата последнего обращения: октября 7, 2025, https://spideraf.com/articles/a-guide-to-click-fraud-and-how-to-prevent-it

- The 12 Most Common Types of Click Fraud, дата последнего обращения: октября 7, 2025, https://fraudblocker.com/articles/click-fraud/types-of-click-fraud/the-12-most-common-types-of-click-fraud

- The Cost of Click Fraud in 2025: What It’s Really Doing to Your Budget and How to Stop It, дата последнего обращения: октября 7, 2025, https://spideraf.com/articles/the-cost-of-click-fraud-in-2025-what-its-really-doing-to-your-budget-and-how-to-stop-it

- 2025 Click Fraud Impact: Global Ad Spend | TrafficGuard, дата последнего обращения: октября 7, 2025, https://www.trafficguard.ai/ivt

- What is Click Fraud: Cost & Prevention | Integral Ad Science, дата последнего обращения: октября 7, 2025, https://integralads.com/insider/what-is-click-fraud/

- How Does Click Fraud Detection Work? – ClickGUARD™, дата последнего обращения: октября 7, 2025, https://www.clickguard.com/blog/how-does-click-fraud-detection-actually-work/

- How Click Fraud Detection Works – ClickPatrol, дата последнего обращения: октября 7, 2025, https://clickpatrol.com/how-click-fraud-detection-works/

- Click Fraud Types, Impact, and Prevention Strategies Explained – Sensfrx, дата последнего обращения: октября 7, 2025, https://blog.sensfrx.ai/click-fraud/

- 10 Ways AI Is Shaping the Fight Against Click Fraud – ClickGuard, дата последнего обращения: октября 7, 2025, https://www.clickguard.com/blog/ai-is-shaping-the-fight-against-click-fraud/

- Click Fraud Protection & Detection Software | ClickCease™, дата последнего обращения: октября 7, 2025, https://www.clickcease.com/

- Fraud Detection Machine Learning: a “Smart” Move for Retail, дата последнего обращения: октября 7, 2025, https://chargebacks911.com/fraud-detection-machine-learning/

- How Device Fingerprinting Works: Use Cases, Trends & More, дата последнего обращения: октября 7, 2025, https://chargebacks911.com/device-fingerprinting/

- Canvas Fingerprinting – BrowserLeaks, дата последнего обращения: октября 7, 2025, https://browserleaks.com/canvas

- Coding Your Digital Fingerprint: A Developer’s Guide – Kelche, дата последнего обращения: октября 7, 2025, https://www.kelche.co/blog/web/fingerprinting/

- imprintjs | Javascript library for browser fingerprinting – GitHub Pages, дата последнего обращения: октября 7, 2025, https://mattbrailsford.github.io/imprintjs/

- How AI Is Used in Fraud Detection in 2025 – DataDome, дата последнего обращения: октября 7, 2025, https://datadome.co/learning-center/ai-fraud-detection/

- 24 Best Click Fraud Software Reviewed For 2025 – The CMO, дата последнего обращения: октября 7, 2025, https://thecmo.com/tools/best-click-fraud-software/

- No. 1 Click Fraud Solution For PPC Campaigns | ClickCease™, дата последнего обращения: октября 7, 2025, https://www.clickcease.com/whyus.html

- Top 7 Click Fraud Protection Software in 2025 – Clixtell, дата последнего обращения: октября 7, 2025, https://www.clixtell.com/blog/top-click-fraud-protection-software-2025/

- TrafficGuard: Award-Winning Click Fraud Protection, дата последнего обращения: октября 7, 2025, https://www.trafficguard.ai/

- Ad traffic verification and protection – powered by AI | Lunio, дата последнего обращения: октября 7, 2025, https://www.lunio.ai/

- Stop Paying for Fake Traffic – ClickGuard™, дата последнего обращения: октября 7, 2025, https://www.clickguard.com/

- Click Fraud Protection & Detection Software – Anura.io, дата последнего обращения: октября 7, 2025, https://www.anura.io/click-fraud

- Improve Campaign Performance With Ad Fraud Protection | Anura, дата последнего обращения: октября 7, 2025, https://www.anura.io/

- Best Click Fraud Software: User Reviews from October 2025 – G2, дата последнего обращения: октября 7, 2025, https://www.g2.com/categories/click-fraud

- Leading Click Fraud Protection Software | Fraud Blocker™, дата последнего обращения: октября 7, 2025, https://fraudblocker.com/

- Click Fraud Protection + Defensive Web Analytics — One Platform, дата последнего обращения: октября 7, 2025, https://hitprobe.com/

- Ironclad protection from mobile ad fraud on all fronts – Adjust, дата последнего обращения: октября 7, 2025, https://www.adjust.com/solutions/fraud-prevention/

- Capabilities – Fraud – DoubleVerify, дата последнего обращения: октября 7, 2025, https://doubleverify.com/capabilities-fraud/

- Click Fraud | HUMAN Security, дата последнего обращения: октября 7, 2025, https://www.humansecurity.com/platform/solutions/click-fraud/

- Как защитить рекламу от скликивания – Блог Click.ru, дата последнего обращения: октября 7, 2025, https://blog.click.ru/growthhacking/servisy-dlya-zashhity-ot-sklikivaniya/

- Список сервисов для защиты от скликивания рекламы – Пампаду, дата последнего обращения: октября 7, 2025, https://pampadu.ru/blog/5147-top-servisov-dlya-zashhity-ot-sklikivaniya-reklamy/

- Защита от скликивания рекламы: ТОП лучших сервисов в 2025 году – VC.ru, дата последнего обращения: октября 7, 2025, https://vc.ru/services/1427517-zashita-ot-sklikivaniya-reklamy-top-luchshih-servisov-v-2025-godu

- Как защититься от скликивания рекламы: Рейтинг лучших сервисов защиты в 2025 году, дата последнего обращения: октября 7, 2025, https://dtf.ru/luchshii-rating/3611075-kak-zashititsya-ot-sklikivaniya-reklamy-reiting-luchshih-servisov-zashity-v-2025-godu

- Защита от скликивания контекстной рекламы Яндекс и Гугл, дата последнего обращения: октября 7, 2025, https://clickfraud.ru/

- Защита от скликивания (кликфрода) | UNTARGET.AI, дата последнего обращения: октября 7, 2025, https://untarget.ai/

- Click Fraud Lawsuits: Key Cases, Legal Challenges, And How To …, дата последнего обращения: октября 7, 2025, https://clickpatrol.com/click-fraud-lawsuits-key-cases-legal-challenges/

- The Biggest Ad Fraud Scam Cases (That We Know of), дата последнего обращения: октября 7, 2025, https://fraudblocker.com/articles/the-biggest-ad-fraud-scams

- Antitrust cases against Google by the European Union – Wikipedia, дата последнего обращения: октября 7, 2025, https://en.wikipedia.org/wiki/Antitrust_cases_against_Google_by_the_European_Union

- Antitrust: Commission fines Google €2.42 billion for abusing dominance as search engine by giving illegal advantage to own comparison shopping service – EC Europa, дата последнего обращения: октября 7, 2025, https://ec.europa.eu/commission/presscorner/detail/it/memo_17_1785

- Antitrust: Google fined €1.49 billion for online advertising abuse – European Union, дата последнего обращения: октября 7, 2025, https://europa.eu/rapid/press-release_IP-19-1770_en.htm

- EU fines Google €2.95bn for ‘illegal’ adtech actions – Silicon Republic, дата последнего обращения: октября 7, 2025, https://www.siliconrepublic.com/business/google-european-commission-advertising-adtech-fine-2-95bn-trump-donald

- European Commission fines Google €2.95 billion over abusive practices in online advertising technology – Society for Computers & Law, дата последнего обращения: октября 7, 2025, https://www.scl.org/european-commission-fines-google-e2-95-billion-over-abusive-practices-in-online-advertising-technology/

- Скликивание рекламы в Яндекс.Директе: что это и как бороться? – OneSpot, дата последнего обращения: октября 7, 2025, https://onespot.one/all-posts/sklikivanie-reklamy-v-yandeks-direkte-chto-eto-i-kak-borotsya

- Президент РФ подписал закон о штрафах до 1 млн руб. за спам-звонки – ГАРАНТ, дата последнего обращения: октября 7, 2025, https://www.garant.ru/news/1695852/

- Clickcease Success Stories – Case Studies, Reviews & Testimonials, дата последнего обращения: октября 7, 2025, https://www.clickcease.com/case-studies.html

- Success Stories With ClickPatrol – ClickPatrol, дата последнего обращения: октября 7, 2025, https://clickpatrol.com/success-stories-with-clickpatrol/

- 8 ClickCease Case Studies, Success Stories, & Customer Stories | FeaturedCustomers, дата последнего обращения: октября 7, 2025, https://www.featuredcustomers.com/vendor/clickcease/case-studies

- Customer Success Stories & Reviews – ClickGuard™, дата последнего обращения: октября 7, 2025, https://www.clickguard.com/success-stories

- How Does Clickcease Fraud Protection Work, дата последнего обращения: октября 7, 2025, https://www.clickcease.com/howitworks.html