Хотите повысить безопасность своего сайта WordPress? Здесь я делюсь всеми советами и стратегиями, которые я узнал, ведя этот отмеченный наградами блог WordPress. Чтобы вы знали, в последнее время WordPress стал объектом пристального внимания хакеров. Многие пользователи спрашивают: “Безопасен ли WordPress?”, и вот мой ответ: Да, WordPress безопасен. Однако, когда мы используем различные плагины, темы, а иногда и хостинг, который следует худшим практикам безопасности и таким образом делает наш сайт WordPress уязвимым для различных видов атак и взломов. Факт: На WordPress работает около 33% сайтов в мире, что не только делает его самой популярной CMS платформой, но и делает его более подверженным взлому. В прошлом мой сайт был взломан почти 2 раза арабскими и турецкими хакерами (по крайней мере, так они утверждают). Они проникли на мой сайт и оставили его с уродливым черным фоном с GIF-изображениями черепов и ворон. Именно это заставило меня узнать, как можно усилить безопасность WordPress. За 10 лет я научился многим приемам, которыми делюсь с вами сегодня, чтобы вы не столкнулись с проблемой потери своего сайта WordPress в руках хакеров.

Если WordPress безопасен, то почему безопасность WordPress имеет решающее значение?

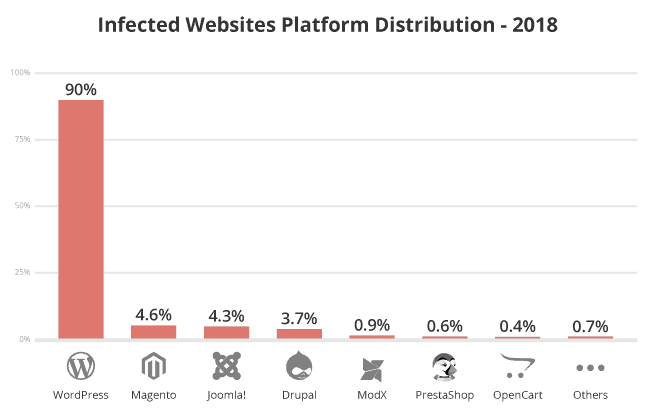

Как я уже говорил выше, WordPress по умолчанию безопасен, но когда вы размещаете его на незащищенном сервере или добавляете новые коды в виде тем и плагинов, вы увеличиваете вероятность взлома. “Уязвимости, от которых больше всего страдают владельцы сайтов WordPress, связаны с расширяемыми частями платформы, а именно с плагинами и темами. Это вектор атаки №1, используемый киберпреступниками для взлома и других злоупотреблений на сайтах WordPress. Эти уязвимости обычно не вводятся намеренно, а являются результатом ошибок и недочетов при разработке. Многие разработчики плагинов и тем не очень хорошо разбираются в вопросах безопасности, поэтому они склонны непреднамеренно писать уязвимый код. По мере обнаружения уязвимостей разработчики обычно устраняют их, выпуская обновления” Хакеры обычно взламывают сайт WordPress ради личной выгоды, что обычно выражается в добавлении обратных ссылок на некоторые спамерские сайты или перенаправлении сайта WordPress на другие сайты. Иногда это делается настолько изощренно, что вы даже не узнаете, что вас взломали или на вашем сайте установлен бэкдор. Однако со временем владелец начинает терять трафик (SEO штраф), и к тому времени, когда он осознает проблему, все уже выходит из-под его контроля. Еще один худший вариант, который может произойти, – попадание в черный список известного органа, занимающегося составлением черных списков. Это будет стоить вам значительного количества времени и денег, чтобы вывести ваш сайт из черного списка. По данным компании Sucuri, из всех CMS, которые они очистили в 2018 году, WordPress возглавляет список зараженных CMS с 90%.

Это пугающие цифры для любого владельца WordPress, и именно поэтому вам крайне важно засучить рукава и следовать этим лучшим практикам для повышения безопасности WordPress.

14 проверенных советов по защите блога WordPress

Настройка резервного копирования WordPress

Несмотря на то, что ниже я привел множество проверенных советов по защите вашего блога WordPress, вам необходимо убедиться, что если что-то случится, вы ничего не потеряете. Отсутствие надлежащего решения для резервного копирования WordPress – это самая большая ошибка, которую вы можете совершить. Если такой крупный сайт, как Sony или Dropbox, может быть взломан, то ваш блог WordPress будет относительно легко взломан хакером. Поэтому первым делом необходимо убедиться, что вы ежедневно создаете резервную копию своего блога. Вы можете использовать систему резервного копирования, предлагаемую вашей хостинг-компанией, или воспользоваться сторонней системой резервного копирования, такой как Blogvault, VaultPress или Updraftplus. Список плагинов для резервного копирования WordPress можно найти здесь. Если ваша хостинговая компания предлагает резервное копирование, убедитесь, что они хранят резервные копии на другом сервере.

Используйте надежную и безопасную хостинговую компанию

Ваша установка WordPress – это просто программное обеспечение, установленное на сервере. Основой безопасного веб-сайта является сервер, который имеет достаточно средств защиты, обеспечивающих безопасность вашего сайта от хакеров. Безопасный хостинг WordPress обычно имеет:

- Брандмауэр на уровне сервера для защиты от DDOS-атак.

- Используется новейшее оборудование и первоклассный центр обработки данных для обеспечения физической безопасности

- Регулярно обновляйте операционную систему и применяйте последние исправления безопасности

- Имеет системы обнаружения вторжений для выявления вредоносной активности или нарушений политики

Я понимаю, что трудно понять, какая хостинговая компания надежно защищена от хакеров, поэтому я создал этот список надежных хостинговых компаний WordPress:

- SiteGround: Удостоенный наград хостинг, который использует систему искусственного интеллекта для защиты от ботов, чтобы предотвратить некоторые известные атаки.

- Bluehost: Один из самых рейтинговых хостингов, предлагающий высокий уровень безопасности.

- WPEngine: Управляемая хостинговая компания WordPress, которая рекомендуется для бизнес-сайтов WordPress. Они предлагают резервное копирование и безопасность на нескольких уровнях.

- Хостинг Kinsta: Этот хостинг идеально подходит для WordPress-блогов с высокой посещаемостью. ShoutMeLoud.com также размещен на хостинге Kinsta.

Если ваша существующая хостинговая компания не является безопасной и не предоставляет никакой поддержки по вопросам безопасности, переход на любой из перечисленных выше хостингов значительно изменит ситуацию.

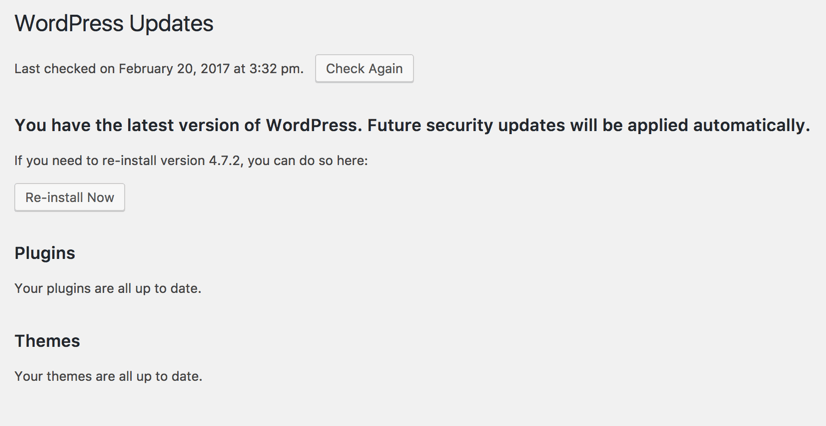

Используйте последнюю версию WordPress

Поддерживать программное обеспечение WordPress в актуальном состоянии – это самый главный совет по безопасности для любого WordPress-блоггера. Это то, что вы никогда не захотите пропустить. Когда WordPress присылает обновление, это означает, что они исправили некоторые ошибки, добавили некоторые функции и, что самое важное, добавили некоторые функции безопасности и исправления. Когда вы видите сообщение: “WordPress x.x.x доступен!”. Обновите его. В наше время, благодаря обновлению одним кликом, очень легко обновить свой блог. Убедитесь, что ваша тема и плагины совместимы с последней версией WordPress. Если обновление было выпущено и это не обновление безопасности, я советую вам подождать 5-6 дней, пока другие пользователи не перестанут сообщать об ошибках в последней версии.

Обновление плагинов WordPress

Как я уже упоминал выше, WordPress выпускает обновления для устранения ошибок и дыр в безопасности, то же самое происходит и с плагинами. Во многих случаях уязвимый плагин или сторонний скрипт может создать брешь в безопасности вашего сайта WordPress. Одной из таких проблем, с которой мы сталкивались в прошлом, является уязвимость Timthumb. Это произошло из-за скрипта, и многие плагины, которые использовали этот скрипт, тоже стали уязвимыми. Таких уязвимостей нулевого дня трудно избежать, но, ограничив количество плагинов, скриптов и тем, вы можете сделать сайт WordPress более безопасным. Всегда используйте плагины, которые постоянно обновляются и имеют хорошую поддержку. Если вы используете плагин, который давно не обновлялся, найдите ему альтернативу.

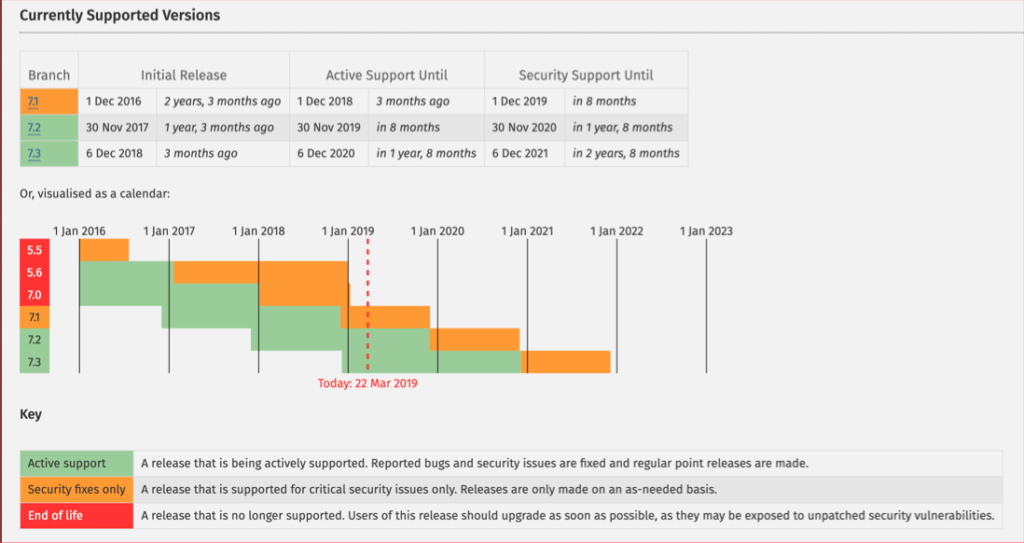

Используйте последнюю версию PHP

PHP является основой WordPress, и в настоящее время последней версией PHP является 7.4. Согласно официальной странице статистики PHP, они предлагают поддержку безопасности для любой стабильной версии PHP только в течение 2 лет. Это означает, что если вы используете что-то ниже PHP 7.1, вы не будете получать обновления безопасности. Вот интересные данные с сайта WordPress.org: около 71,8% сайтов WordPress используют устаревший PHP. В зависимости от используемого хостинга, вы можете быстро изменить версию PHP. Я настоятельно рекомендую вам сначала создать тестовую среду, а затем протестировать последнюю версию PHP. Это необходимо для обеспечения совместимости, так как иногда устаревшие плагины и темы могут вызвать проблемы. Вы можете проверить версию PHP WordPress из панели управления и попросить службу поддержки хостинга протестировать и обновить версию PHP. Пользователи Bluehost могут следовать этому руководству для обновления версии PHP в cPanel.

Используйте брандмауэр веб-приложений (WAF)

Брандмауэр существует между вашим хостинг-сервером и сетевым трафиком. Роль брандмауэра заключается в том, чтобы отфильтровать наиболее распространенные угрозы до того, как они достигнут машины, на которой размещен ваш сайт WordPress. Существует три наиболее распространенных типа брандмауэров, которые вы можете использовать на WordPress:

- На сетевом уровне: Это обычно хранится на уровне сети или на уровне машины и работает, если вы размещаете WordPress в принадлежащем вам центре обработки данных. Это самый дорогой вариант и обычно используется веб-сайтами корпоративного уровня, где они имеют контроль над физическим пространством, где установлен сервер.

- На уровне хоста: Это размещается на уровне веб-приложения, в нашем случае это WordPress. Это не рекомендуется, так как в конечном итоге вашему хосту придется выполнять тяжелую работу по фильтрации трафика. Это, безусловно, лучше, чем WAF на базе сети, но из-за ресурсов локального сервера, которые он требует, это не лучший вариант.

- Облачный WAF: Облачные WAF обычно реализуются на уровне DNS и фильтруют наиболее распространенные типы угроз еще до того, как они попадут на ваш сервер WordPress. Это самый простой в реализации и самый экономичный вариант. Единственным недостатком является то, что может потребоваться изменение DNS. Некоторые распространенные типы угроз, которые обнаруживаются и защищаются WAF, следующие: Атаки межсайтового скриптинга (XSS), атаки SQL-инъекций, перехват сеанса и переполнение буфера. Это защита 7-го уровня протокола в модели OSI. Существуют две рекомендуемые службы, которые можно использовать для реализации WAF:

- Cloudflare: От 20 долларов США в месяц

- Sucuri: начинается от $9,99/месяц

Это очень рекомендуемая функция безопасности WordPress для WooCommerce и других сайтов WordPress, созданных для бизнеса.

Скрыть версию WordPress

Предположим, у вас нет этих 2 минут, чтобы обновить файлы ядра WordPress. Указанная версия WP может натолкнуть хакера на мысль о взломе. Если вы используете старую версию WP и все об этом знают, поверьте мне, вы обречены. Большинство дизайнеров тем в наши дни избавляются от этого, но чтобы убедиться, зайдите в functions.php и добавьте эту строку: <?php remove_action(‘wp_head’, ‘wp_generator’); ?>

Используйте сложный пароль для входа в систему

Мне не следовало бы упоминать об этом, но я знаю слишком много людей, которые используют изобретательные и безумно сложные пароли, такие как:

- пароль

- ilovejesus

- 123123

Блестяще. Пожалуйста, делайте свои пароли сложными, добавляйте пару специальных символов (%&*#) и меняйте их каждые 5-6 месяцев. Я также хотел бы порекомендовать плагин под названием Limit login attempt Этот плагин будет записывать все IP и временные метки неудачных попыток входа. После определенного количества неудачных попыток с определенного IP, IP будет занесен в черный список. Это очень помогает предотвратить любые атаки “грубой силы”. Кроме того, вам следует начать использовать менеджер паролей, например, Dashlane, который поможет вам еще больше повысить безопасность ваших паролей.

Измените URL-адрес входа в систему WordPress

Изменив URL страницы входа в WordPress, вы предотвратите множество атак и попыток взлома. Особенно, если у вас есть несколько человек или просто, вам нужно войти в WordPress dashboard, изменение страницы входа предложит большую помощь. Есть несколько дополнительных преимуществ, которые вы найдете в моем предыдущем руководстве о том, как изменить URL-адрес входа в систему администратора WordPress.

Настройка оповещения Google для проиндексированных страниц

Это один из менее известных приемов, который вы можете использовать прямо сейчас. Вы можете использовать Google alerts для отправки вам оповещения всякий раз, когда Google индексирует новую страницу на вашем доменном имени. Очень часто хакеры WordPress добавляют новые страницы и посты, которые не отображаются ни в бэкенде, ни во фронтенде, но индексируются в Google. Когда вы установите подобное оповещение, вы будете знать, если что-то происходит без вашего ведома. Поскольку это бесплатно и занимает всего 2-3 минуты, это того стоит. Вот как вы можете это сделать

- Перейдите к оповещениям Google

- В поле “создать оповещение о” добавьте site:domain.com

- Изменить Как часто на “как это происходит”, язык на “любой язык” и сколько на “все результаты”.

Теперь вы будете получать мгновенные уведомления, когда новая страница индексируется в поисковой системе.

Проверка прав доступа к файлам папок WordPress

Перейдите в диспетчер файлов в вашей cPanel или войдите в программу FTP и проверьте атрибуты файлов в папке WordPress. Хорошо, если он равен 744 (только для чтения). Если вы обнаружите, что он равен 777, считайте, что вам крупно повезло, что вас еще не взломали. Когда большинство блоггеров меняют хостинг, они не понимают, что права доступа к файлам также меняются. Обязательно проверьте все права доступа к файлам после переноса хостинга.

Удалить пользователя администратора по умолчанию

Это один из самых важных советов для тех, кто хочет создать безопасный блог WordPress. Имя пользователя по умолчанию “admin” подвержено атакам перебором, потому что большинство людей никогда его не меняют. Когда вы устанавливаете WordPress, убедитесь, что вы используете пользовательское имя пользователя и не используете “admin”. Вы можете создать нового пользователя с правами “Администратор” и дать этому новому администратору псевдоним, который будет публично отображаться в случае, если он/она напишет сообщение. Теперь выйдите из системы, а затем снова войдите во вновь созданную учетную запись администратора и удалите старого пользователя “admin”. Убедитесь, что вы приписали все имена пользователей и ссылки на нового пользователя, которого вы создали.

Скрыть каталог плагинов

В папке plugins /wp-content/plugins/ не должен отображаться список папок и файлов внутри них. Попробуйте зайти в папку plugins (замените domain.com на имя вашего домена):

- domain.com/wp-content/plugins/

Если вы видите список папок и файлов, вам необходимо их скрыть. Чтобы скрыть эти папки, необходимо создать новый файл . htaccess и поместить его в каталог plugins.

# BEGIN WordPress

RewriteEngine On

RewriteBase /

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

# Prevents directory listing

IndexIgnore *

# END WordPress

Если у вас уже есть хорошо написанный файл . htaccess в корневом каталоге, добавление отдельного файла . htaccess в отдельную папку не принесет никакого вреда. Также ознакомьтесь с этой статьей, чтобы лучше понять, как редактировать файл . htaccess.

Отключить ошибки базы данных

В старых версиях WordPress, если в базе данных MySQL возникали ошибки, она показывала точную ошибку в самом браузере, предоставляя хакеру ценную информацию о вашей базе данных. Чтобы предотвратить это, вам необходимо обновить WordPress до последней версии, чтобы он показывал только общее сообщение об ошибке, например, “Ошибка подключения к базе данных”, а не показывал, что именно не так Войдите в панель управления WP и обновите основные файлы WordPress.

Безопасность WordPress за вами

Надеюсь, это руководство помогло вам понять важность безопасности WordPress и укрепить ее. Опять же, это мудрая идея – регулярно делать автоматические резервные копии вашего блога WordPress, чтобы быть уверенным, что вы всегда сможете вернуть блог в здоровое состояние.