Nmap (Network Mapper)

Используется при сканировании портов, одном из этапов этического хакинга, и является самым лучшим инструментом для взлома. Будучи в первую очередь инструментом командной строки, он затем был разработан для операционных систем на базе Linux или Unix, и теперь доступна версия Nmap для windows. Nmap – это, по сути, картограф сетевой безопасности, способный обнаруживать службы и узлы в сети, создавая таким образом карту сети. Это программное обеспечение предлагает несколько функций, которые помогают в зондировании компьютерных сетей, обнаружении хостов, а также обнаружении операционных систем. Будучи расширяемым сценарием, он обеспечивает расширенное обнаружение уязвимостей, а также может адаптироваться к условиям сети, таким как перегрузка и задержка при сканировании.

Nessus

Следующий инструмент этичного взлома в списке – Nessus. Nessus – это самый известный в мире сканер уязвимостей, разработанный компанией tenable network security. Он является бесплатным и рекомендуется в основном для использования не на предприятиях. Этот сетевой сканер уязвимостей эффективно находит критические ошибки в любой системе. Nessus может обнаружить следующие уязвимости:

- Неисправленные службы и неправильная конфигурация

- Слабые пароли – стандартные и обычные

- Различные уязвимости системы

Nikto

Nikto – это веб-сканер, который сканирует и тестирует несколько веб-серверов на предмет выявления устаревшего программного обеспечения, опасных CGI или файлов, а также других проблем. Он способен выполнять как специфические для конкретного сервера, так и общие проверки и отпечатки, перехватывая полученные файлы cookie. Это бесплатный инструмент с открытым исходным кодом, который проверяет проблемы, специфичные для конкретной версии, на 270 серверах и выявляет программы и файлы по умолчанию. Вот некоторые из основных особенностей Nikto:

- Инструмент с открытым исходным кодом

- Проверяет веб-серверы и выявляет более 6400 CGI или файлов, которые являются потенциально опасными

- Проверяет серверы на наличие устаревших версий, а также проблем, связанных с конкретными версиями

- Проверяет подключаемые модули и неправильно сконфигурированные файлы

- Выявляет небезопасные программы и файлы

Kismet

Это лучший инструмент этического хакинга, используемый для тестирования беспроводных сетей и взлома беспроводных локальных сетей или вардрайвинга. Он пассивно идентифицирует сети, собирает пакеты и обнаруживает не маячащие и скрытые сети с помощью трафика данных. По сути, Kismet – это сниффер и детектор беспроводных сетей, который работает с другими беспроводными картами и поддерживает режим мониторинга в сыром виде. Основные возможности Kismet включают следующее:

- Работает на ОС Linux, которая может быть Ubuntu, backtrack или более

- Временами применяется к окнам

NetStumbler

Это также инструмент этического взлома, который используется для предотвращения вардрайвинга и работает на операционных системах на базе windows. Он способен обнаруживать сети IEEE 902.11g, 802 и 802.11b. В настоящее время доступна более новая версия этой программы под названием MiniStumbler. Инструмент для этического взлома NetStumbler используется следующим образом:

- Определение конфигурации сети AP (точка доступа)

- Поиск причин возникновения помех

- Доступ к силе принимаемых сигналов

- Обнаружение несанкционированных точек доступа

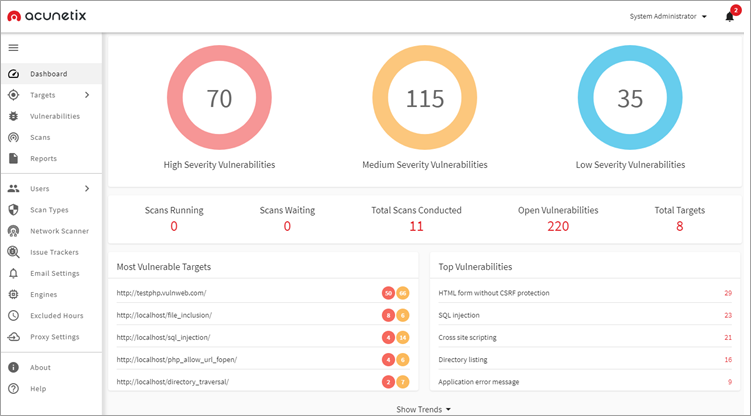

Acunetix

Этот инструмент этического взлома полностью автоматизирован, обнаруживает и сообщает о более чем 4500 веб-уязвимостях, включая все варианты XSS и SQL Injection. Acunetix полностью поддерживает JavaScript, HTML5 и одностраничные приложения, что позволяет проводить аудит сложных аутентифицированных приложений. Основные функции включают:

- Консолидированный вид

- Интеграция результатов сканирования в другие платформы и инструменты

- Определение приоритетности рисков на основе данных

Netsparker

Если вам нужен инструмент, который имитирует работу хакеров, вам нужен Netsparker. Этот инструмент выявляет уязвимости в веб-интерфейсах и веб-приложениях, такие как межсайтовый скриптинг и SQL Injection. Функции включают:

- Доступно в виде онлайн-сервиса или программного обеспечения для Windows

- Уникально проверяет выявленные уязвимости, показывая, что они подлинные, а не ложные срабатывания

- Экономия времени благодаря отсутствию необходимости ручной проверки

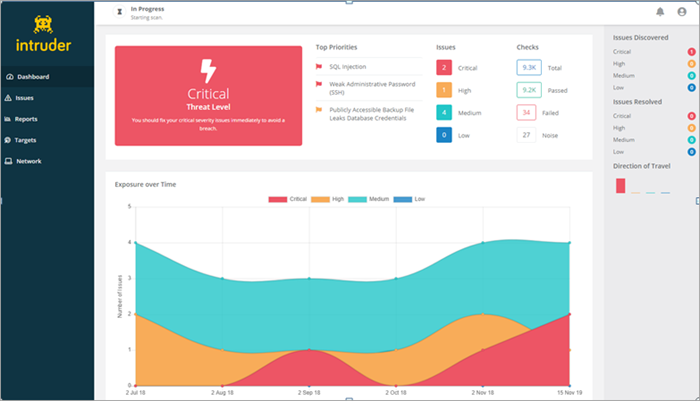

Intruder

Этот инструмент представляет собой полностью автоматизированный сканер, который ищет слабые места в системе кибербезопасности, объясняет найденные риски и помогает их устранить. Intruder берет на себя большую часть тяжелой работы по управлению уязвимостями и предлагает более 9000 проверок безопасности. Включенные функции:

- Выявление отсутствующих исправлений, неправильной конфигурации и распространенных проблем веб-приложений, таких как межсайтовый скриптинг и SQL Injection.

- Интеграция со Slack, Jira и основными облачными провайдерами

- Приоритетность результатов в зависимости от контекста

- Проактивное сканирование систем на наличие последних уязвимостей

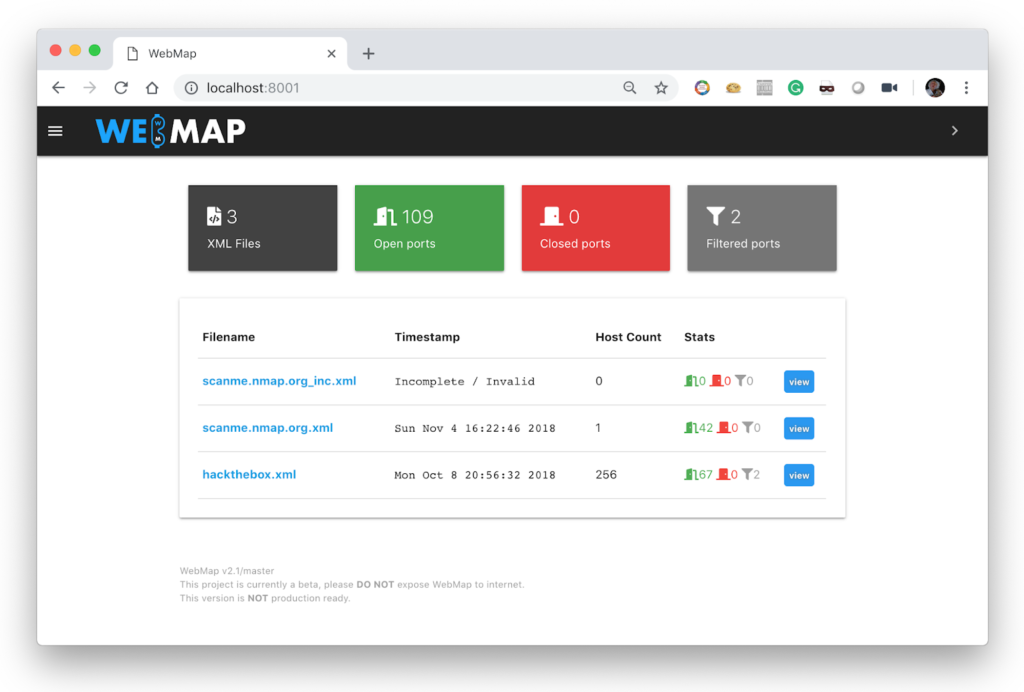

Nmap

Nmap – это сканер безопасности и портов с открытым исходным кодом, а также инструмент для исследования сети. Он подходит как для отдельных узлов, так и для крупных сетей. Специалисты по кибербезопасности могут использовать Nmap для инвентаризации сети, мониторинга работоспособности узлов и служб, а также для управления графиком обновления служб. Среди его возможностей:

- Предлагайте бинарные пакеты для Windows, Linux и Mac OS X

- Содержит инструмент передачи, перенаправления и отладки данных

- Результаты и графический интерфейс просмотра

Metasploit

Metasploit Framework имеет открытый исходный код, а Metasploit Pro является коммерческим предложением с 14-дневной бесплатной пробной версией. Metasploit предназначен для тестирования на проникновение, и этичные хакеры могут разрабатывать и выполнять коды эксплойтов против удаленных целей. Функции включают:

- Кросс-платформенная поддержка

- Идеально подходит для поиска уязвимостей в системе безопасности

- Отлично подходит для создания инструментов уклонения и антикриминалистической защиты

Aircrack-Ng

Использование беспроводных сетей растет, поэтому становится все более важным обеспечить безопасность Wi-Fi. Aircrack-Ng предлагает этичным хакерам набор инструментов командной строки для проверки и оценки безопасности сетей Wi-Fi. Aircrack-Ng предназначен для таких видов деятельности, как атака, мониторинг, тестирование и взлом. Инструмент поддерживает Windows, OS X, Linux, eComStation, 2Free BSD, NetBSD, OpenBSD и Solaris. Среди его возможностей:

- Поддерживает экспорт данных в текстовые файлы

- Он может взламывать ключи WEP и WPA2-PSK, а также проверять карты Wi-Fi.

- Поддерживает множество платформ

Wireshark

Wireshark является отличным инструментом для анализа пакетов данных, а также может выполнять глубокую проверку большого количества установленных протоколов. Результаты анализа можно экспортировать во множество различных форматов файлов, таких как CSV, PostScript, Plaintext и XML. Особенности:

- Выполняет захват в режиме реального времени и автономный анализ

- Кросс-платформенная поддержка

- Позволяет раскрашивать правила в списки пакетов для облегчения анализа

- Бесплатно

OpenVAS

Open Vulnerability Assessment Scanner – это полнофункциональный инструмент для аутентифицированного и неаутентифицированного тестирования и настройки производительности. Он ориентирован на крупномасштабное сканирование. OpenVAS обладает возможностями различных высоко- и низкоуровневых интернет-протоколов и промышленных протоколов, подкрепленными надежным внутренним языком программирования.

SQLMap

SQLMap – это инструмент с открытым исходным кодом, который автоматизирует обнаружение и эксплуатацию дефектов SQL Injection и получение контроля над серверами баз данных. Вы можете использовать его для прямого соединения с определенными базами данных. SQLMap полностью поддерживает полдюжины техник SQL-инъекций (слепая на основе булевых функций, на основе ошибок, стекированные запросы, слепая на основе времени, на основе UNION-запросов и вне диапазона). Возможности SQLMap включают:

- Мощный механизм обнаружения

- Поддерживает выполнение произвольных команд

- Поддерживает MySQL, Oracle, PostgreSQL и многое другое.

Ettercap

Ettercap – это бесплатный инструмент, который лучше всего подходит для создания пользовательских плагинов. Среди его особенностей:

- Фильтрация содержимого

- Сниффер живых соединений

- Анализ сетей и узлов

- Активное и пассивное препарирование большого количества протоколов

Maltego

Maltego – это инструмент, предназначенный для анализа ссылок и добычи данных. Он поставляется в четырех формах: Бесплатная версия для сообщества, Maltego CE; Maltego Classic, которая стоит $999; Maltego XL, стоимостью $1999, и серверные продукты, такие как Comms, CTAS и ITDS, стоимостью от $40000. Maltego лучше всего подходит для работы с очень большими графами. Его функции включают:

- Поддержка Windows, Linux и Mac OS

- Осуществляет сбор информации в режиме реального времени и поиск данных

- Отображение результатов в виде легко читаемых графиков

Burp Suite

Этот инструмент тестирования безопасности поставляется в трех ценовых категориях: Community edition (бесплатная), Professional edition (от $399 за пользователя/за год) и Enterprise edition (от $3999 за год). Burp Suite выделяется как сканер веб-уязвимостей. Его функции включают:

- Планирование и повторение сканирования

- Использует внеполосные методы

- Предлагает интеграцию CI

John the Ripper

Этот бесплатный инструмент идеально подходит для взлома паролей. Он был создан для обнаружения слабых паролей UNIX, и может использоваться в DOS, Windows и Open VMS. Особенности:

- Предлагает настраиваемый взломщик и несколько различных взломщиков паролей в одном пакете

- Выполняет атаки по словарю

- Тестирование различных зашифрованных паролей

Angry IP Scanner

Это бесплатный инструмент для сканирования IP-адресов и портов, хотя непонятно, чем он так возмущен. Вы можете использовать этот сканер в Интернете или локальной сети, он поддерживает Windows, MacOS и Linux. Отмеченные особенности:

- Возможность экспорта результатов в различные форматы

- Инструмент интерфейса командной строки

- Расширяемость за счет большого количества устройств сбора данных

SolarWinds Security Event Manager

SolarWinds уделяет особое внимание повышению безопасности компьютера, автоматическому обнаружению угроз и мониторингу политик безопасности. Вы можете легко отслеживать файлы журналов и получать мгновенные предупреждения, если произойдет что-то подозрительное. Функции включают:

- Встроенный контроль целостности

- Интуитивно понятная приборная панель и пользовательский интерфейс

- Признан одним из лучших инструментов SIEM, помогая вам легко управлять хранением карт памяти

Traceroute NG

Traceroute фокусируется на анализе сетевых путей. Он может определять имена хостов, потери пакетов и IP-адреса, обеспечивая точный анализ через интерфейс командной строки. Функции включают:

- Поддерживает IP4 и IPV6

- Обнаруживает изменения пути и предупреждает вас о них

- Обеспечивает непрерывное зондирование сети

LiveAction

Это один из лучших инструментов этического хакинга на сегодняшний день. Используемый в сочетании с пакетным анализом LiveAction, он позволяет эффективнее и быстрее диагностировать сетевые проблемы. Среди его основных возможностей:

- Простой в использовании рабочий процесс

- Автоматизирует автоматизированный сбор данных в сети достаточно быстро, чтобы обеспечить быстрое реагирование на предупреждения безопасности

- Его пакетная аналитика обеспечивает глубокий анализ

- Развертывание на месте для использования в приборах

QualysGuard

Если вам нужен инструмент хакерской безопасности, который проверяет уязвимости в онлайновых облачных системах, обратите внимание. QualysGuard позволяет предприятиям оптимизировать свои решения по обеспечению соответствия нормативным требованиям и безопасности, включив безопасность в инициативы по цифровой трансформации. Главные особенности:

- Всемирно признанный инструмент для взлома в Интернете

- Масштабируемое комплексное решение для всех видов ИТ-безопасности

- Анализ данных в режиме реального времени

- Реагирует на угрозы в режиме реального времени

WebInspect

WebInspect – это автоматизированный инструмент динамического тестирования, который хорошо подходит для этических хакерских операций. Он предлагает хакерам динамический комплексный анализ сложных веб-приложений и сервисов. Его возможности включают:

- Позволяет пользователям сохранять контроль над сканированием благодаря актуальной статистике и информации с первого взгляда

- Содержит разнообразные технологии, подходящие для любого уровня тестировщика, от новичка до профессионала

- Тестирует динамическое поведение веб-приложений с целью обнаружения уязвимостей в системе безопасности

Hashcat

Взлом паролей – важная часть этичного хакерства, а Hashcat – надежный инструмент для взлома. Он может помочь этичным хакерам провести аудит безопасности паролей, восстановить потерянные пароли и обнаружить данные, хранящиеся в хэше. Примечательные функции включают:

- Открытый источник

- Поддержка нескольких платформ

- Поддерживает распределенные сети взлома

- Поддерживает автоматическую настройку производительности

L0phtCrack

Это инструмент для восстановления паролей и аудита, который может выявлять и оценивать уязвимости паролей в локальных сетях и на машинах. Особенности:

- Легко настраивается

- Устранение проблем со слабыми паролями путем принудительного сброса пароля или блокировки учетных записей

- Оптимизация аппаратного обеспечения благодаря поддержке многоядерных процессоров и нескольких графических процессоров

Rainbow Crack

Вот еще один представитель категории взлома паролей. Он использует радужные таблицы для взлома хэшей, применяя для этого алгоритм компромисса между временем и памятью. К его особенностям относятся:

- Работает под управлением Windows и Linux

- Интерфейсы командной строки и графические интерфейсы пользователя

- Унифицированный формат файла радужной таблицы

IKECrack

IKECrack – это инструмент для взлома аутентификации с открытым исходным кодом. Этот инструмент предназначен для проведения атак по словарю или перебором. IKECrack имеет солидную репутацию за успешное выполнение задач криптографии. Его возможности включают:

- Сильный акцент на криптографии

- Идеально подходит как для коммерческого, так и для личного использования

- Бесплатно

Sboxr

SBoxr – еще один инструмент для взлома с открытым исходным кодом, в котором особое внимание уделяется тестированию уязвимостей. Он имеет хорошую репутацию как настраиваемый инструмент, позволяющий хакерам создавать свои собственные сканеры безопасности. Его основные функции включают:

- Простота в использовании и графический интерфейс пользователя

- Поддерживает Ruby и Python

- Использует эффективный, мощный механизм сканирования

- Генерирует отчеты в форматах RTF и HTML

- Проверка на наличие более двух десятков типов веб-уязвимостей

Medusa

Medusa – это один из лучших инструментов для взлома паролей с высокой скоростью и параллельным перебором, предназначенный для этичных хакеров. Особенности:

- Включает в себя гибкий пользовательский ввод, который может быть задан различными способами

- Поддерживает множество служб, позволяющих удаленную аутентификацию

- Один из лучших инструментов для потокового параллельного тестирования и тестирования методом грубой силы

Cain and Abel

Cain and Abel – это инструмент, используемый для восстановления паролей для операционной системы Microsoft. Он раскрывает поля паролей, прослушивает сети, восстанавливает пароли MS Access и взламывает зашифрованные пароли с помощью перебора, словаря и криптоанализа.

Zenmap

Это приложение с открытым исходным кодом является официальным программным обеспечением Nmap Security Scanner и является многоплатформенным. Zenmap идеально подходит для любого уровня опыта, от новичков до опытных хакеров. Среди его особенностей:

- Администраторы могут отслеживать новые узлы или службы, которые появляются в их сетях, а также отслеживать существующие отключенные службы.

- Графический и интерактивный просмотр результатов

- Может рисовать карты топологии обнаруженных сетей