План реагирования на инциденты подготавливает организацию к действиям в случае кибератаки или другой угрозы безопасности. В условиях постоянно растущей сложности и частоты угроз даже организации с самыми надежными решениями безопасности могут пострадать от кибератак. Как обеспечить непрерывность работы после инцидента безопасности, который ставит под угрозу ваши системы и данные? Разработка эффективного плана реагирования на инциденты позволяет организации быстро восстанавливаться после угроз безопасности или атак. Он поможет командам эффективно справиться с любым инцидентом, минимизируя время простоя, финансовые потери и последствия взлома. В этой статье вы узнаете о плане реагирования на инциденты, о том, что он собой представляет, каковы его основные цели и почему важно разрабатывать и регулярно пересматривать план. Кроме того, мы рассмотрим некоторые стандартные шаблоны, которые вы можете использовать для создания эффективного плана.

Что такое план реагирования на инциденты?

План реагирования на инциденты (IRP) – это хорошо структурированный набор процедур, в котором описаны действия, которые организация должна предпринять в случае атаки или нарушения безопасности. Цель плана реагирования на инциденты – обеспечить быстрое устранение угрозы с минимальными или нулевыми нарушениями и ущербом. Типичный план описывает шаги, которые необходимо предпринять для обнаружения, локализации и устранения угрозы. Кроме того, в нем указаны роли и обязанности отдельных лиц, команд и других заинтересованных сторон, а также описаны способы восстановления после атаки и возобновления нормальной работы. На практике план, содержащий рекомендации по действиям до, во время и после инцидента безопасности, должен быть утвержден руководством.

Почему важен план реагирования на инциденты?

План реагирования на инциденты – это большой шаг к снижению последствий нарушения безопасности. Он подготавливает организацию и ответственных лиц к тому, как быстро отреагировать, остановить атаку и восстановить нормальную работу служб с минимальным ущербом (если таковой вообще будет). План определяет инциденты, а также устанавливает обязанности персонала, шаги, которые необходимо предпринять, требования к эскалации и структуру отчетности, в том числе указывает, кому сообщать о возникновении инцидента. В идеале план позволяет компаниям быстро восстановиться после инцидента, обеспечивая минимальные перебои в работе своих служб и предотвращая финансовые и репутационные потери. Хороший план реагирования на инциденты представляет собой полный и эффективный набор шагов, которые организации могут предпринять для устранения угрозы безопасности. Он включает в себя процедуры по обнаружению и реагированию на угрозу безопасности, оценке ее серьезности и уведомлению конкретных лиц в организации, а иногда и за ее пределами. В плане описывается, как устранить угрозу и передать ее другим командам или сторонним поставщикам, в зависимости от степени серьезности и сложности. Наконец, в нем указываются шаги по восстановлению после инцидента и проводится анализ существующих мер для выявления и устранения любых недостатков.

Преимущества плана реагирования на инциденты

План реагирования на инциденты обеспечивает широкий спектр преимуществ для организации и ее клиентов. К числу основных преимуществ относятся:

#1. Более быстрое время отклика и сокращение времени простоя

План реагирования на инциденты подготавливает всех к тому, чтобы в случае возникновения угрозы команды могли быстро обнаружить и устранить ее до того, как она поставит под угрозу системы. Это гарантирует непрерывность бизнеса и минимальное время простоя. Кроме того, это позволяет не прибегать к дорогостоящим процессам аварийного восстановления, которые означают еще большее время простоя и финансовые потери. Тем не менее, необходимо иметь систему аварийного восстановления на случай, если атака скомпрометирует всю систему и возникнет необходимость в восстановлении полной резервной копии.

#2. Обеспечьте соответствие юридическим, отраслевым и нормативным стандартам

План действий при инцидентах безопасности помогает организации соблюдать широкий спектр промышленных и нормативных стандартов. Защищая данные и соблюдая правила конфиденциальности и другие требования, организация избегает потенциальных финансовых потерь, штрафов и репутационного ущерба. Кроме того, это облегчает получение сертификата от соответствующих промышленных и регулирующих органов. Соблюдение нормативных требований также означает защиту конфиденциальных данных и частной жизни, что позволяет поддерживать хорошее обслуживание клиентов, репутацию и доверие.

#3. Упорядочить внутренние и внешние коммуникации

Четкая коммуникация – один из основных компонентов плана реагирования на инциденты. В нем описывается порядок взаимодействия между командами безопасности, ИТ-персоналом, сотрудниками, руководством и сторонними поставщиками решений, если это необходимо. В случае инцидента план гарантирует, что все будут на одной волне. Следовательно, это позволяет быстрее восстановиться после инцидента и уменьшить путаницу и обвинения. Помимо улучшения внутренней коммуникации, она позволяет быстро и легко связаться с внешними заинтересованными сторонами, такими как службы экстренного реагирования, и привлечь их к сотрудничеству, когда инцидент выходит за рамки возможностей организации.

#4 Укрепление киберустойчивости

Когда организация разрабатывает эффективный план реагирования на инциденты, это способствует развитию культуры осведомленности о безопасности. Как правило, это расширяет возможности сотрудников, позволяя им понимать потенциальные и существующие угрозы безопасности и то, что делать в случае нарушения. Следовательно, компания становится более устойчивой к угрозам безопасности и нарушениям.

#5. Уменьшите последствия кибератаки

Эффективный план реагирования на инциденты имеет решающее значение для минимизации последствий нарушения безопасности. В нем описаны процедуры, которым должны следовать команды безопасности, чтобы быстро и эффективно остановить нарушение и уменьшить его распространение и последствия. Следовательно, это помогает организации сократить время простоя, дальнейшее повреждение систем и финансовые потери. Это также минимизирует репутационный ущерб и потенциальные штрафы.

#6. Повышение эффективности обнаружения инцидентов безопасности

Хороший план включает в себя постоянный мониторинг безопасности систем, чтобы обнаружить и устранить любую угрозу как можно раньше. Кроме того, он требует регулярных обзоров и улучшений для выявления и устранения любых недостатков. Таким образом, организация постоянно совершенствует свои системы безопасности, включая способность быстро обнаруживать и устранять любые угрозы безопасности до того, как они затронут системы.

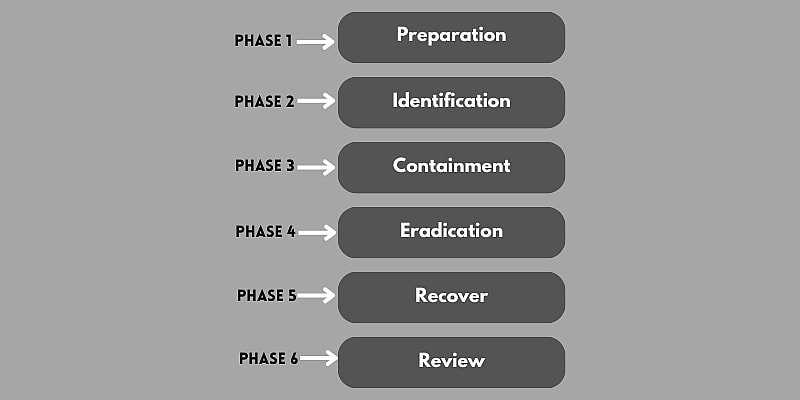

Основные этапы плана реагирования на инциденты

План реагирования на инциденты состоит из последовательности этапов. В них указываются шаги и процедуры, действия, которые необходимо предпринять, роли, обязанности и многое другое.

Подготовка

Подготовительный этап является наиболее важным и включает в себя обеспечение надлежащего обучения сотрудников в соответствии с их ролями и обязанностями. Кроме того, он включает в себя заблаговременное утверждение и обеспечение наличия необходимого оборудования, программного обеспечения, обучения и других ресурсов. Кроме того, необходимо оценить план, проведя планшетные учения. Подготовка означает тщательную оценку рисков всех ресурсов, включая активы, которые необходимо защитить, обучение персонала, контакты, программное обеспечение, аппаратные средства и другие требования. Она также затрагивает вопросы связи и альтернативные варианты на случай, если основной канал будет скомпрометирован.

Идентификация

Основное внимание уделяется тому, как обнаружить необычное поведение, такое как аномальная сетевая активность, большие объемы загрузки или выгрузки, свидетельствующие об угрозе. Большинство организаций испытывают трудности на этом этапе, поскольку необходимо правильно идентифицировать и классифицировать угрозу, избегая при этом ложных срабатываний. Этот этап требует передовых технических навыков и опыта. Кроме того, на этом этапе необходимо определить степень серьезности и потенциальный ущерб от конкретной угрозы, включая способы реагирования на такое событие. На этапе также необходимо определить критически важные активы, потенциальные риски, угрозы и их влияние.

Контейнер

Этап сдерживания предусматривает действия, которые необходимо предпринять в случае инцидента. Однако необходимо быть осторожным, чтобы избежать недостаточной или чрезмерной реакции, которые одинаково вредны. Важно определить потенциальные действия в зависимости от степени серьезности и потенциального воздействия. Идеальная стратегия, например, принятие правильных мер с привлечением нужных людей, помогает предотвратить ненужные сбои. Кроме того, в ней должно быть указано, как сохранить криминалистические данные, чтобы следователи могли определить, что произошло, и предотвратить повторение в будущем.

Искоренение

После локализации следующий этап – выявление и устранение процедур, технологий и политик, способствовавших взлому. Например, необходимо определить, как устранить угрозы, такие как вредоносное ПО, и как улучшить безопасность, чтобы предотвратить будущие случаи. Процесс должен гарантировать, что все взломанные системы будут тщательно очищены, обновлены и укреплены.

Восстановить

Этот этап связан с восстановлением нормальной работы взломанных систем. В идеале он также должен включать устранение уязвимостей для предотвращения повторной атаки. Как правило, после выявления и устранения угрозы командам приходится укреплять, исправлять и обновлять системы. Кроме того, важно протестировать все системы, чтобы убедиться в их чистоте и безопасности, прежде чем снова подключать ранее скомпрометированную систему.

Обзор

Этот этап документирует события после взлома и полезен для анализа текущих планов реагирования на инциденты и выявления слабых мест. Следовательно, этот этап помогает командам выявить и устранить недостатки, предотвращая подобные инциденты в будущем. Анализ должен проводиться регулярно, после чего следует проводить обучение персонала, учения, имитацию атак и другие упражнения, чтобы лучше подготовить команды и устранить слабые места. Обзор помогает командам определить, что работает хорошо, а что нет, чтобы устранить недостатки и пересмотреть план.

Как создать и реализовать план реагирования на инциденты

Создание и реализация плана реагирования на инциденты позволит вашей организации быстро и эффективно устранить любую угрозу, а значит, минимизировать ее последствия. Ниже приведены инструкции по разработке хорошего плана.

#1. Определите и расставьте приоритеты ваших цифровых активов

Первый шаг – анализ рисков, в ходе которого вы выявляете и документируете все критически важные информационные активы организации. Определите конфиденциальные и наиболее важные данные, которые в случае компрометации, кражи или повреждения приведут к большим финансовым и репутационным потерям. Затем необходимо определить приоритетность критически важных активов в зависимости от их роли и тех, которые подвергаются наибольшему риску. Это облегчит получение одобрения руководства и бюджета, когда оно поймет важность защиты чувствительных и критически важных активов.

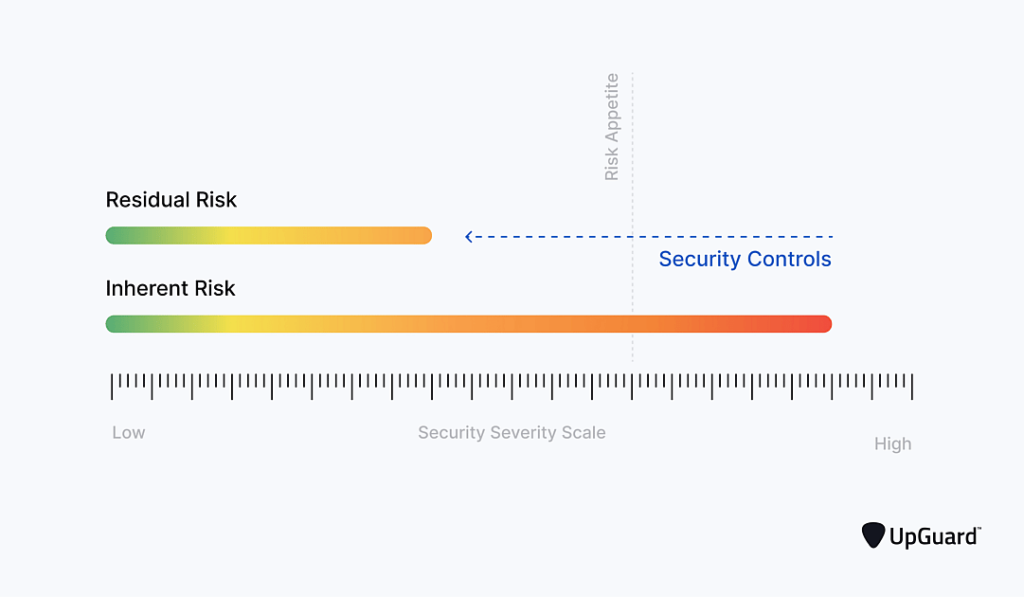

#2. Определение потенциальных рисков безопасности

В каждой организации существуют уникальные риски, которыми злоумышленники могут воспользоваться и нанести наибольший ущерб и убытки. Кроме того, различные угрозы варьируются от одной отрасли к другой. Некоторые зоны риска включают:

| Зоны риска | Потенциальные риски |

|---|---|

| Политика паролей | Несанкционированный доступ, взлом, взлом паролей и т.д. |

| Информированность сотрудников о безопасности | Фишинг, вредоносное ПО, незаконные загрузки/выгрузки |

| Беспроводные сети | Несанкционированный доступ, выдача себя за другого, несанкционированные точки доступа и т. д. |

| Контроль доступа | Несанкционированный доступ, злоупотребление привилегиями, захват учетной записи |

| Существующие системы обнаружения вторжений и решения для обеспечения безопасности, такие как брандмауэры, антивирусы и т. д. | Заражение вредоносным ПО, кибератаки, вымогательство, вредоносные загрузки, вирусы, обход защитных решений и т. д. |

| Обработка данных | Потеря данных, повреждение, кража, передача вирусов через съемные носители и т. д. |

| Безопасность электронной почты | Фишинг, вредоносные программы, вредоносные загрузки и т. д. |

| Физическая безопасность | Кража или потеря ноутбуков, смартфонов, съемных носителей и т. д. |

#3. Разработка политики и процедур реагирования на инциденты

Разработайте простые и эффективные процедуры, чтобы сотрудники, ответственные за урегулирование инцидента, знали, что делать в случае угрозы. Без набора процедур персонал может сосредоточиться на другом, а не на критической области. К основным процедурам относятся:

- Обеспечьте базовую линию поведения систем во время нормальной работы. Любое отклонение от этого показателя свидетельствует об атаке или сбое и требует дальнейшего расследования

- Как выявить и локализовать угрозу

- Как документировать информацию об атаке

- Как сообщить и уведомить ответственных сотрудников, сторонних поставщиков и все заинтересованные стороны

- Как защитить системы после взлома

- Как обучать сотрудников службы безопасности и других работников

В идеале необходимо описать легко читаемые и четко сформулированные процессы, понятные ИТ-персоналу, сотрудникам службы безопасности и всем заинтересованным сторонам. Инструкции и процедуры должны быть четкими и понятными, с легко выполнимыми шагами. На практике процедуры постоянно меняются по мере развития организации. Поэтому важно соответствующим образом корректировать процедуры.

#4. Создайте группу реагирования на инциденты и четко определите обязанности

Следующий шаг – собрать команду реагирования, которая будет заниматься инцидентом после обнаружения угрозы. Команда должна координировать операцию реагирования, чтобы обеспечить минимальное время простоя и последствия. Основные обязанности включают:

- Руководитель группы

- Руководитель отдела коммуникаций

- Менеджер по информационным технологиям

- Представитель высшего руководства

- Законный представитель

- Связи с общественностью

- Человеческие ресурсы

- Ведущий следователь

- Руководитель отдела документации

- Лидер по срокам

- Эксперты по реагированию на угрозы или нарушения

В идеале команда должна охватывать все аспекты реагирования на инцидент с четко определенными ролями и обязанностями. Все заинтересованные стороны и участники реагирования должны знать и понимать свои роли и обязанности при возникновении инцидента. План должен обеспечивать отсутствие конфликтов и правильную политику эскалации в зависимости от инцидента, его серьезности, требований к квалификации и индивидуальных возможностей.

#5. Разработайте правильную коммуникационную стратегию

Четкая коммуникация необходима для того, чтобы все были на одной волне при возникновении проблем. В стратегии должны быть указаны каналы связи и участники, которые должны знать об инциденте. Четко изложите шаги и процедуры, максимально упростив их.

Кроме того, разработайте план с централизованным местоположением, где члены команды безопасности и другие заинтересованные стороны смогут получить доступ к планам реагирования на инциденты, реагировать на них, регистрировать инциденты и находить полезную информацию. Избегайте ситуации, когда сотрудникам приходится входить в несколько разных систем, чтобы отреагировать на инцидент, поскольку это снижает производительность и может привести к путанице. Кроме того, четко определите, как команды безопасности общаются с операционным отделом, руководством, сторонними поставщиками и другими организациями, такими как пресса и правоохранительные органы. Кроме того, важно создать резервный канал связи на случай, если основной будет скомпрометирован.

#6. Продайте план реагирования на инцидент руководству

Для реализации плана вам необходимо одобрение руководства, его поддержка и бюджет. Как только вы разработаете план, настанет время представить его высшему руководству и убедить его в важности защиты активов организации. В идеале, независимо от размера организации, высшее руководство должно поддержать план реагирования на инциденты, чтобы вы могли двигаться вперед. Они должны одобрить выделение дополнительных средств и ресурсов, необходимых для борьбы с нарушениями безопасности. Объясните им, как реализация плана обеспечит непрерывность работы, соответствие требованиям, а также сократит время простоя и убытки.

#7. Обучите персонал

После создания плана реагирования на инциденты настало время обучить ИТ-персонал и других сотрудников, чтобы повысить их осведомленность и дать им понять, что делать в случае нарушения. Все сотрудники, включая руководство, должны знать о рисках, связанных с небезопасной работой в Интернете, и должны быть обучены тому, как распознавать фишинговые письма и другие уловки социальной инженерии, которыми пользуются злоумышленники. После обучения важно проверить эффективность ПИВТ и тренинга.

#8. Протестируйте план реагирования на инциденты

После разработки плана реагирования на инциденты протестируйте его и убедитесь, что он работает так, как задумано. В идеале можно смоделировать атаку и определить, насколько эффективен план. Это дает возможность устранить любые недостатки, будь то инструменты, навыки или другие требования. Кроме того, это поможет проверить, способны ли системы обнаружения вторжений и безопасности обнаруживать и отправлять оперативные оповещения при возникновении угрозы.

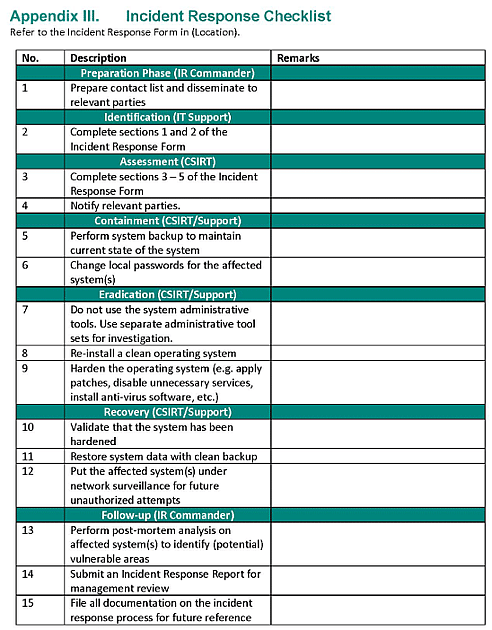

Шаблоны для реагирования на инциденты

Шаблон плана реагирования на инциденты – это подробный контрольный список, в котором описаны шаги, действия, роли и обязанности, необходимые для урегулирования инцидентов безопасности. Он представляет собой общую основу, которую любая организация может адаптировать под свои уникальные требования. Вместо того чтобы создавать план с нуля, вы можете использовать стандартный шаблон для определения точных и эффективных шагов по обнаружению, смягчению и минимизации последствий атаки.

Он позволяет настроить и разработать план, отвечающий уникальным потребностям вашей организации. Однако, чтобы план был эффективным, необходимо регулярно тестировать и пересматривать его со всеми заинтересованными сторонами, включая внутренние отделы и внешние команды, такие как поставщики решений. Имеющиеся шаблоны содержат различные компоненты, которые организации могут настраивать в соответствии со своей уникальной структурой и требованиями. Однако ниже перечислены некоторые обязательные аспекты, которые должен включать каждый план.

- Цель и сфера применения плана

- Сценарии угроз

- Группа реагирования на инциденты

- Индивидуальные роли, обязанности и контакты

- Процедуры реагирования на инциденты

- Сдерживание, смягчение и восстановление угроз

- Уведомления

- Эскалация инцидентов

- Извлеченные уроки

Ниже приведены несколько популярных шаблонов, которые вы можете скачать и адаптировать для своей организации.

- Национальный институт стандартов и технологий

- Национальное управление по аэронавтике и исследованию космического пространства

- Университет Беркли

Заключение

Эффективный план реагирования на инциденты сводит к минимуму последствия нарушения безопасности, сбои в работе, возможные юридические и промышленные штрафы, репутационные потери и многое другое. Самое главное – он позволяет организации быстро восстанавливаться после инцидентов и соответствовать различным нормативным требованиям. Изложение всех этапов помогает упорядочить процессы и сократить время реагирования. Кроме того, это позволяет организации оценить свои системы, понять уровень безопасности и устранить пробелы.