Тестирование на проникновение стало неотъемлемой частью любой современной стратегии защиты веб-приложений. Решения для пен-тестирования предпочтительнее бесплатных или с открытым исходным кодом для предотвращения атак на критически важные API и веб-приложения. Характер кибератак постоянно меняется. По этой причине компании, государственные учреждения и другие организации применяют все более сложные методы кибербезопасности для защиты своих веб-приложений от киберугроз. Среди этих методов – тестирование на проникновение, которое, учитывая его растущую популярность, по прогнозам консалтинговой компании Markets and Markets, к 2025 году превратится в рынок объемом 4,5 миллиарда долларов.

Что такое тесты на проникновение?

Тесты на проникновение – это имитация кибератак на компьютерную систему, сеть, сайт или приложение. Как правило, пен-тесты проводятся обученными тестировщиками безопасности, которые пытаются взломать системы безопасности организации, чтобы выявить их слабые места, хотя существуют и автоматизированные тесты, позволяющие сократить время и стоимость тестирования.

Целью таких тестов – как автоматизированных, так и ручных – является обнаружение уязвимостей, которые киберпреступники могут использовать для совершения своих преступлений, чтобы устранить их до того, как произойдет атака. Пен-тестирование предлагает несколько важных преимуществ, которые делают его таким популярным. Но у них также есть несколько недостатков.

Преимущества и недостатки тестирования на проникновение

Основным преимуществом тестов на проникновение является выявление уязвимостей и информации о них для их устранения. Кроме того, результаты пен-тестов позволяют расширить знания о цифровых активах (в основном веб-приложениях), которые стремятся защитить. Как положительный побочный эффект, повышение осведомленности о приложениях и их защите способствует повышению доверия ваших клиентов. Практика пен-тестирования также имеет свои недостатки. Одним из наиболее значимых является то, что цена ошибки при проведении таких тестов может быть очень высокой. Тесты также могут иметь негативные этические последствия, поскольку имитируется деятельность преступников, лишенных всякой этики.

Многие бесплатные инструменты безопасности с открытым исходным кодом подходят для небольших или начинающих сайтов. При проведении ручного тестирования на проникновение стоимость зависит от навыков тестировщиков. Короче говоря, ручное тестирование должно быть дорогим, чтобы быть хорошим. Если тестирование на проникновение проводится в рамках процесса разработки программного обеспечения, его проведение вручную замедляет цикл разработки.

Чтобы избежать рисков в веб-приложениях для бизнеса, предпочтительнее использовать премиум-решения для тестирования на проникновение, поскольку они предлагают дополнительные преимущества, такие как подробные отчеты, специализированную поддержку и рекомендации по устранению неполадок. Читайте далее, чтобы узнать о лучших премиум-решениях для тестирования на проникновение для ваших критически важных веб-приложений.

9 Премиальных программных обеспечений для тестирования на проникновение для веб-приложений

Invicti

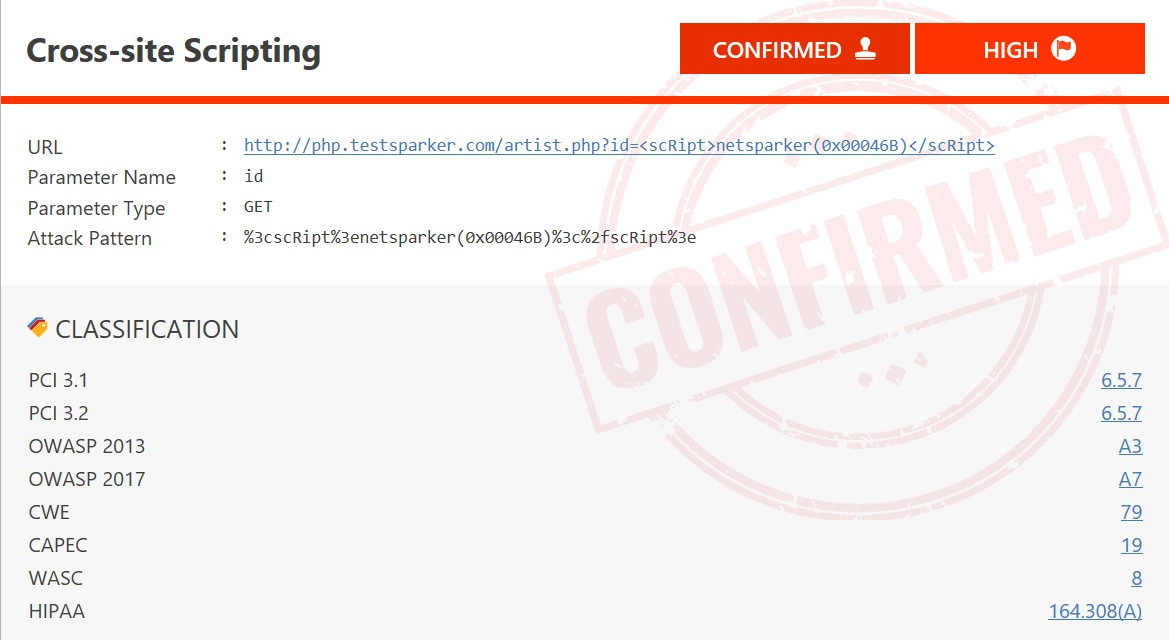

Такие решения для тестирования на проникновение, как Invicti Vulnerability Scanner, позволяют компаниям сканировать тысячи веб-приложений и API на наличие уязвимостей за считанные часы. Они также могут быть встроены в жизненный цикл разработки программного обеспечения (SDLC) для периодического сканирования веб-приложений на наличие уязвимостей, которые могут появляться при каждом изменении кода. Это позволяет предотвратить проникновение брешей безопасности в живые среды.

Важным аспектом инструментов тестирования на проникновение является покрытие, что означает, что инструмент должен охватывать все возможные альтернативы веб-приложения или веб-интерфейса API. Если в API или приложении есть уязвимый параметр, но этот параметр не тестируется, уязвимость не будет обнаружена. Сканер безопасности веб-приложений Invicti обеспечивает максимально широкий охват, чтобы ни одна уязвимость не осталась незамеченной.

Invicti использует механизм ползания на базе Chrome, который может интерпретировать и ползать по любому веб-приложению, независимо от того, является ли оно устаревшим или нового поколения, если оно доступно по протоколам HTTP и HTTPS. Механизм ползания Invicti поддерживает JavaScript и может ползать по HTML 5, Web 2.0, Java, одностраничным приложениям, а также по любым приложениям, использующим JavaScript-фреймворки, такие как AngularJS или React.

Indusface WAS

Для тестирования на проникновение Indusface WAS (Web Application Scanner) – это лучшее программное обеспечение, которое имеет высокий рейтинг на G2. Он включает в себя не только сканирование уязвимостей, но и управляемое пен-тестирование и сканирование вредоносного ПО. Некоторые из задач, которые могут быть выполнены в Indusface WAS с точки зрения пен-тестирования, включают сканирование по расписанию, использование известных уязвимостей, неограниченные доказательства концепций, оценку рисков и управляемую поддержку со стороны экспертов по пен-тестированию.

Это гарантирует постоянный мониторинг вашего сайта и приложения на предмет обнаружения таких распространенных уязвимостей, как SQL Injection, OWASP Top 10 уязвимостей, Cross-site Scripting и других. Indusface WAS спроектирован просто, чтобы вы могли быть защищены быстро и без усилий. Кроме того, программа пен-тестирования проактивно проверяет ваше приложение на наличие новых обнаруженных угроз вскоре после их раскрытия.

Комбинируя инструмент оценки уязвимостей и тактику ручных атак, они будут анализировать отчеты о сканировании, учитывая бизнес-контекст выявленных уязвимостей, гарантируя отсутствие ложных срабатываний и определяя приоритетность опасных уязвимостей. Indusface WAS поддерживает такие платформы, как Android, iOS и Windows. Он уникален в области пен-тестирования API и помогает убедиться, что конечные точки API настроены в соответствии с новыми требованиями безопасности. С Indusface WAS найдите каждую уязвимость и максимально повысьте уровень безопасности.

Nessus

Nessus выполняет точечное тестирование на проникновение, помогая специалистам по безопасности быстро и легко выявлять и устранять уязвимости. Решение Nessus позволяет обнаружить сбои в работе программного обеспечения, отсутствующие исправления, вредоносное ПО и неправильные конфигурации на различных операционных системах, устройствах и приложениях. Nessus позволяет проводить сканирование на основе учетных данных на различных серверах. Кроме того, его предварительно настроенные шаблоны позволяют работать с несколькими сетевыми устройствами, такими как брандмауэры и коммутаторы.

Одна из основных целей Nessus – сделать тестирование на проникновение и оценку уязвимостей простым и интуитивно понятным. Для этого он предлагает настраиваемые отчеты, предопределенные политики и шаблоны, обновления в режиме реального времени, а также уникальную функциональность для блокировки определенных уязвимостей, чтобы они не появлялись в течение определенного времени в стандартном представлении результатов сканирования.

Пользователи инструмента отмечают возможность настройки отчетов и редактирования таких элементов, как логотипы и уровни серьезности. Инструмент предлагает неограниченные возможности для развития благодаря архитектуре плагинов. Исследователи компании-производителя постоянно добавляют в экосистему плагины для поддержки новых интерфейсов или новых видов угроз, которые обнаруживаются.

Intruder

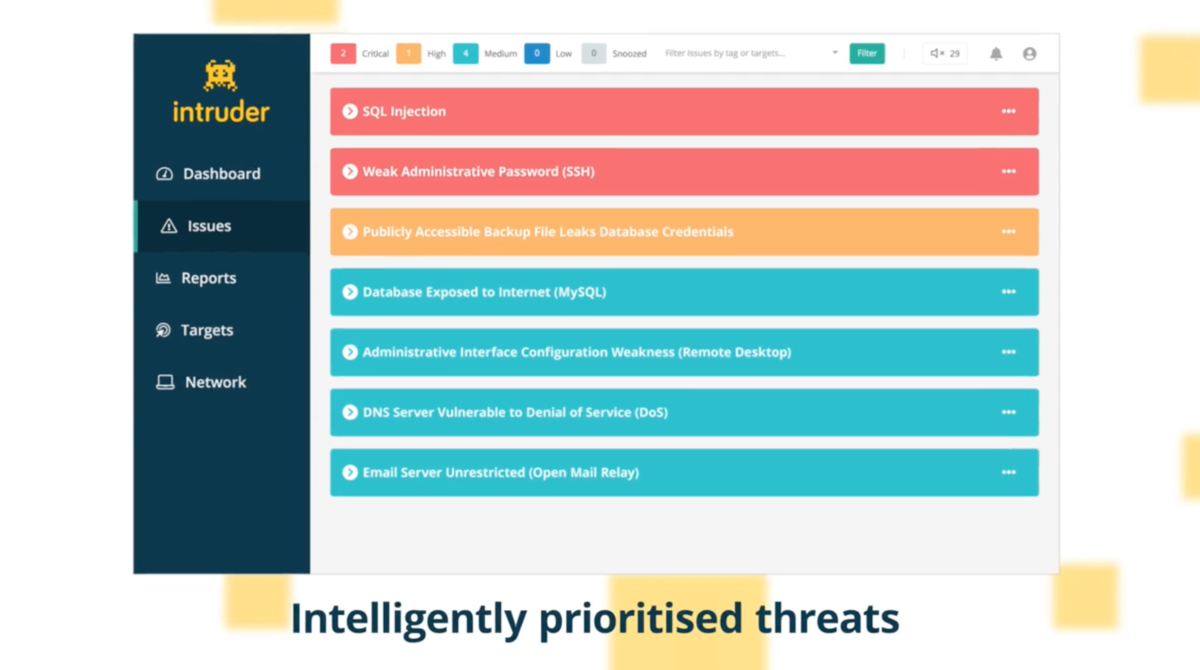

Intruder – это автоматический сканер уязвимостей, способный находить слабые места в цифровой инфраструктуре организации, предотвращая дорогостоящую потерю данных или заражение. Intruder легко интегрируется в вашу техническую среду, чтобы проверить безопасность ваших систем с той же точки зрения (интернет), с которой ее видят потенциальные киберпреступники, пытающиеся скомпрометировать. Для этого используется программное обеспечение для проникновения, отличающееся простотой и скоростью, что позволяет обеспечить защиту в кратчайшие сроки.

Intruder включает функцию Emerging Threat Scans, которая проактивно проверяет ваши системы на наличие новых уязвимостей, как только о них становится известно. Эта функция одинаково полезна как для малых, так и для крупных предприятий, поскольку позволяет сократить ручные усилия, необходимые для отслеживания последних угроз.

В рамках своего стремления к простоте Intruder использует собственный алгоритм шумоподавления, который отделяет то, что является просто информацией, от того, что требует действий, чтобы вы могли сосредоточиться на том, что действительно важно для вашего бизнеса. Обнаружение, осуществляемое Intruder, включает в себя:

- Проблемы безопасности на веб-уровне, такие как SQL-инъекции и межсайтовый скриптинг (XSS).

- Слабые места в инфраструктуре, например, возможность удаленного выполнения кода.

- Другие ошибки конфигурации безопасности, такие как слабое шифрование и излишне открытые службы.

Список всех 10 000+ проверок, которые проводит Intruder, можно найти на его веб-портале.

Probely

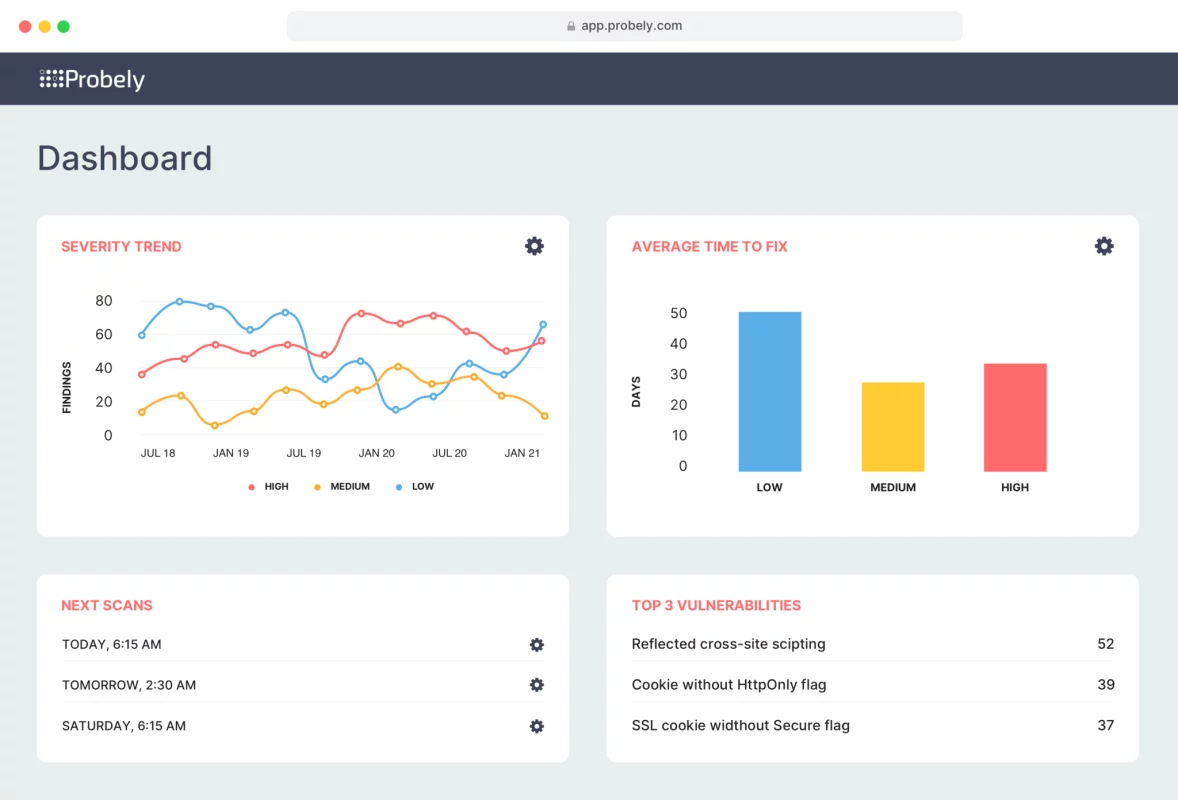

Многие растущие компании не имеют собственных сотрудников по кибербезопасности, поэтому они полагаются на свои команды разработчиков или DevOps для проведения тестирования безопасности. Стандартная версия Probely специально разработана для облегчения задач тестирования на проникновение в компаниях такого типа.

Весь опыт использования Probely разработан с учетом потребностей растущих компаний. Продукт элегантен и прост в использовании, что позволяет начать сканирование инфраструктуры не более чем за 5 минут. Проблемы, обнаруженные в ходе сканирования, отображаются вместе с подробными инструкциями по их устранению.

С Probely тестирование безопасности, проводимое DevOps или командами разработчиков, становится более независимым от конкретных сотрудников службы безопасности. Кроме того, тесты можно интегрировать в SDLC, чтобы автоматизировать их и сделать частью конвейера производства программного обеспечения.

Probely интегрируется через дополнения с наиболее популярными инструментами для командной разработки, такими как Jenkins, Jira, Azure DevOps и CircleCI. Для инструментов, не имеющих поддерживающего дополнения, Probely может быть интегрирован через API, который предлагает ту же функциональность, что и веб-приложение, поскольку каждая новая функция добавляется сначала в API, а затем в пользовательский интерфейс.

Burp Suite

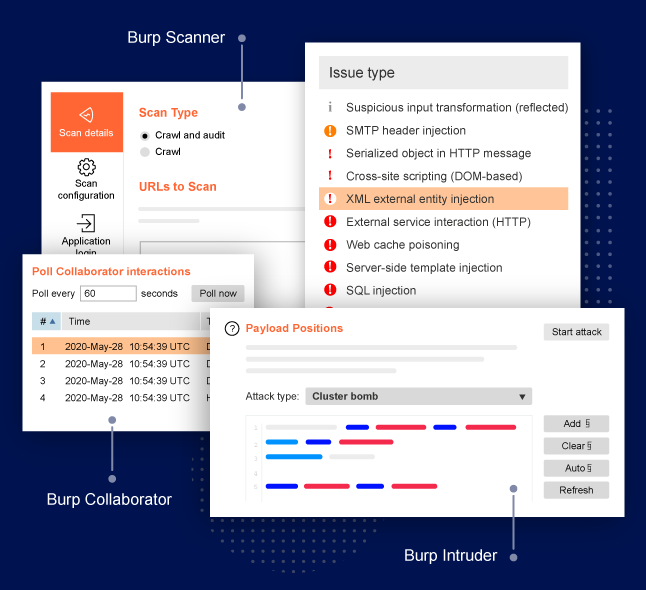

Профессиональный набор инструментов Burp Suite Professional выделяется тем, что позволяет автоматизировать повторяющиеся задачи тестирования, а затем проводить глубокий анализ с помощью ручных или полуавтоматических инструментов тестирования безопасности. Инструменты разработаны для тестирования 10 лучших уязвимостей OWASP, а также новейших методов взлома.

Функции ручного тестирования на проникновение Burp Suite перехватывают все, что видит браузер, с помощью мощного прокси-сервера, позволяющего изменять HTTP/S-коммуникации, проходящие через браузер. Отдельные сообщения WebSocket могут быть изменены и переизданы для последующего анализа ответов – все это делается в одном и том же окне. В результате тестов все скрытые поверхности атак будут раскрыты благодаря усовершенствованной функции автоматического обнаружения невидимого содержимого.

Данные Recon группируются и сохраняются в объективной карте участка, с функциями фильтрации и аннотации, которые дополняют информацию, предоставляемую инструментом. Процессы документирования и устранения последствий упрощаются благодаря созданию четких отчетов для конечных пользователей. Параллельно с пользовательским интерфейсом Burp Suite Professional предлагает мощный API, предоставляющий доступ к его внутренней функциональности. С его помощью команда разработчиков может создавать собственные расширения для интеграции тестирования на проникновение в свои процессы.

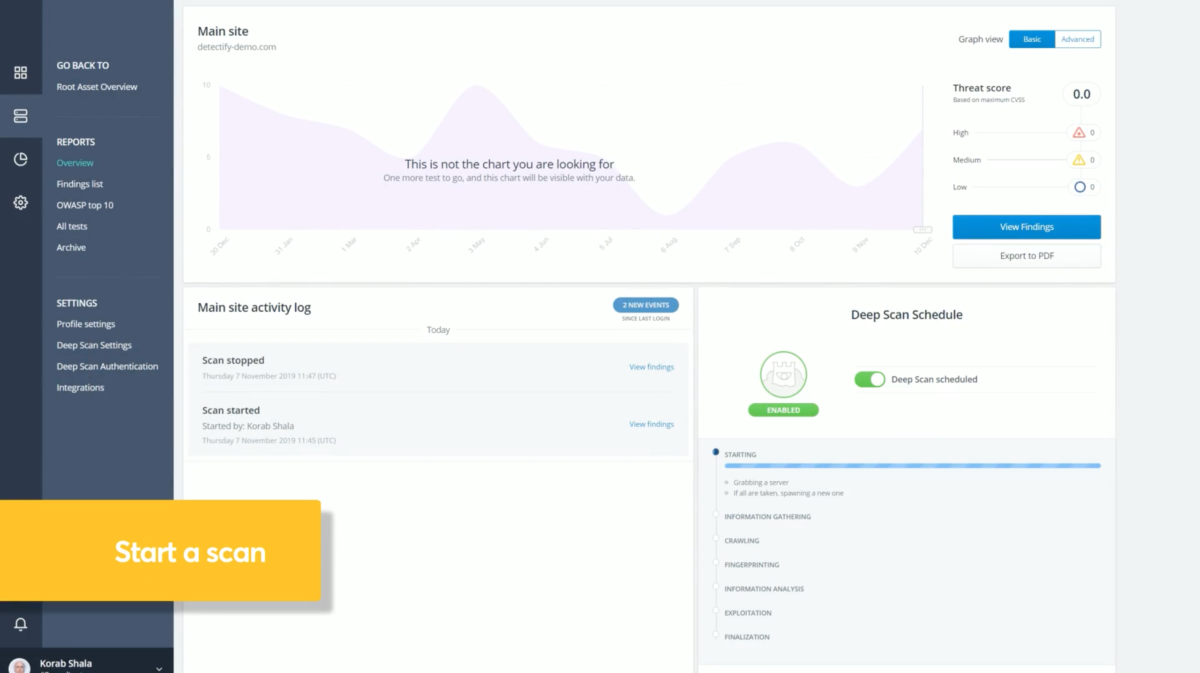

Detectify

Detectify предлагает полностью автоматизированный инструмент для тестирования на проникновение, который позволяет компаниям быть в курсе угроз для своих цифровых активов. Решение Deep Scan от Detectify автоматизирует проверку безопасности и помогает найти недокументированные уязвимости. Мониторинг активов постоянно наблюдает за поддоменами, ища открытые файлы, несанкционированные входы и неправильную конфигурацию.

Тестирование на проникновение является частью набора инструментов инвентаризации и мониторинга цифровых активов, включающего сканирование уязвимостей, обнаружение хостов и отпечатки пальцев программного обеспечения. Полный пакет помогает избежать неприятных сюрпризов, таких как неизвестные хосты с уязвимостями или поддомены, которые можно легко перехватить.

Detectify получает последние данные по безопасности от сообщества отобранных этичных хакеров и разрабатывает их в виде тестов на уязвимости. Благодаря этому автоматизированное тестирование на проникновение Detectify предоставляет доступ к эксклюзивным данным по безопасности и тестированию 2000+ уязвимостей в веб-приложениях, в том числе OWASP top 10. Если вы хотите быть застрахованы от новых уязвимостей, которые появляются практически каждый день, вам потребуется нечто большее, чем ежеквартальные тесты на проникновение.

Detectify предлагает услугу Deep Scan, которая обеспечивает неограниченное количество сканирований, а также базу знаний со 100+ советами по устранению. Она также предлагает интеграцию с такими инструментами для совместной работы, как Slack, Splunk, PagerDuty и Jira. Detectify предлагает бесплатную 14-дневную пробную версию, которая не требует ввода данных кредитной карты или других средств оплаты. В течение пробного периода вы можете проводить любые сканирования.

AppCheck

AppCheck – это комплексная платформа для сканирования безопасности, созданная экспертами по тестированию на проникновение. Она предназначена для автоматизации обнаружения проблем безопасности в приложениях, веб-сайтах, облачных инфраструктурах и сетях. Решение для тестирования на проникновение AppCheck интегрируется с такими инструментами разработки, как TeamCity и Jira, для проведения оценки на всех этапах жизненного цикла приложения. JSON API позволяет интегрироваться с инструментами разработки, не имеющими встроенной интеграции.

С AppCheck вы можете запустить сканирование в считанные секунды благодаря готовым профилям сканирования, разработанным собственными экспертами по безопасности AppCheck. Для начала сканирования не нужно загружать или устанавливать какое-либо программное обеспечение. По завершении работы результаты сканирования сообщаются с подробной информацией, включая простые для понимания описания и рекомендации по исправлению ситуации.

Гранулированная система планирования позволяет забыть о запуске сканирования. С помощью этой системы можно настроить допустимые окна сканирования, а также автоматические паузы и возобновления. Вы также можете настроить автоматическое повторение сканирования, чтобы быть уверенным, что ни одна новая уязвимость не останется незамеченной.

Настраиваемая приборная панель дает полное и четкое представление о состоянии вашей безопасности. Эта приборная панель позволяет выявлять тенденции развития уязвимостей, отслеживать прогресс в устранении последствий и получать представление о наиболее подверженных риску областях вашей среды. Лицензии AppCheck не накладывают ограничений, предлагая неограниченное количество пользователей и неограниченное количество сканирований.

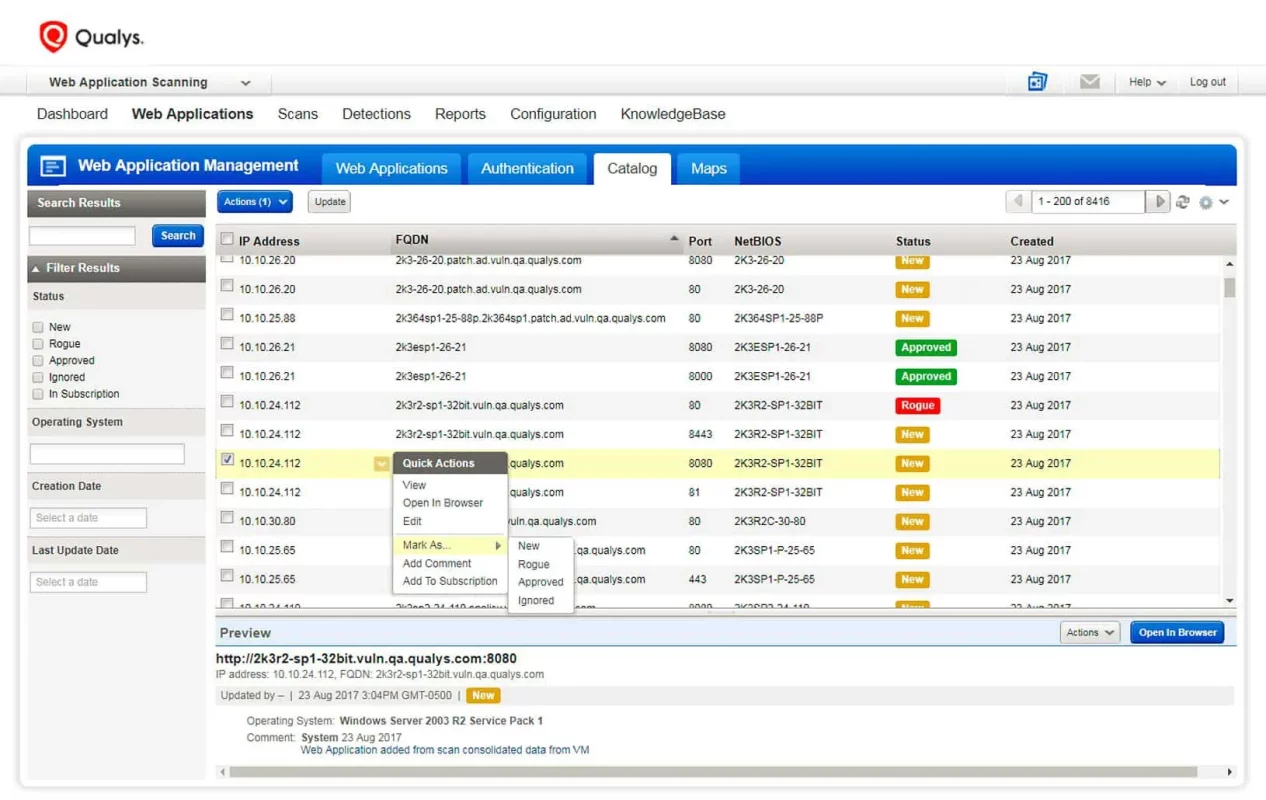

Qualys

Qualys Web Application Scanning (WAS) – это решение для тестирования на проникновение, которое обнаруживает и каталогизирует все веб-приложения в сети, масштабируясь от нескольких до тысяч приложений. Qualys WAS позволяет помечать веб-приложения, а затем использовать их в отчетах по контролю и для ограничения доступа к данным сканирования.

Функция динамического глубокого сканирования WAS охватывает все приложения в периметре, включая приложения в активной разработке, сервисы IoT и API, поддерживающие мобильные устройства. Она охватывает экземпляры публичных облаков с прогрессивным, комплексным и аутентифицированным сканированием, обеспечивая мгновенную видимость таких уязвимостей, как SQL-инъекции, межсайтовый скриптинг (XSS) и все из OWASP Top 10.

Для проведения тестирования на проникновение WAS использует передовые сценарии с Selenium, системой автоматизации браузера с открытым исходным кодом. Для более эффективного проведения сканирования Qualys WAS может работать с пулом из нескольких компьютеров, применяя автоматическое распределение нагрузки. Его функции планирования позволяют установить точное время начала сканирования и его продолжительность.

Благодаря модулю обнаружения вредоносных программ с анализом поведения, Qualys WAS может выявлять и сообщать о существующих вредоносных программах в ваших приложениях и веб-сайтах. Информация об уязвимостях, полученная в результате автоматического сканирования, может быть объединена с информацией, собранной в ходе ручных тестов на проникновение, чтобы у вас была полная картина состояния безопасности вашего веб-приложения.

Готовы перейти на премиум?

По мере роста площади и критичности инфраструктуры вашего веб-приложения решения для тестирования на проникновение с открытым исходным кодом или бесплатные решения начинают показывать слабые места. Именно тогда вам следует задуматься о премиум-решении для тестирования на проникновение. Все представленные здесь варианты предлагают различные планы для разных потребностей, поэтому вам следует оценить наиболее подходящий для вас вариант, чтобы начать тестировать свои приложения и предвидеть действия злоумышленников.