Если вы работаете в Интернете, вам необходимо уделять первостепенное внимание безопасности. А если WordPress – это ваша CMS, то вам определенно нужно уделять приоритетное внимание безопасности. В целом, WordPress – это безопасная CMS, но поскольку это система с открытым исходным кодом, она страдает от различных критических уязвимостей. К счастью, обеспечить безопасность WordPress очень просто, если предпринять правильные шаги. В этой статье мы подробно рассмотрим наиболее распространенные и опасные уязвимости безопасности, которые возникают при использовании WordPress. Затем мы рассмотрим все шаги, необходимые для управления безопасным и надежным сайтом WordPress.

Почему вам нужна безопасность WordPress

Давайте обсудим причины, по которым каждый успешный сайт, созданный на WordPress, отдает приоритет безопасности. Они применимы к предприятиям любого размера, репутации и отрасли.

Защищает вашу информацию и репутацию

Если злоумышленники завладеют личной информацией о вас или посетителях вашего сайта, то нет конца тому, что они могут сделать с этой информацией. Нарушение безопасности может привести к утечке данных, краже личных данных, выкупу, отказу серверов и т.д. Список можно продолжать. Нет необходимости говорить, что любое из этих событий далеко не идеально для роста и репутации вашего бизнеса, и, как правило, это большая трата времени, денег и энергии.

Ваши посетители ожидают этого

По мере роста вашего бизнеса количество проблем, которые вам придется решать, и ожидания ваших клиентов в отношении того, как вы решаете эти проблемы, будут расти. Одной из таких проблем является обеспечение безопасности информации ваших клиентов. Если вы не сможете предоставить эту фундаментальную услугу с самого начала, вы подорвете доверие клиентов к вам. Ваши клиенты должны быть уверены, что их информация будет использоваться и храниться безопасно, будь то контактная информация, платежная информация (которая требует соответствия стандарту PCI) или простой ответ на опрос. Здесь есть одна загвоздка: Если ваши меры безопасности работают, ваши клиенты никогда не должны знать об этом. Если они все же увидят новости о безопасности вашего сайта, то, скорее всего, это будут плохие новости, и большинство из них не вернутся.

Google любит безопасные веб-сайты

Обеспечение безопасности сайта WordPress является краеугольным камнем поддержания высокого рейтинга сайта. Почему? Потому что безопасный сайт – это сайт, который можно найти. Безопасность сайта напрямую влияет на видимость при поиске в Google (и других поисковых системах), и уже давно. Безопасность – один из самых простых способов повысить свой рейтинг в поиске. О том, какие еще факторы влияют на ранжирование сайта Google, вы можете прочитать в нашем “Окончательном руководстве по факторам ранжирования Google”. Очевидно, что защита вашей онлайн-собственности должна быть одной из главных задач. Каждый сайт должен обеспечивать безопасность своих посетителей и пользователей, и мы рассмотрим шаги, необходимые для этого. Но сначала, возможно, вы зададитесь вопросом: Безопасен ли WordPress? Давайте посмотрим ниже.

Насколько безопасен WordPress?

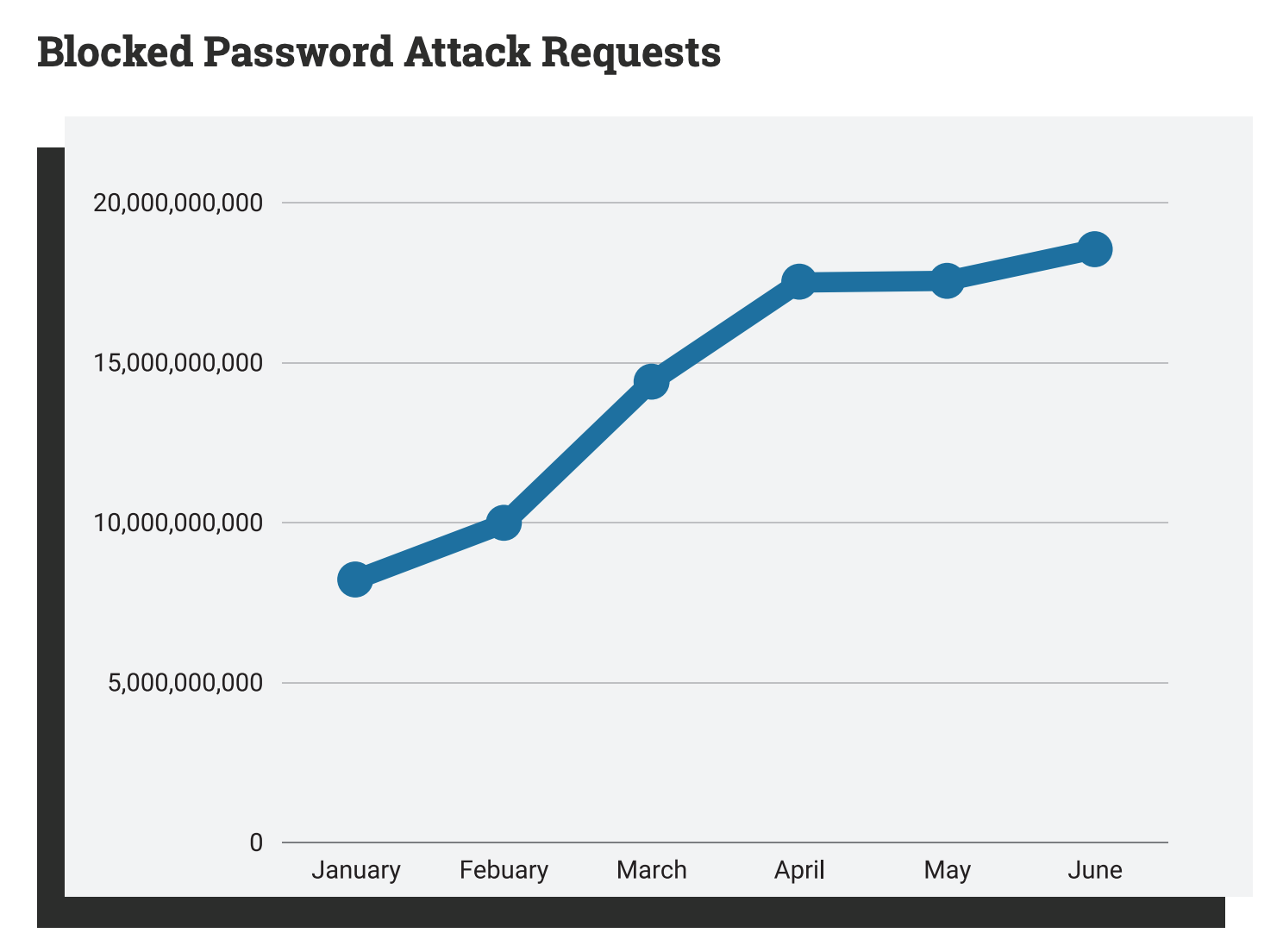

WordPress – это безопасная система управления контентом. Однако она может быть уязвима для атак – как и любая CMS. Без этого никак не обойтись: Сайты, использующие WordPress, являются популярной мишенью для кибератак. В своем отчете о безопасности WordPress служба брандмауэра Wordfence заблокировала 18,5 миллиардов запросов на атаку паролей на сайтах WordPress. Это почти 20 миллиардов атак только на веб-сайты WordPress.

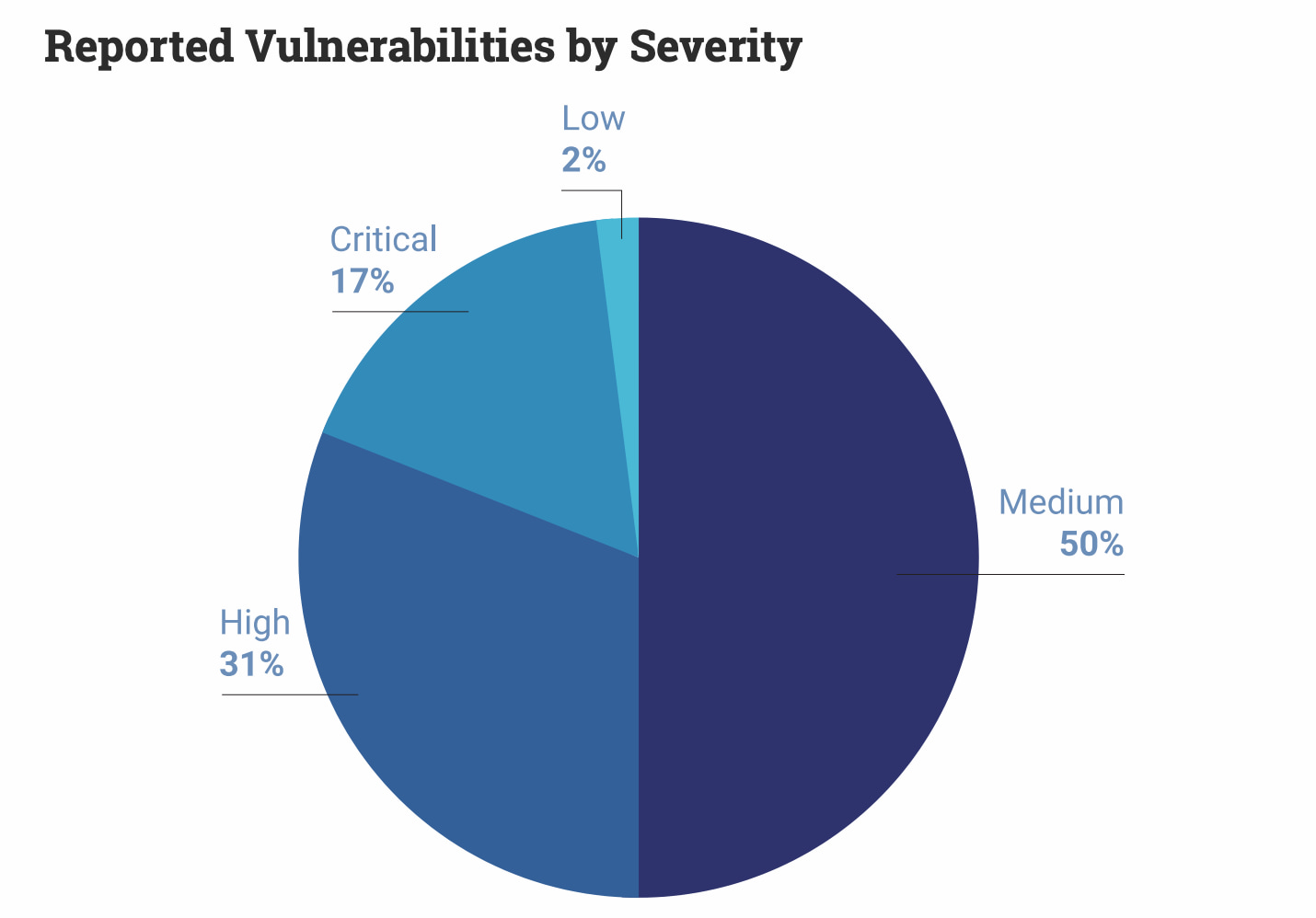

Это может быть менее удивительным, если знать, что 42,7% всех веб-сайтов используют WordPress. Тем не менее, почти двадцать миллиардов атак – это все еще достаточно много, даже если принять во внимание долю рынка WordPress. Плохие новости продолжаются: 8 из 10 рисков безопасности WordPress относятся к категории “средней” или “высокой” степени серьезности согласно Общей системе оценки уязвимостей.

Но прежде чем вы удалите свой аккаунт WordPress, вы должны знать, что эти цифры не совсем вина WordPress. Или, по крайней мере, не вина самого продукта WordPress. В WordPress работает большая команда безопасности, состоящая из исследователей и инженеров мирового класса, которые ищут уязвимости в своей системе, и регулярно выпускают обновления безопасности для своего программного обеспечения. Что касается ядра WordPress, мы защищены. Проблема заключается в том, как WordPress предоставляется пользователям. WordPress – это программное обеспечение с открытым исходным кодом, что означает, что исходный код доступен любому желающему для изменения и распространения. Поскольку WordPress имеет открытый исходный код, программное обеспечение можно бесконечно настраивать и оптимизировать. Существуют тысячи плагинов, тем и разработчиков, обладающих навыками самостоятельного изменения кода бэкенда. Эта гибкость является определяющей особенностью WordPress и огромной частью того, что делает его таким мощным и широко используемым. Обратная сторона этой свободы заключается в том, что неправильно настроенный или обслуживаемый сайт WordPress подвержен огромному количеству проблем безопасности. WordPress дает много власти своим пользователям, а с большой властью приходит большая ответственность. Ответственность, которой многие пренебрегают. Хакеры знают об этом и соответственно атакуют сайты WordPress. Однако вы можете быть спокойны, зная следующее: Идеальной безопасности просто не существует, особенно в Интернете. Как утверждает WordPress: “[S]безопасность… это снижение рисков, а не их устранение. Речь идет о применении всех доступных вам средств контроля, в пределах разумного, которые позволяют вам улучшить общее положение, снижая вероятность того, что вы станете мишенью и впоследствии подвергнетесь взлому”. Вы никогда не сможете гарантировать полную защиту от онлайн-угроз, но вы можете предпринять шаги, чтобы снизить вероятность их возникновения. Тот факт, что вы читаете эту статью, означает, что вы, вероятно, заботитесь о безопасности и готовы сделать все возможное, чтобы обезопасить себя и своих посетителей. Подводя итог, можно сказать, что WordPress безопасен, но только если его пользователи серьезно относятся к безопасности и следуют лучшим практикам.

Вопросы безопасности WordPress

Итак, что может произойти, если человек решит отбросить все эти цифры в сторону и ничего не предпринять для защиты своего сайта WordPress? Как выясняется, очень многое. Наиболее распространенными видами кибератак на сайты WordPress являются:

Грубые попытки входа в систему

Это один из самых простых типов атак. Вход “грубой силой” происходит, когда злоумышленники с помощью автоматики быстро вводят множество комбинаций имени пользователя и пароля, в итоге угадывая правильные учетные данные. Взлом методом грубой силы позволяет получить доступ к любой информации, защищенной паролем, а не только к логинам.

Межсайтовый скриптинг (XSS)

XSS возникает, когда злоумышленник “внедряет” вредоносный код в бэкенд целевого сайта для извлечения информации и разрушения функциональности сайта. Этот код может быть внедрен в бэкэнд более сложными средствами или просто отправлен в качестве ответа в форме, обращенной к пользователю.

Инъекции базы данных

Также известная как SQL-инъекция, она происходит, когда злоумышленник отправляет строку вредоносного кода на веб-сайт через пользовательский ввод, например, через контактную форму. Затем сайт сохраняет этот код в своей базе данных. Подобно XSS-атаке, вредоносный код запускается на сайте, чтобы получить или скомпрометировать конфиденциальную информацию, хранящуюся в базе данных.

Бэкдоры

Бэкдор – это файл, содержащий код, который позволяет злоумышленнику обойти стандартный вход в систему WordPress и получить доступ к вашему сайту в любое время. Злоумышленники обычно размещают бэкдоры среди других исходных файлов WordPress, что затрудняет их поиск неопытными пользователями. Даже после их удаления злоумышленники могут написать варианты такого бэкдора и продолжать использовать их для обхода вашего логина. Хотя WordPress ограничивает типы файлов, которые пользователи могут загружать, чтобы уменьшить вероятность появления бэкдоров, это все равно очень важная проблема, о которой следует знать.

Атаки типа “отказ в обслуживании” (DoS)

Эти атаки не позволяют авторизованным пользователям получить доступ к собственному веб-сайту. Чаще всего DoS-атаки осуществляются путем перегрузки сервера трафиком и вызывают сбой. Последствия усугубляются в случае распределенной атаки типа “отказ в обслуживании” (DDoS) – DoS-атаки, проводимой одновременно многими машинами.

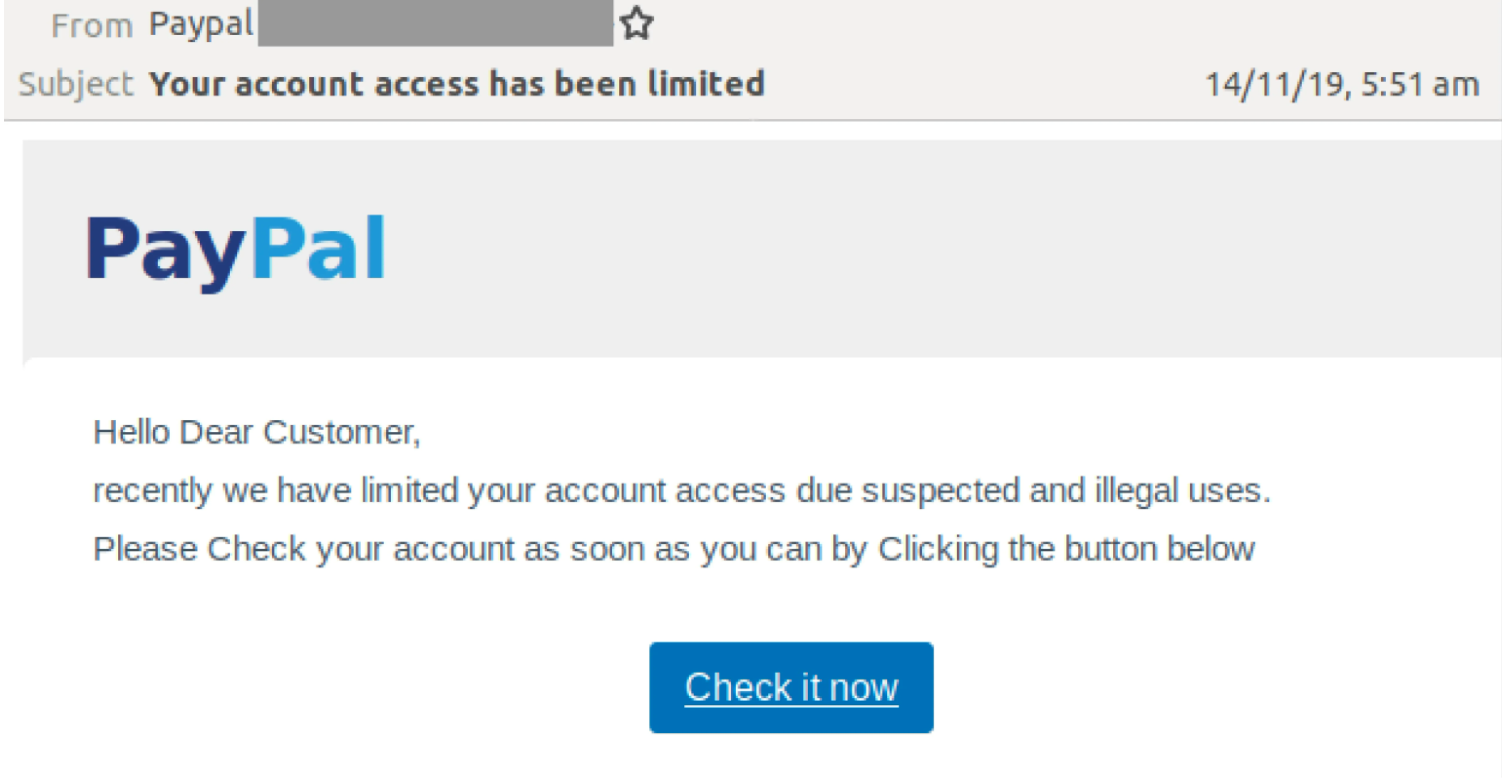

Фишинг

Когда злоумышленник связывается с целью, выдавая себя за законную компанию или службу, это называется фишингом. Попытки фишинга обычно заставляют жертву сообщить личную информацию, загрузить вредоносное ПО или посетить опасный сайт. Если злоумышленник получит доступ к вашей учетной записи WordPress, он может даже координировать фишинговые атаки на ваших клиентов, выдавая себя за вас.

Горячая ссылка

Горячая ссылка возникает, когда другой сайт показывает встроенное содержимое (обычно изображение), размещенное на вашем сайте без разрешения, так что содержимое кажется собственным. Хотя это больше похоже на кражу, чем на полноценную атаку, “горячая ссылка” обычно незаконна и создает серьезные проблемы для жертвы, поскольку ей приходится платить каждый раз, когда содержимое извлекается с ее сервера при отображении на другом сайте. Для совершения этих преступлений хакеры должны обнаружить бреши в системе безопасности сайта. К распространенным уязвимостям, которые ищут хакеры при атаке на сайты WordPress, относятся:

- Плагины: На сторонние плагины приходится большинство нарушений безопасности WordPress. Поскольку плагины создаются третьими лицами и имеют доступ к бэкенду вашего сайта, они являются распространенным каналом для хакеров, чтобы нарушить функциональность вашего сайта.

- Устаревшие версии WordPress: WordPress иногда выпускает новые версии своего программного обеспечения для устранения уязвимостей в системе безопасности. Когда выходят исправления, уязвимости становятся достоянием общественности, и проблемы со старыми версиями WordPress часто становятся целью хакеров.

- Страница входа в систему: Внутренняя страница входа для любого сайта WordPress по умолчанию представляет собой основной URL сайта с добавлением в конце “/wp-admin” или “/wp-login.php”. Злоумышленники могут легко найти эту страницу и попытаться войти в систему грубой силой.

- Темы: Да, даже ваша тема WordPress может открыть ваш сайт для кибератак. Устаревшие темы могут быть несовместимы с последней версией WordPress, что позволяет легко получить доступ к исходным файлам. Кроме того, многие темы сторонних разработчиков не соответствуют стандартам WordPress в отношении кода, что приводит к проблемам совместимости и подобным уязвимостям.

Для более глубокого изучения проблем безопасности WordPress см. нашу статью о проблемах безопасности WordPress, о которых вы должны знать.

Как защитить свой сайт WordPress

Теперь, когда мы прошли страшную часть, давайте обсудим, что вы можете сделать, чтобы уменьшить угрозу кибератаки на ваш сайт WordPress. Безопасность сайта, и, в частности, безопасность сайта WordPress, сводится к соблюдению ряда лучших практик. Некоторые из них применимы ко всем веб-сайтам в целом (например, надежные пароли и двухфакторная аутентификация, SSL и брандмауэры), а другие применимы конкретно к веб-сайтам WordPress (например, использование безопасных плагинов и безопасной темы WordPress). Чтобы обеспечить максимальную безопасность вашего сайта, мы рекомендуем придерживаться как можно большего количества этих лучших практик. Сначала мы рассмотрим основные лучшие практики. Затем мы добавим дополнительные шаги, которые вы можете предпринять, если ваш сайт подвергается особому риску или если вы хотите пойти еще дальше.

Лучшие практики безопасности WordPress

Защитите процедуры входа в систему

Самым важным шагом в обеспечении безопасности вашего сайта является защита ваших учетных записей от злонамеренных попыток входа. Для этого:

- Используйте надежные пароли: Раньше мы думали, что в будущем появятся летающие автомобили, но по состоянию на этот год люди все еще используют “123456” в качестве пароля. Убедитесь, что все пользователи, имеющие учетные записи на вашем бэкенде WordPress, используют надежные пароли для входа. Вы можете использовать один из рекомендуемых нами менеджеров паролей, который будет генерировать надежные пароли и следить за ними.

- Включите двухфакторную аутентификацию: Двухфакторная аутентификация (2FA) требует от пользователей подтверждения входа в систему с помощью второго устройства. Это один из самых простых, но эффективных инструментов для защиты входа в систему. Вот как добавить двухфакторную аутентификацию в WordPress.

- Не делайте имя пользователя любой учетной записи “admin“: Скорее всего, это будет первое имя пользователя, которое злоумышленники введут при попытке грубой силы. Если вы уже создали пользователя с таким именем, создайте новую учетную запись администратора с другим именем пользователя.

- Ограничьте количество попыток входа в систему: Установите ограничение на количество раз, когда пользователь вводит неправильные учетные данные за определенный промежуток времени, это не позволит хакерам взломать логин. Некоторые хостинг-сервисы и брандмауэры могут позаботиться об этом за вас, но вы также можете установить плагин, например Limit Login Attempts.

- Добавьте капчу: Вы наверняка видели эту функцию безопасности на многих других сайтах. Они добавляют дополнительный уровень безопасности к вашему логину, проверяя, что вы действительно живой человек. Вы можете использовать плагины для добавления капчи на ваш сайт. reCaptcha от BestWebSoft является одним из тех, которые мы рекомендуем – смотрите наше руководство по включению Google reCaptcha в WordPress.

- Включите автовыход: Хотя вы должны помнить о выходе из своего аккаунта WP по завершении работы, автовыход не позволит посторонним заглянуть в ваш аккаунт, если вы забудете об этом. Чтобы включить автовыход из аккаунта WordPress, воспользуйтесь плагином Inactive Logout.

Используйте безопасный хостинг WordPress

При выборе службы, предоставляющей хостинг для вашего сайта, необходимо учитывать множество факторов, но безопасность должна быть главным приоритетом. Выбирайте сервисы, которые приняли меры по защите вашей информации и оперативному восстановлению в случае атаки. Ознакомьтесь с нашим списком рекомендуемых хостинг-провайдеров WordPress.

Обновите версию WordPress

Устаревшие версии программного обеспечения WordPress являются очень распространенной мишенью для хакеров. Убедитесь, что вы регулярно проверяете наличие обновлений WordPress и устанавливаете их как можно скорее, чтобы устранить уязвимости, найденные в старых версиях. Чтобы обновить WordPress до последней версии, сначала сделайте резервную копию вашего сайта и проверьте, совместимы ли ваши плагины с последней версией WordPress, обновляя плагины соответствующим образом. Вы можете обратиться к нашему руководству по обновлению плагинов WordPress. После обновления плагинов следуйте инструкциям по обновлению на сайте WordPress.

Обновление до последней версии PHP

Обновление до последней версии PHP – один из самых важных шагов, которые вы можете предпринять для обеспечения безопасности вашего сайта WordPress. Когда обновление будет готово, WordPress уведомит вас об этом на вашей приборной панели. Затем он предложит вам перейти в свой аккаунт на хостинге для обновления до последней версии PHP. Если у вас нет доступа к аккаунту хостинга, свяжитесь с вашим веб-разработчиком для обновления.

Установите один или несколько плагинов безопасности

Мы настоятельно рекомендуем установить на вашем сайте один или несколько надежных плагинов безопасности. Эти плагины выполняют за вас большую часть ручной работы, связанной с безопасностью, включая сканирование сайта на предмет попыток проникновения, изменение исходных файлов, которые могут сделать ваш сайт уязвимым, сброс и восстановление сайта WordPress, а также предотвращение кражи контента, например, горячих ссылок. Некоторые авторитетные плагины охватывают почти все из этого списка. Этот шаг не требуется, если вы используете систему управления контентом HubSpot, которая обеспечивает сканирование и обнаружение вредоносных программ в рамках платформы. Какой бы плагин (плагины) вы ни решили установить, связанный или не связанный с безопасностью, убедитесь, что они хорошо зарекомендовали себя и являются законными. Смотрите наш список рекомендуемых плагинов безопасности WordPress.

Используйте безопасную тему WordPress

Точно так же, как вы не должны устанавливать на свой сайт сомнительный плагин, сопротивляйтесь желанию использовать любую тему WordPress, которая хорошо выглядит. Чтобы предотвратить уязвимости, вызванные темой WordPress, выбирайте тему, соответствующую стандартам WordPress. Чтобы проверить, соответствует ли ваша тема требованиям WordPress, скопируйте URL вашего сайта (или URL любого сайта WordPress или демонстрационной версии любой темы) в валидатор W3C. Если вы обнаружили, что ваша тема не соответствует требованиям, найдите новую тему в официальном каталоге тем WordPress. Все темы в этом каталоге безопасно совместимы с программным обеспечением WordPress. Кроме того, посмотрите список рекомендуемых тем WordPress от HubSpot или поищите тему на другом надежном рынке тем.

Включить SSL/HTTPS

SSL (Secure Sockets Layer) – это технология, которая шифрует соединения между вашим сайтом и веб-браузерами посетителей, обеспечивая безопасность трафика между вашим сайтом и компьютерами посетителей от нежелательного перехвата. Ваш сайт WordPress должен быть оснащен SSL. Если вы являетесь пользователем CMS Hub, SSL является бесплатным и встроен в платформу, так что все готово. Если вы используете WordPress, то в зависимости от условий использования вы можете сделать это вручную или использовать специальный SSL-плагин. Это не только повысит SEO, но и напрямую повлияет на первое впечатление посетителей о вашем сайте. Google Chrome даже предупреждает пользователей, если сайт, который они посещают, не использует протокол SSL, что напрямую снижает посещаемость сайта. Чтобы проверить, следует ли ваш сайт WordPress протоколу SSL, посетите домашнюю страницу вашего сайта WordPress. Если URL-адрес главной страницы начинается с “https://” (буква “s” означает “secure”), ваше соединение защищено протоколом SSL. Если URL начинается с “http://”, вам необходимо получить SSL-сертификат для своего сайта.

Установите брандмауэр

Брандмауэр располагается между сетью, в которой находится ваш сайт WordPress, и всеми другими сетями и автоматически предотвращает проникновение несанкционированного трафика в вашу сеть или систему извне. Брандмауэры предотвращают вредоносную активность на вашем сайте, устраняя прямое соединение между вашей сетью и другими сетями. Мы рекомендуем установить плагин Web Application Firewall (WAF) для защиты вашего сайта WordPress. С CMS Hub ваш сайт будет поставляться с WAF в составе платформы. Как и в случае со всем остальным в этом списке, прежде чем сделать свой выбор, тщательно продумайте, какой тип брандмауэра и какой плагин лучше всего подходит для ваших нужд.

Создайте резервную копию своего сайта

Быть взломанным – это плохо. Потерять всю информацию – еще хуже. Убедитесь, что WordPress и ваш хостер создали резервные копии информации вашего сайта на случай атаки (или любого другого инцидента), который приведет к потере данных. Мы рекомендуем, чтобы резервное копирование было автоматическим. Посмотрите наш список лучших плагинов для резервного копирования WordPress.

Регулярно проводите сканирование безопасности WordPress

Полезно проводить регулярные проверки вашего сайта. Старайтесь делать это хотя бы раз в месяц. Существует множество плагинов, которые могут сканировать ваш сайт за вас. Вот семь плагинов-сканеров WordPress, которые мы рекомендуем. После того как вы предприняли эти основные шаги, вы можете перейти к более сложным мерам по защите вашего сайта WordPress.

Передовые методы обеспечения безопасности WordPress

Отфильтровать специальные символы из пользовательского ввода

Если какая-либо часть вашего сайта принимает ответ от посетителей, будь то платежная форма, контактная форма или даже раздел комментариев в блоге, это дает возможность для атаки XSS или инъекции в базу данных. Злоумышленники могут ввести вредоносный код в любое из этих текстовых полей и нарушить работу бэкенда вашего сайта. Чтобы избежать этой проблемы, убедитесь, что вы отфильтровываете специальные символы из пользовательского ввода до того, как он будет обработан вашим сайтом и сохранен в базе данных. Вы также можете использовать плагин для обнаружения вредоносного кода. Кроме того, вы можете использовать плагин для форм WordPress, который будет автоматически отфильтровывать эти символы.

Ограничение прав доступа пользователей WordPress

Если ваш сайт WordPress имеет несколько учетных записей пользователей, мы рекомендуем изменить роли каждого пользователя, чтобы ограничить его доступ только тем, что ему нужно. В WordPress есть шесть ролей, которые можно выбрать для каждого пользователя. Ограничив количество пользователей с правами администратора, вы уменьшаете вероятность того, что злоумышленник сможет пробить путь к учетной записи администратора, и ограничиваете ущерб, который может быть нанесен, если злоумышленник правильно угадает учетные данные пользователя. Смотрите наше руководство о том, как изменить права доступа пользователей WordPress.

Используйте мониторинг WordPress

Наличие системы мониторинга на вашем сайте предупредит вас о любой подозрительной активности, которая происходит на вашем сайте. В идеале, другие ваши меры должны были бы предотвратить такую активность, но лучше узнать об этом раньше, чем позже. Вы можете использовать плагин для мониторинга WordPress, чтобы получить предупреждение в случае нарушения.

Вести журнал действий пользователя

Вот еще один способ опередить проблемы до их возникновения: Создайте журнал всех действий пользователей на вашем сайте и периодически проверяйте этот журнал на предмет подозрительной активности. Таким образом, вы увидите, если другой пользователь ведет себя подозрительно (например, пытается изменить пароль, изменяет файлы темы или плагина, устанавливает или деактивирует плагины без разрешения). Журналы также полезны для очистки после взлома, показывая, что и когда пошло не так. Это не значит, что все изменения паролей или файлов всегда являются признаками наличия хакера в вашей команде. Однако, если у вас много внешних участников и вы предоставляете им права доступа, всегда полезно следить за происходящим.

Измените URL-адрес входа в систему WordPress по умолчанию

Как я уже говорил, URL по умолчанию для страницы входа в WordPress для любого сайта WordPress легко найти. Плагины вроде WPS Hide Login изменяют этот URL страницы входа для вас.

Отключите редактирование файлов в приборной панели WordPress

По умолчанию WordPress позволяет администраторам редактировать код своих файлов непосредственно с помощью редактора кода. Это дает злоумышленникам возможность легко изменить ваши файлы, если они получат доступ к вашей учетной записи. Если плагин еще не отключил эту функцию, вы можете сделать небольшое кодирование, чтобы отключить ее самостоятельно. Добавьте приведенный ниже код в конец файла wp-config.php:

// Запретить редактирование файлов define( 'DISALLOW_FILE_EDIT', true );Измените префикс файла базы данных

Имена файлов, составляющих базу данных WordPress, по умолчанию начинаются с “wp_”. Хакеры используют эту настройку, чтобы находить файлы базы данных по имени и проводить SQL-инъекции. Простое решение? Измените префикс на другой, например, “wpdb_” или “wptable_”. Это можно настроить при установке CMS WordPress. Если ваш сайт уже работает с этой настройкой, вы можете переименовать эти файлы. В этом случае мы настоятельно рекомендуем использовать плагин для обработки этого процесса, поскольку в базе данных хранится весь ваш контент, и неправильная настройка приведет к поломке вашего сайта. Ищите возможность изменения префиксов таблиц среди функций выбранного вами плагина безопасности.

Отключите файл xmlrpc.php

XML-RPC – это протокол связи, который позволяет WordPress CMS взаимодействовать с внешними веб- и мобильными приложениями. С тех пор как в WordPress появился REST API, XML-RPC используется гораздо реже, чем раньше. Однако некоторые до сих пор используют его для проведения мощных атак на сайты WordPress. Это связано с тем, что технология XML-RPC позволяет злоумышленникам отправлять запросы, содержащие сотни команд, что облегчает проведение атак на вход “грубой силой”. XML-RPC также менее безопасен, чем REST, поскольку его запросы содержат учетные данные аутентификации, которые могут быть использованы. Если вы не используете XML-RPC, вы можете отключить файл xmlrpc.php. Сначала проверьте, использует ли ваш сайт этот файл. Вставьте свой URL в этот валидатор XML-RPC, чтобы проверить, использует ли ваш сайт этот протокол. Если нет, то проще всего отключить этот файл с помощью такого плагина, как Disable XML-RPC-API. Ваш плагин безопасности WordPress также может быть в состоянии сделать это за вас.

Рассмотрите возможность удаления стандартной учетной записи администратора WordPress

Мы уже обсуждали изменение имени пользователя “admin” для стандартной учетной записи администратора WordPress, но если вы хотите пойти еще дальше, избавьтесь от этой учетной записи по умолчанию и создайте новую учетную запись с теми же правами администратора. Этот шаг стоит предпринять, если вы думаете, что ваши оригинальные имя пользователя и пароль администратора были обнаружены.

Рассмотрите возможность скрытия версии WordPress

Скрытие версии WordPress гарантирует, что хакеры не узнают, что ваш сайт уязвим. Как уже говорилось ранее, вы всегда должны обновлять WordPress до последней версии. Но если у вас еще не было возможности сделать это, очень важно скрыть потенциальную уязвимость. Вот руководство о том, как скрыть версию WordPress.

Что делать, если вас взломали

Итак, вы внедрили некоторые или все вышеперечисленные меры, и теперь хотите быть дополнительно подготовленными на случай, если что-то пойдет не так. Или что-то пошло не так. В любом случае, вот что нужно делать:

Сохраняйте спокойствие

Паника в таких ситуациях естественна. Помните, что нарушение безопасности может произойти с каждым. Необходимо сохранять ясную голову, чтобы вы могли найти источник нарушения и приступить к его устранению.

Включите режим технического обслуживания на своем сайте

Ограничение доступа к вашему сайту позволяет оградить посетителей от атаки и обезопасить их. Открывайте свой сайт только тогда, когда вы уверены, что ситуация под контролем.

Начните создавать отчет о происшествии

Запишите все важные детали, которые могут помочь решить проблему. К ним относятся, но не ограничиваются:

- Когда вы обнаружили проблему.

- Что заставило вас поверить, что на вас напали.

- Ваша текущая тема, активные плагины, хостинг-провайдер и сетевой провайдер.

- Все последние изменения, которые вы внесли на свой сайт WordPress до инцидента.

- Журнал регистрации ваших действий при поиске и устранении проблемы.

Обновляйте этот документ по мере поступления дополнительной информации.

Сброс доступа и разрешений

Измените пароли всех учетных записей на сайте WordPress, чтобы предотвратить дальнейшие изменения сайта. Затем выполните принудительный выход из системы всех пользователей, все еще входящих в систему. Все владельцы учетных записей также должны внимательно отнестись к обновлению паролей на своих рабочих и личных устройствах, а также личных аккаунтов, поскольку вы не можете знать наверняка, к чему злоумышленники смогли получить доступ помимо вашего сайта WordPress.

Диагностировать проблему

Либо ищите проблему самостоятельно с помощью плагина безопасности, либо, в зависимости от масштаба атаки, наймите специалиста для диагностики проблемы и ремонта сайта. Независимо от выбранного метода, запустите сканирование безопасности сайта и локальных файлов, чтобы очистить все оставшиеся вредоносные файлы или код, который могли оставить злоумышленники, и восстановить все недостающие файлы.

Обзор соответствующих веб-сайтов и каналов

Если у вас есть учетные записи на любой другой онлайн-платформе, связанной с вашим сайтом, например, учетная запись в социальных сетях или другой сайт WordPress, проверьте эти платформы, чтобы узнать, не пострадали ли они. Смените пароли и для этих каналов.

Переустановите резервное копирование, темы и плагины

Переустановите тему и плагины (дважды убедившись в их безопасности). Если у вас есть резервная копия, восстановите самую последнюю резервную копию перед инцидентом.

Снова измените пароли на своих сайтах

Да, вы сбросили все пароли WordPress, но эти учетные данные могли быть скомпрометированы, пока вы устраняли проблему. Никогда нельзя быть слишком осторожным.

Предупредите своих клиентов и заинтересованные стороны

После того, как ваш сайт снова заработает, настоятельно подумайте о том, чтобы обратиться к своим клиентам с предупреждением об атаке, особенно если была получена и утечка личной информации. Это правильный поступок, и будьте готовы к негативной реакции со стороны клиентов.

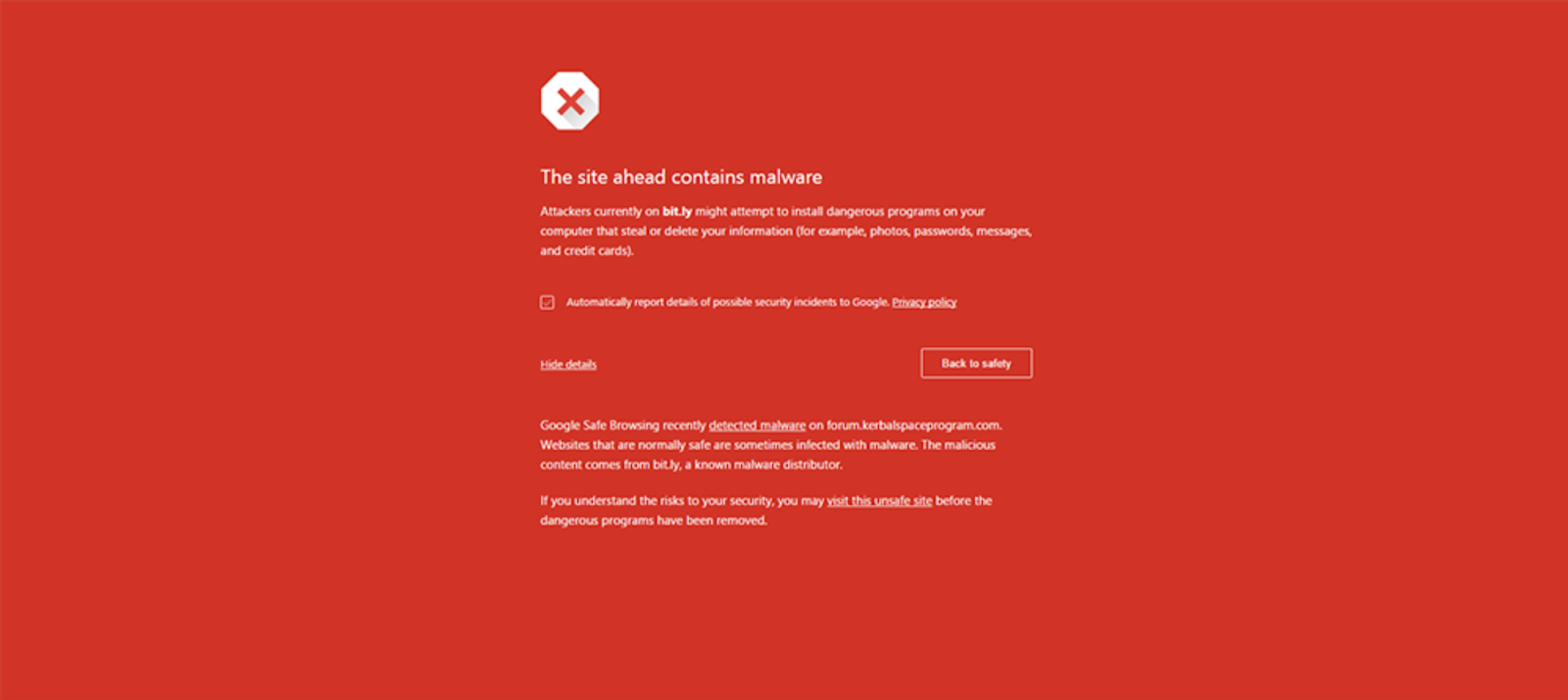

Проверьте, не находится ли ваш сайт в черном списке Google

Если ваш сайт попал в черный список Google в результате атаки, Google негласно предупредит пользователей о необходимости заходить на ваш сайт: Хотя черный список необходим для того, чтобы оградить пользователей от вредных сайтов, он также отпугнет большую часть трафика от вашего законного сайта. У Sucuri есть бесплатный инструмент для сканирования вашего сайта на предмет наличия в черном списке Google.

Следуйте приведенным выше лучшим практикам

Принятие всех возможных мер предосторожности, чтобы ограничить возможность нового нападения, даст вам некоторое душевное спокойствие. Будем надеяться, что ничего подобного больше не произойдет. Но если это произойдет, вы будете в гораздо лучшей форме.

Не воспринимайте безопасность как должное

Киберпреступники постоянно разрабатывают новые способы использовать присутствие компаний в Интернете против них, а инженеры по безопасности постоянно разрабатывают новые методы, чтобы остановить их. Таков постоянно меняющийся цикл безопасности в Интернете, и мы все находимся в центре этого процесса. Всегда помните о безопасности своих клиентов, чтобы у них было меньше поводов для беспокойства.