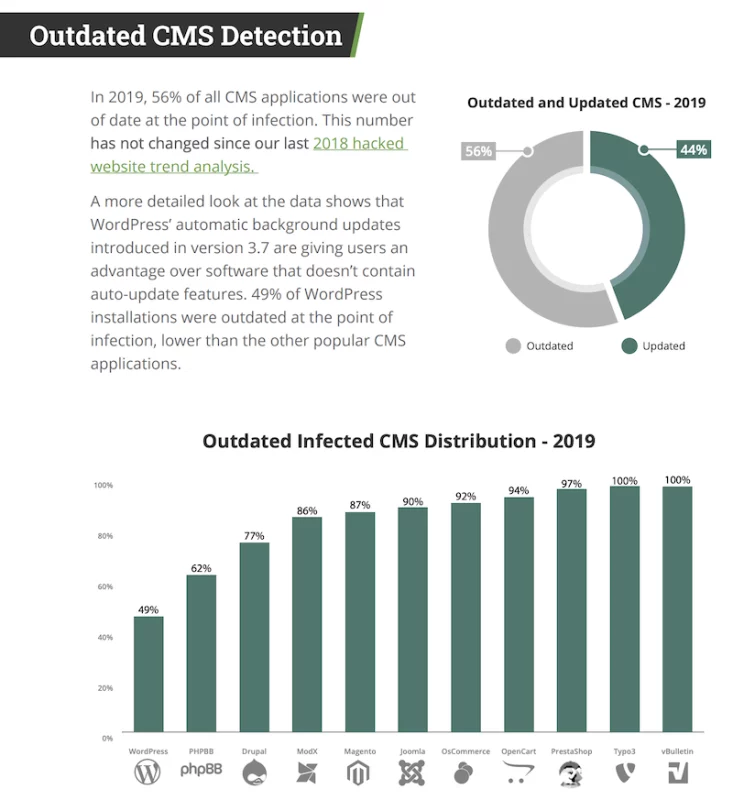

Интересный отчет компании Symantec показывает, что 1 из 10 веб-сайтов содержит один или несколько вредоносных кодов. А если вы используете WordPress, то, согласно другому отчету SUCURI, 49% просканированных сайтов оказались устаревшими.

Как владельцу веб-приложений обеспечить защиту своего сайта от сетевых угроз? Не происходит ли утечка конфиденциальной информации? Если вы используете “облачное” решение для обеспечения безопасности, то, скорее всего, регулярное сканирование уязвимостей является частью плана. Если же нет, то необходимо проводить регулярное сканирование и принимать необходимые меры по снижению рисков. Существует два типа сканеров.

Коммерческие – предоставляют возможность автоматизировать сканирование для обеспечения непрерывной безопасности, создания отчетов, оповещений, подробных инструкций по устранению проблем и т.д. Среди известных в отрасли компаний можно назвать следующие:

- Acunetix

- Detectify

- Qualys

С открытым исходным кодом/бесплатные – можно загрузить и выполнить сканирование системы безопасности по требованию. Однако не все из них способны охватить широкий спектр уязвимостей, как коммерческие. Рассмотрим следующие сканеры веб-уязвимостей с открытым исходным кодом.

Лучшие сканеры веб-уязвимостей с открытым исходным кодом

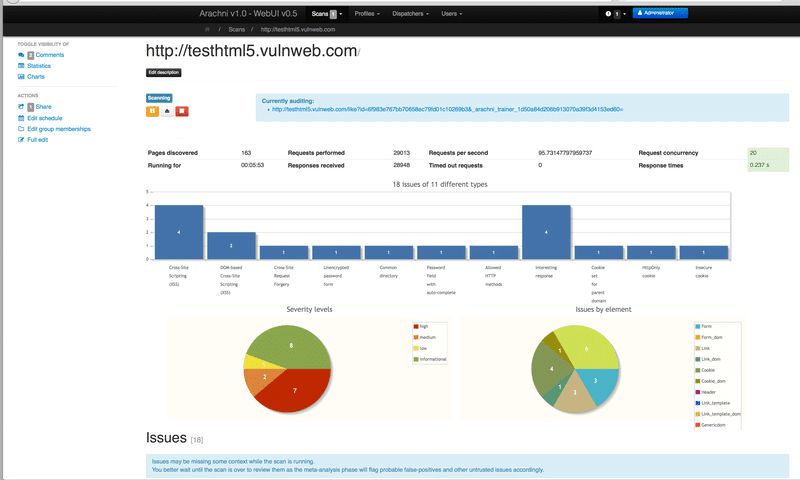

Arachni

Arachni – высокопроизводительный сканер безопасности, построенный на основе фреймворка Ruby для современных веб-приложений. Он доступен в виде портативных бинарных файлов для Mac, Windows и Linux.

Arachni умеет не только проверять статические или CMS-сайты, но и отслеживать “отпечатки пальцев” платформ. Она выполняет активную и пассивную проверку, как для Windows, так и для других платформ.

- Windows, Solaris, Linux, BSD, Unix

- Nginx, Apache, Tomcat, IIS, Jetty

- Java, Ruby, Python, ASP, PHP

- Django, Rails, CherryPy, CakePHP, ASP.NET MVC, Symfony

Некоторые из обнаруженных уязвимостей:

- NoSQL/Blind/SQL/Code/LDAP/Command/XPath injection

- Подделка межсайтовых запросов

- Обход пути

- Локальные/ удаленные включения файлов

- Расщепление ответа

- Межсайтовый скриптинг

- Недействительные DOM-перенаправления

- Раскрытие исходного кода

Вы можете получить отчет об аудите в формате HTML, XML, Text, JSON, YAML и т.д. Arachni позволяет расширить возможности сканирования до следующего уровня за счет использования подключаемых модулей. Ознакомьтесь с полными возможностями Arachni и загрузите его, чтобы испытать его.

XssPy

Сканер XSS (межсайтовый скриптинг) уязвимостей на базе языка python, используемый многими организациями, включая Microsoft, Stanford, Motorola, Informatica и др. XssPy от Файзана Ахмада – это умный инструмент. Он делает одну вещь ut довольно хорошо. Вместо того чтобы проверять только домашнюю или заданную страницу, он проверяет все ссылки на сайтах. XssPy также проверяет поддомены, так что ничто не остается без внимания.

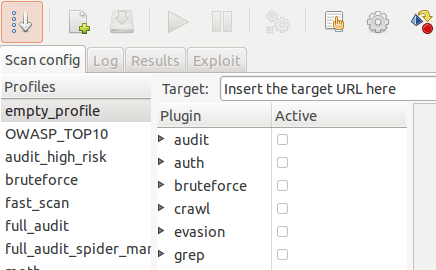

w3af

w3af – проект с открытым исходным кодом, начатый в конце 2006 года, работает на языке Python и доступен для Linux и Windows. w3af способен обнаружить более 200 уязвимостей, включая 10 лучших по версии OWASP.

w3af позволяет внедрять полезную нагрузку в заголовки, URL, cookies, query-string, post-data и т.д., чтобы использовать веб-приложение для аудита. Поддерживаются различные методы протоколирования для создания отчетов. Например:

- CSV

- HTML

- Консоль

- Текст

- XML

Он построен на архитектуре плагинов, и вы можете ознакомиться со всеми доступными плагинами здесь.

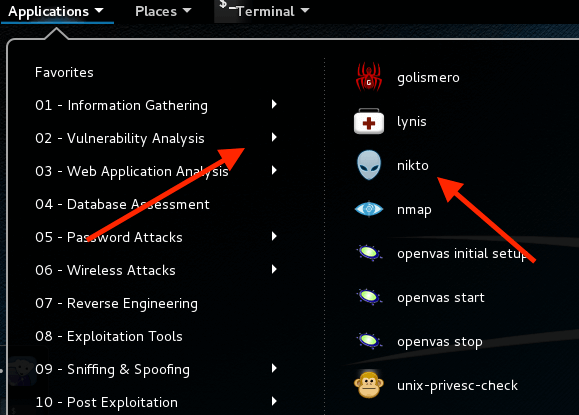

Nikto

Проект с открытым исходным кодом, спонсируемый компанией Netsparker, направлен на поиск неправильной конфигурации веб-сервера, плагинов и веб-уязвимостей. Nikto выполняет комплексную проверку по более чем 6500 элементам риска. Он поддерживает HTTP-прокси, SSL, аутентификацию с использованием NTLM и т.д. и может задавать максимальное время выполнения сканирования. Nikto также доступен в Kali Linux.

Перспективным выглядит решение для интрасетей, позволяющее находить риски безопасности веб-серверов.

Wfuzz

Wfuzz (The Web Fuzzer) – это инструмент оценки приложений для тестирования на проникновение. Вы можете подставлять данные в HTTP-запрос для любого поля, чтобы эксплуатировать веб-приложение и проводить аудит веб-приложений. Wfuzz требует наличия установленного Python на компьютере, где вы хотите запустить сканирование. Для его запуска имеется отличная документация.

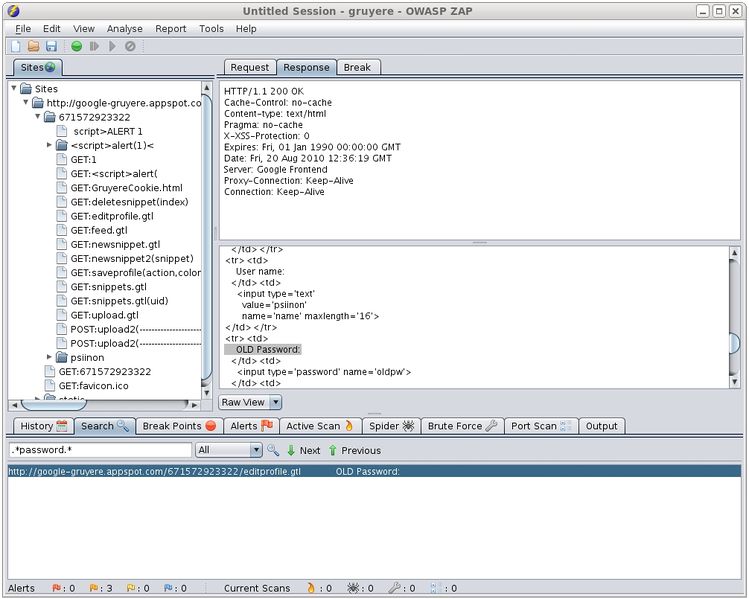

OWASP ZAP

ZAP (Zet Attack Proxy) – один из известных инструментов тестирования на проникновение, который активно обновляется сотнями добровольцев по всему миру. Это кроссплатформенный инструмент на базе Java, который может работать даже на Raspberry Pi. ZIP располагается между браузером и веб-приложением и перехватывает и проверяет сообщения.

Из функциональных возможностей ZAP стоит отметить некоторые из них.

- Fuzzer

- Автоматический и пассивный сканер

- Поддержка нескольких скриптовых языков

- Принудительный просмотр

Wapiti

Wapiti сканирует веб-страницы заданной цели и ищет скрипты и формы для внедрения данных на предмет наличия уязвимости. Это не проверка безопасности исходного кода; вместо этого он выполняет сканирование “черного ящика”.

Он поддерживает HTTP-метод GET и POST, HTTP- и HTTPS-прокси, несколько видов аутентификации и т.д.

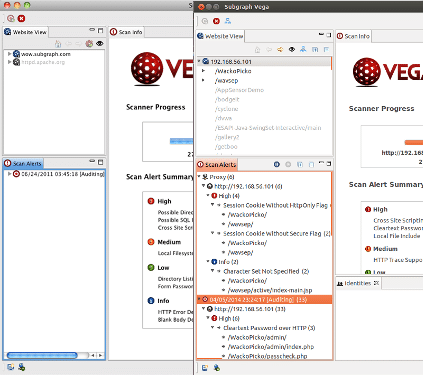

Vega

Vega, разработанная компанией Subgraph, представляет собой многоплатформенный инструмент на языке Java для поиска XSS, SQLi, RFI и многих других уязвимостей. Vega имеет приятный графический интерфейс и способна выполнять автоматическое сканирование, войдя в приложение с заданными учетными данными.

Если вы являетесь разработчиком, вы можете использовать API vega для создания новых модулей атаки.

SQLmap

Как можно догадаться по названию, с помощью sqlmap можно проводить тестирование базы данных на проникновение и находить в ней недостатки.

Он работает с Python 2.6 или 2.7 на любой ОС. Если вы хотите найти SQL-инъекцию и использовать базу данных, то sqlmap будет полезен.

Grabber

Это небольшой инструмент, основанный на Python и неплохо справляющийся с несколькими задачами. Вот некоторые из возможностей Grabber:

- Анализатор исходного кода JavaScript

- Межсайтовый скриптинг, SQL-инъекции, слепые SQL-инъекции

- Тестирование PHP-приложений с помощью PHP-SAT

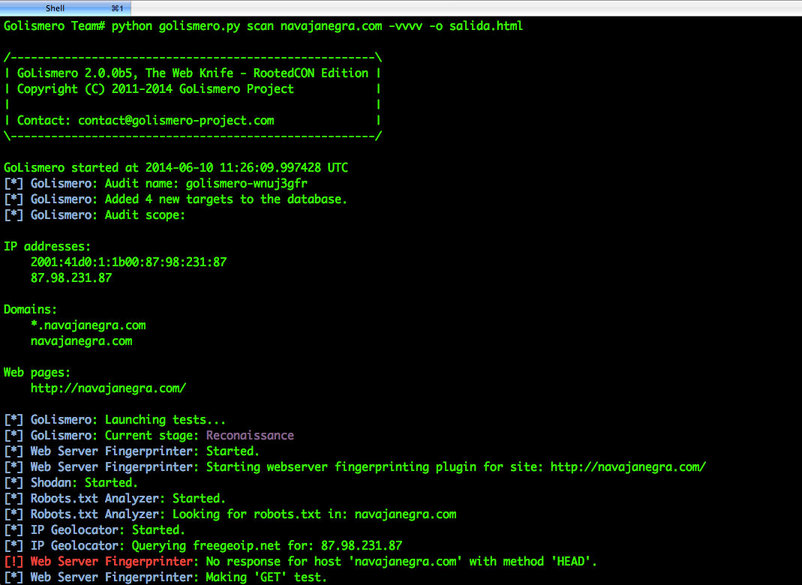

Golismero

Фреймворк для управления и запуска некоторых популярных инструментов безопасности, таких как Wfuzz, DNS recon, sqlmap, OpenVas, robot analyzer и т.д.).

Golismero – умный инструмент, он может консолидировать отзывы о тестах из других инструментов и объединять их для получения единого результата.

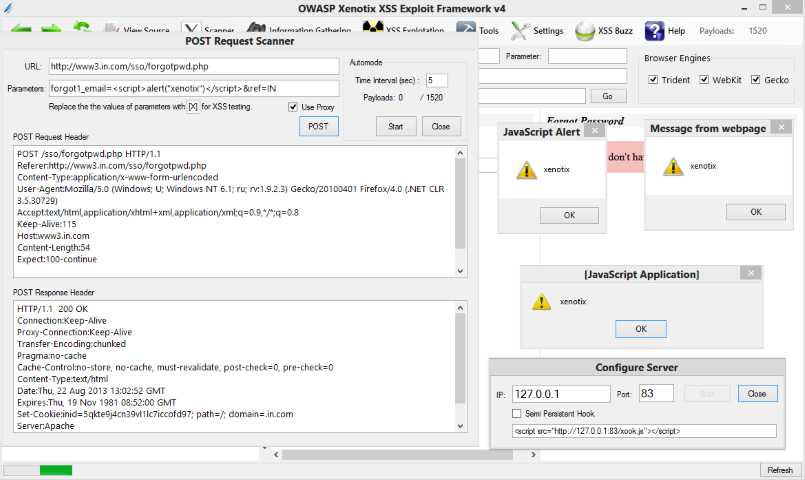

OWASP Xenotix XSS

Xenotix XSS от OWASP – это продвинутый фреймворк для поиска и эксплуатации межсайтового скриптинга. В него встроены три интеллектуальных фаззера для быстрого сканирования и улучшения результатов.

Заключение

Веб-безопасность очень важна для любого интернет-бизнеса, и я надеюсь, что перечисленные выше бесплатные сканеры уязвимостей с открытым исходным кодом помогут вам найти риски и снизить их до того, как кто-то ими воспользуется.