Для IT-системы вашей компании необходимо конкретное доказательство того, что ваш онлайн-бизнес надежно защищен от различных видов кибератак, особенно от атак методом грубой силы.

Что такое атака “грубой силы”?

Атака “грубой силы” – это одна из самых опасных кибератак, противостоять которой вам не составит труда! Атака методом перебора направлена на сердце безопасности вашего сайта или устройства, пароль для входа в систему или ключи шифрования. Она использует непрерывный метод проб и ошибок, чтобы решительно их исследовать.

Способы атаки методом перебора разнообразны, в основном это:

- Гибридные атаки методом перебора: перебор или введение тысяч ожидаемых и словарных слов, или даже случайных слов.

- Обратный перебор: попытка получить ключ для выведения пароля с помощью исчерпывающего исследования.

Зачем нужны инструменты тестирования на проникновение?

Для достижения этой цели злоумышленники используют различные инструменты. Вы можете использовать сами эти инструменты для атак методом грубой силы для тестирования на проникновение. Такое тестирование также называют “пентестингом” или “пен-тестированием”. Тест на проникновение – это практика попыток взлома ваших собственных ИТ-систем теми же способами, что и хакеры. Это позволяет выявить любые бреши в системе безопасности.

Примечание: следующие инструменты могут генерировать множество запросов, которые вы должны выполнять только в среде вашего приложения.

Gobuster

Gobuster – один из самых мощных и быстрых инструментов перебора, не требующий времени выполнения. Он использует сканер каталогов, запрограммированный на языке Go; это быстрее и гибче, чем интерпретируемый скрипт.

Особенности

- Gobuster известен также своей потрясающей поддержкой параллелизма, что позволяет ему обрабатывать множество задач и расширений, сохраняя скорость обработки.

- Легкий инструмент без Java GUI работает только в командной строке на многих платформах.

- Встроенная справка.

Режимы

- dir – классический режим работы с каталогами

- dns – режим поддомена DNS

- s3 – перечисление открытых ведер S3, поиск существования и списков ведер

- vhost – режим виртуального хоста

Однако он страдает одним недостатком – неспособностью к рекурсивному поиску в каталогах, что снижает его эффективность для многоуровневых каталогов.

BruteX

BruteX – это отличный универсальный инструмент для перебора с открытым исходным кодом.

Использует возможности систематического подбора огромного количества возможных паролей. Включает в себя множество сервисов, собранных из некоторых других инструментов, таких как Nmap, Hydra & DNS enum. Это позволяет сканировать открытые порты, запускать перебор FTP, SSH и автоматически определять запущенную службу целевого сервера.

Dirsearch

Dirsearch – это продвинутый инструмент грубой силы, основанный на командной строке. Он представляет собой сканер путей к веб-сайтам и может перебирать каталоги и файлы на веб-серверах.

Dirsearch недавно стал частью официальных пакетов Kali Linux, но он также работает на Windows, Linux и macOS. Она написана на языке Python, чтобы быть легко совместимой с существующими проектами и скриптами. Он также намного быстрее традиционного инструмента DIRB и содержит гораздо больше функций.

- Поддержка прокси

- Многопоточность

- Рандомизация пользовательских агентов

- Поддержка нескольких расширений

- Арена сканера

- Задержка запросов

Для рекурсивного сканирования Dirsearch является победителем. Он возвращается назад и ползает, ища любые дополнительные каталоги. Наряду со скоростью и простотой, это лучший из лучших брутфорсов для любого пентестера.

Callow

Callow – это удобный и настраиваемый инструмент для брутфорса логинов. Написан на языке python 3. Он разработан с учетом потребностей и обстоятельств новичков. В нем предусмотрены гибкие пользовательские эксперименты для легкой обработки ошибок, особенно для новичков, чтобы они могли легко понять и интуитивно разобраться.

SSB

Secure Shell Bruteforcer (SSB) – один из самых быстрых и простых инструментов для брутфорса SSH-серверов.

Использование защищенной оболочки SSB дает вам соответствующий интерфейс, в отличие от других инструментов, взламывающих пароль SSH-сервера.

Thc-Hydra

Hydra – один из самых известных инструментов для взлома логинов, используемый либо в Linux, либо в Windows/Cygwin. Кроме того, для Solaris, FreeBSD/OpenBSD, QNX (Blackberry 10) и macOS. Поддерживает множество протоколов, таких как AFP, HTTP-FORM-GET, HTTP-GET, HTTP-FORM-POST, HTTP-HEAD, HTTP-PROXY и другие. Установленная по умолчанию на Kali Linux, Hydra имеет как командную строку, так и графическую версию. Она может взломать одно или список имен пользователей/паролей методом перебора.

Кроме того, это распараллеленный, очень быстрый и гибкий инструмент, позволяющий удаленно контролировать возможность несанкционированного доступа к вашей системе. Некоторые другие инструменты для взлома логинов используются для тех же функций, но только Hydra поддерживает множество различных протоколов и параллельные соединения.

Burp Suite

Burp Suite Professional – незаменимый набор инструментов для тестировщиков веб-безопасности, он обладает быстрыми и надежными функциями. Кроме того, он может автоматизировать монотонные задачи тестирования. Кроме того, он разработан экспертами для ручного и полуавтоматического тестирования безопасности. Многие эксперты используют его для тестирования десяти лучших уязвимостей OWASP.

Burp предлагает множество уникальных функций, от увеличения охвата сканирования до настройки его в темном режиме. Он может тестировать/сканировать многофункциональные современные веб-приложения, JavaScript, тестировать API. Это инструмент, созданный действительно для тестирования сервисов, а не для взлома, как многие другие. Так, он записывает сложные последовательности аутентификации и пишет отчеты для непосредственного использования конечными пользователями.

Его преимущество заключается в том, что он позволяет проводить внеполосное тестирование безопасности приложений (OAST), которое позволяет обнаружить многие невидимые уязвимости, недоступные другим. Кроме того, это первое преимущество от использования PortSwigger Research, которое ставит вас впереди всех.

Patator

Patator – это инструмент перебора для многоцелевого и гибкого использования в рамках модульной конструкции. Он появился в рефлекторном разочаровании от использования некоторых других инструментов и скриптов атак для подбора паролей. Patator выбирает новый подход, чтобы не повторять старых ошибок.

Написанный на языке Python, Patator является многопоточным инструментом, который хочет служить тестированию на проникновение более гибким и надежным способом, чем предки. Он поддерживает множество модулей, включая следующие.

Pydictor

Pydictor – еще один мощный инструмент для взлома по словарю. Когда дело доходит до проверки длины и надежности пароля, он может поразить как новичков, так и профессионалов. Это инструмент, без которого злоумышленники не могут обойтись в своем арсенале. Кроме того, он обладает избытком функций, которые позволят вам насладиться действительно сильной работой в любой ситуации тестирования.

- Постоянный помощник: позволяет создать общий список слов, список слов социальной инженерии, специальный список слов с использованием веб-контента и т.д. Кроме того, он содержит фильтр, который поможет сфокусировать ваш список слов.

- Высокая степень настройки: вы можете настроить атрибуты словаря в соответствии с вашими потребностями, используя фильтр по длине, режим leet и другие функции.

- Гибкость и совместимость: он способен анализировать конфигурационный файл и может бесперебойно работать как на Windows, так и на Linux или Mac.

Словари Pydictor

- Числовой словарь

- Алфавитный словарь

- Алфавитный словарь верхнего регистра

- Числовой словарь в сочетании с алфавитным словарем верхнего регистра

- Верхний регистр в сочетании с нижним регистром алфавита

- Числительное в сочетании с алфавитом нижнего регистра

- Комбинация верхнего регистра, нижнего регистра и числительных

- Добавление статической головки

- Манипулирование фильтром сложности словаря

Ncrack

Ncrack – это сетевой инструмент для взлома с высокой скоростью работы. Он разработан для компаний, чтобы помочь им проверить свои сетевые устройства на наличие слабых паролей. Многие специалисты по безопасности рекомендуют использовать Ncrack для аудита безопасности системных сетей. Он был выпущен как отдельный инструмент или как часть Kali Linux.

Благодаря модульному подходу и динамическому движку, Ncrack, разработанный с помощью командной строки, может изменять свое поведение в зависимости от обратной связи с сетью. Он может выполнять надежный широкий аудит для многих хостов одновременно.

Возможности Ncrack не ограничиваются гибким интерфейсом, а обеспечивают полный контроль над сетевыми операциями для пользователя. Это позволяет проводить удивительные сложные атаки методом перебора, взаимодействие во время выполнения и временные шаблоны, облегчающие использование, например, Nmap.

Поддерживаемые протоколы включают SSH, RDP, FTP, Telnet, HTTP(S), WordPress, POP3(S), IMAP, CVS, SMB, VNC, SIP, Redis, PostgreSQL, MQTT, MySQL, MSSQL, MongoDB, Cassandra, WinRM, OWA и DICOM, что позволяет использовать его в самых разных отраслях.

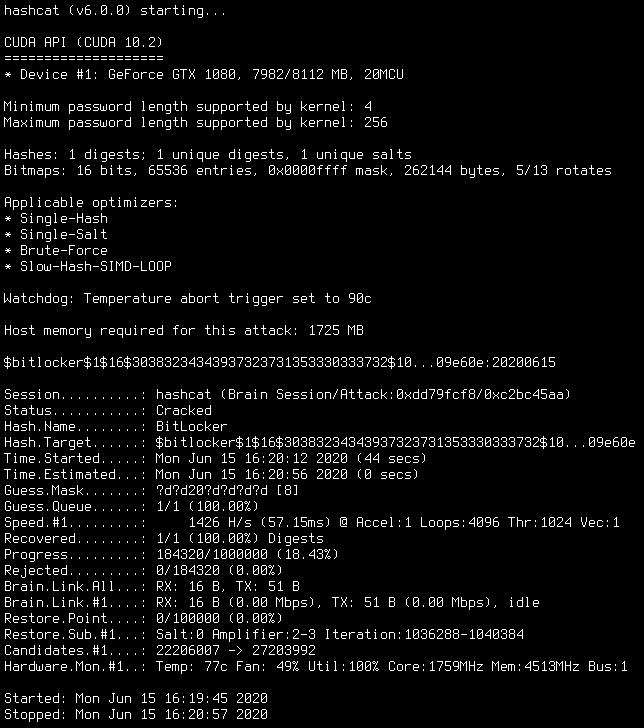

Hashcat

Hashcat – это инструмент для восстановления паролей. Он может работать на Linux, OS X и Windows и поддерживает многие алгоритмы Hashcat, такие как MD4, MD5, SHA-family, хэши LM и форматы Unix Crypt.

Hashcat стал широко известен благодаря своим оптимизациям, частично зависящим от программного обеспечения, которое открыл создатель Hashcat.

Hashcat имеет два варианта:

- Cредство восстановления паролей на базе CPU

- Инструмент для восстановления паролей на базе GPU

Инструмент на базе GPU может взломать некоторые алгоритмы Hashcat за более короткое время, чем инструмент на базе CPU (MD5, SHA1 и другие). Но не каждый алгоритм может быть взломан быстрее с помощью GPU. Тем не менее, Hashcat был описан как самый быстрый взломщик паролей в мире.

Заключение

После этого подробного обзора у вас появился разнообразный арсенал инструментов. Выбирайте то, что вам больше подходит для каждой ситуации и обстоятельств, с которыми вы сталкиваетесь. Нет никаких оснований полагать, что альтернативы не отличаются разнообразием. В одних случаях самые простые инструменты являются лучшими, а в других – наоборот.