DDoS-атаки угрожают безопасности веб-сайтов и наносят ущерб в виде утечки данных, репутации и финансов. Даже небольшая уязвимость в вашем щите безопасности может привести к таким проблемам, как DDoS-атаки. Основная цель этого типа атак – замедлить работу или вывести из строя веб-сайт путем наводнения всей сети фальшивым трафиком. Поэтому владельцы сайтов должны знать о различных типах DDoS-атак и иметь возможность смягчить их или хотя бы минимизировать их последствия. Согласно исследованиям, в 2023 году количество DDoS-атак может увеличиться более чем на 300%. Это вызывает огромную обеспокоенность как у частных лиц, так и у компаний, поскольку атаки могут нанести ущерб их веб-сайтам во многих отношениях. В этой статье я расскажу о различных типах DDoS-атак, которые также популярны, и о том, как их предотвратить и защитить свой сайт.

Что такое DDoS-атака?

Распределенная атака типа “отказ в обслуживании” (DDoS) – это угроза безопасности веб-сайтов, которая может нарушить работу сервера, сети или службы, перегрузив окружающую инфраструктуру или цель нежелательным потоком трафика. Она может использовать компьютеры и другие связанные сетевые ресурсы, например, устройства IoT. Основная цель DDoS-атаки – наводнить систему фальшивым трафиком, например, внезапным увеличением количества запросов на подключение, сообщений или пакетов. Такое огромное количество запросов может привести к сбою или замедлению работы систем, поскольку ресурсов не хватит для удовлетворения запросов.

Хотя некоторые хакеры используют эту атаку для шантажа владельцев веб-сайтов, чтобы заставить их заплатить значительные суммы, основными мотивами атаки являются:

- Нарушить связь и работу сервисов

- Нанести ущерб вашему бренду

- Получить преимущество от вашего бизнеса

- Отвлечь группу реагирования на инцидент

Предприятия любого размера могут пострадать от этих атак, если они не соблюдают надлежащие меры безопасности. Наиболее подверженными атакам являются следующие предприятия:

- Интернет-магазины

- Финтех и финансовые компании

- Компании, занимающиеся онлайн-гемблингом и азартными играми

- Правительственные организации

- Поставщики ИТ-услуг

Как правило, для проведения таких атак злоумышленники используют Botnet. Ботнет связан с зараженными вредоносным ПО компьютерами, IoT-гаджетами и мобильными устройствами, которые находятся под контролем DDoS-атакующих. Хакеры используют эти сетевые устройства для отправки многочисленных запросов на IP-адрес сервера или целевого веб-сайта. Из-за DDoS-атак владельцы компаний сталкиваются с многочисленными трудностями, такими как брошенные корзины, потеря бизнеса и доходов, прекращение предоставления услуг, разочарованные пользователи и многое другое. В результате вам придется потратить значительные средства и время, чтобы вернуть свой бизнес на прежний уровень и добиться роста.

Как происходит DDoS-атака?

Для проведения DDoS-атак злоумышленники используют подключенные к Интернету “зомби”-машины. Сети этих машин состоят из множества устройств, например IoT-устройств, которые могут быть заражены вредоносным ПО, позволяющим злоумышленникам удаленно управлять вашими системами. Эти отдельные устройства называются ботами, а совокупность ботов – ботнетом. Как только злоумышленник сможет создать ботнет, ему будет проще направлять атаку с помощью удаленных команд. Когда атаке подвергается сеть или сервер жертвы, каждый бот в ботнете посылает запрос на IP-адрес сайта, в результате чего сеть или сервер перегружаются трафиком. Поскольку каждый бот представляет собой отдельное интернет-устройство, трудно отделить обычный трафик от трафика атаки.

Влияние DDoS-атаки на бизнес

DDoS-атаки замедляют работу вашего сайта, прерывают обслуживание клиентов и вызывают дополнительные проблемы. Из-за этого предприятия сталкиваются с множеством проблем, таких как:

- Потеря репутации: Репутация является важным аспектом любого бизнеса. Клиенты, инвесторы и партнеры доверяют вашему сайту и полагаются на него. Но когда ваш сайт подвергается DDoS-атакам, это дает им понять, что ваш сайт небезопасен. Таким образом, становится трудно управлять своей репутацией.

- Потеря данных: Хакеры могут получить доступ к вашим системам и данным и использовать их для кражи денег с банковских счетов и других неблаговидных действий.

- Финансовые потери: Предположим, у вас есть платформа электронной коммерции или веб-сайт, который внезапно отключается; вы начинаете терять деньги, так как запросы и заказы не могут быть обработаны. В таких сценариях сайты конкурентов завоевывают доверие ваших клиентов. Кроме того, восстановление потерянного бизнеса, клиентов и репутации также обойдется вам дороже.

Основные типы DDoS-атак

Хотя основная цель каждой DDoS-атаки – перегрузить всю вашу систему фальшивым трафиком, способы ее проведения различаются. Давайте обсудим три основных типа DDoS-атак:

Атаки на прикладном уровне

Прикладной уровень – это уровень, на котором сервер генерирует ответ на входящий запрос от сервера-клиента. Например, если вы введете https://www.abc.com/learning/ в своем веб-браузере, он отправит HTTP-запрос на сервер и запросит страницу обучения. Сервер выполнит поиск всей информации, связанной с этой страницей, упакует ее и отправит обратно в ваш веб-браузер.

Процесс получения и упаковки происходит на этом уровне. Атака на прикладном уровне происходит, когда злоумышленник использует несколько машин/ботов для многократной отправки запросов на один и тот же источник сервера. Так, наиболее популярной атакой на прикладном уровне является атака HTTP flood, когда злоумышленники продолжают посылать нежелательные HTTP-запросы на сервер, используя широкий спектр IP-адресов.

Объемные атаки

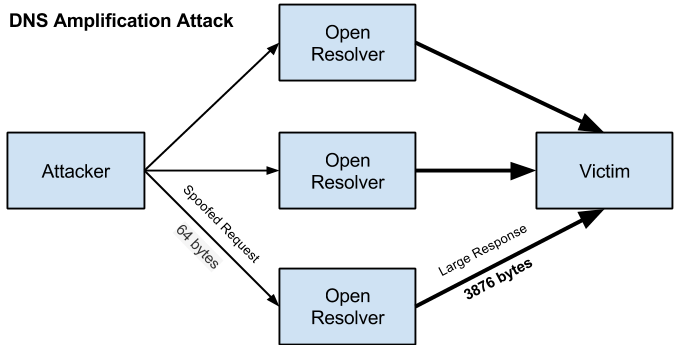

При объемных атаках злоумышленники бомбардируют сервер многочисленным трафиком так, что пропускная способность сайта полностью исчерпывается. Наиболее распространенной атакой, которую используют злоумышленники, является атака усиления DNS. Здесь злоумышленник непрерывно посылает запросы на DNS-сервер, используя поддельный IP-адрес целевого веб-сайта. DNS-сервер отправляет ответ на сервер, который является целью злоумышленников. Когда это делается несколько раз, целевой сервер запутывается и замедляется, что приводит к низкой производительности сайта.

Протокольные атаки

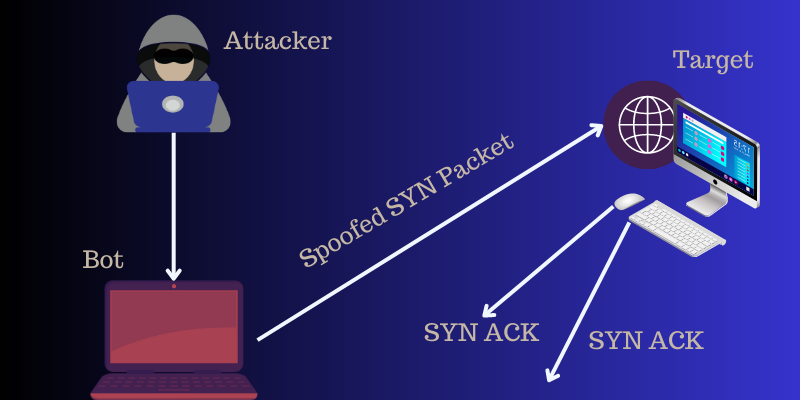

Атаки по протоколу истощают сетевые системы, такие как механизмы маршрутизации, балансировщики нагрузки и брандмауэры, а также ресурсы сервера. Когда два компьютера инициируют канал связи, они выполняют рукопожатие TCP. Это означает, что две стороны обмениваются предварительной информацией. Пакет SYN – это первый шаг на пути к рукопожатию TCP, когда сервер узнает, что клиенту необходимо начать новый канал. При атаке по протоколу хакер забрасывает сервер или сети множеством SYN-пакетов, содержащих поддельные IP-адреса. Сервер отвечает на каждый пакет, запрашивая завершение квитирования. Однако в этом случае клиент никогда не отвечает на пакеты, заставляя сервер слишком долго ждать ответа. Это может замедлить работу сервера.

Различные типы DDoS-атак

Три атаки, о которых я говорил выше, подразделяются на различные типы атак, такие как HTTP flood, DNS flood, SYN flood, Smurf и другие. Давайте обсудим их и то, как они могут повлиять на ваш бизнес.

HTTP-флуд

HTTP – это общая основа запросов в браузере, которая обычно используется для открытия веб-страниц или отправки контента через интернет. HTTP flood – это тип DDoS-атаки, относящийся к объемным атакам. Они специально разработаны для того, чтобы перегрузить целевой сервер слишком большим количеством HTTP-запросов. После того как целевой сервер будет перегружен запросами и не сможет ответить, DDoS будет посылать дополнительные запросы от реальных пользователей.

DNS-флуд

Системы доменных имен (DNS) похожи на телефонные справочники Интернета. Также они ведут себя как путь, по которому интернет-устройства ищут определенные веб-серверы для доступа к интернет-контенту. Атака DNS flood – это тип DDoS-атаки, при которой злоумышленник наводняет DNS-серверы определенного домена, чтобы нарушить разрешение DNS. Если у пользователя нет телефонной книги, найти адрес для совершения телефонного звонка на определенном ресурсе будет сложно. Аналогичное происходит и в сценарии DNS-флуда. Следовательно, сайт будет скомпрометирован, и он не сможет отвечать на легитимный трафик.

Пинг-флуд

ICMP – это уровень интернет-протокола, используемый различными сетевыми устройствами для связи между ними. Часто эхо-ответы и эхо-запросы ICMP используются для пинга устройства, чтобы узнать о его подключении и работоспособности. В атаке Ping Flood хакер пытается перегрузить целевое устройство пакетами эхо-запросов. Это делает устройство неспособным получить доступ к обычному интенсивному трафику. Когда фальшивый трафик поступает от множества устройств, атака формирует DDoS-атаку.

SYN Flood

SYN flood – это тип DDoS-атаки, также известный как полуоткрытая атака, целью которой является сделать сервер недоступным для перенаправления легитимного трафика и потребление всех доступных ресурсов сервера. Постоянно посылая пакеты начального запроса на соединение, хакер может перегрузить все порты серверной машины. Это позволяет устройству реагировать на легальный трафик вяло или не реагировать вообще.

UDP-флуд

При атаке UDP flood на сервер отправляется большое количество пакетов User Datagram Protocol (UDP) с целью перегрузки, что снижает способность устройства реагировать и обрабатывать. Брандмауэр истощается, что приводит к DDoS-атаке. В этой атаке злоумышленник использует шаги сервера, предпринятые для ответа на UDP-пакеты, которые уже отправлены на порты.

Атака с усилением DNS

Атака с усилением DNS – это объемная DDoS-атака, при которой злоумышленник использует функциональность открытого DNS для перегрузки целевой сети или сервера усиленным объемом трафика. Это делает сервер вместе с окружающей его инфраструктурой недоступным. Каждая атака усиления использует несоответствие в потреблении пропускной способности между целевым веб-источником и атакующим. В результате сеть засоряется фальшивым трафиком, вызывая DDoS-атаки.

XML-RPC Pingback

Пингбэк – это тип комментария, который создается при ссылке на определенную запись в блоге. XML-RPC pingback – это обычная функциональность модуля WordPress. Эта функциональность может быть легко использована злоумышленниками для использования функции pingback на сайте блога с целью атаки на сторонние сайты. Это может привести к множеству различных атак, так как подвергает ваш сайт различным атакам. Некоторые атаки – это атаки методом грубой силы, межсайтовые атаки через порт, атаки через прокси-сервер Patsy и другие.

DDoS-атака Slowloris

Slowloris – это тип DDoS-атаки, который позволяет хакеру перегрузить целевой сервер через множество отверстий и поддерживать различные HTTP-соединения одновременно между целью и атакующим. Она относится к атакам на уровне приложений, которые происходят с использованием частичных HTTP-запросов. Интересно, что вместо категории атаки, Slowloris – это инструмент атаки, специально разработанный для того, чтобы одна машина могла вывести сервер из строя. Этот тип атаки требует низкой пропускной способности и направлен на использование ресурсов сервера.

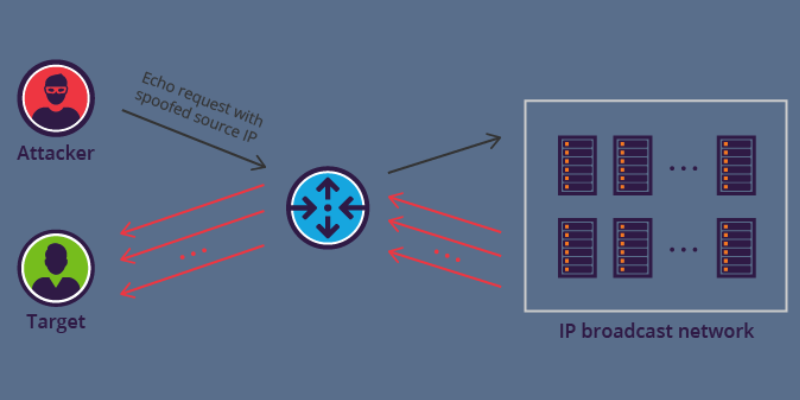

DDoS-атака Smurf

Атака Smurf происходит на сетевом уровне. Это название появилось после появления вредоносной программы DDoS.Smurf, которая позволяет злоумышленникам осуществлять атаку. Целью злоумышленников являются крупные компании, чтобы уничтожить их.

Атака Smurf похожа на атаку ping flood, которая использует ICMP-пакеты, чтобы завалить компьютеры и другие устройства эхо-запросами ICMP. Атаки происходят следующим образом:

- Сначала Smurf создает поддельный пакет, в котором в качестве адреса источника указан реальный IP-адрес жертвы.

- Пакет отправляется на широковещательный IP-адрес брандмауэра. В ответ он посылает запросы каждому хост-устройству в сети.

- Каждое устройство получает множество запросов, что приводит к компрометации легитимного трафика.

Атака нулевого дня

Атака нулевого дня определяет недостатки безопасности в прошивке, аппаратном или программном обеспечении, которые неизвестны сторонам, ответственным за устранение недостатков. Под атакой нулевого дня понимается атака, которая осуществляется в период между моментом обнаружения уязвимости и первой атакой. Хакеры пользуются уязвимостью и легко выполняют атаку. Когда уязвимость становится общедоступной, ее называют однодневной или n-дневной уязвимостью. Теперь, когда мы знаем о различных типах атак, давайте обсудим некоторые решения по их снижению.

Решения для атак на прикладном уровне

Для атак на уровне приложений можно использовать брандмауэр веб-приложений. Приведенные ниже решения предлагают брандмауэры веб-приложений (WAF), которые вы можете использовать для предотвращения атак.

Sucuri

Защитите свои веб-сайты от атак с помощью брандмауэра приложений веб-сайта (WAF) от Sucuri, который устраняет недобросовестных участников, повышает доступность вашего сайта и ускоряет время загрузки. Чтобы активировать брандмауэр для вашего сайта, выполните следующие действия:

- Добавьте свой веб-сайт в Sucuri WAF.

- Защитите входящие данные, создав SSL-сертификаты для сервера брандмауэра

- Активируйте брандмауэр, изменив записи DNS.

- Выберите высокопроизводительное кэширование для максимальной оптимизации сайта

Выберите тарифный план Sucuri Basic или Pro и защитите свой сайт от нежелательных атак.

Cloudflare

Получите безопасность корпоративного уровня с помощью решения Cloudflare WAF и ощутите лучшую безопасность, мощную защиту, быстрое развертывание и простое управление. Он предлагает защиту от уязвимостей нулевого дня. По мнению ведущих аналитиков, Cloudflare является экспертом в области безопасности приложений. Вы получите возможности машинного обучения, разработанные и обученные экспертами, чтобы защитить ваш сайт от угроз, уловить уклонения и многое другое.

Решения для объемных атак и атак по протоколам

Для объемных и протокольных атак вы можете использовать следующие решения для защиты вашего сайта от DDoS-атак.

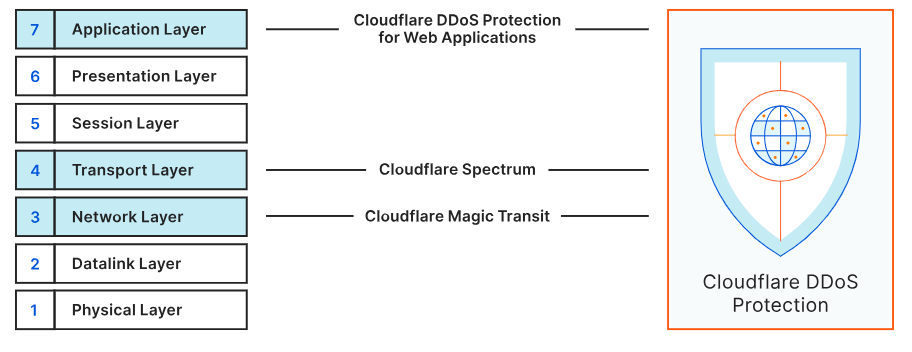

Cloudflare

Получите лучшую в отрасли защиту от DDoS-атак от Cloudflare, чтобы защитить свой сайт и предотвратить потерю клиентов и их доверия. Его сеть со скоростью 197 Тбит/с ежедневно блокирует более 112 миллиардов угроз. Глобальная сеть Cloudflare охватывает 285+ городов и 100+ стран для предотвращения атак. Ввод в эксплуатацию прост и удобен: используйте приборную панель Cloudflare или API и добавьте функциональность производительности, надежности и безопасности Cloudflare на свой сайт. Это позволит снизить вероятность DDoS-атак на сайты, приложения и сети.

Sucuri

Повысьте производительность и доступность вашего сайта в условиях крупных атак с помощью Anycast Network и решения Sucuri по безопасной доставке контента. Она поддерживает работоспособность вашего сайта даже во время массированных DDoS-атак и высоких скачков трафика. Sucuri легко блокирует поддельные запросы и трафик от различных вредоносных ботов, не нарушая легальных источников трафика. Ее высококачественные технологии и оборудование работают 24 часа в сутки 7 дней в неделю, защищая ваш сайт от вредоносных действий.

Imperva

Защитите все свои активы от DDoS-атак с помощью Imperva и обеспечьте непрерывность бизнеса с гарантией бесперебойной работы. Она минимизирует время простоя и затраты на пропускную способность, обеспечивает неограниченную защиту от DDoS-атак и гарантирует доступность сайта без ущерба для производительности.

Заключение

DDoS-атака – это смертельно опасное киберпреступление, при котором хакер наводняет сервер поддельным массивным трафиком, так что реальные пользователи сталкиваются с трудностями при доступе к сайтам и онлайн-сервисам. Существует множество видов DDoS-атак, направленных на HTTP, Ping, SYN и другие, чтобы замедлить работу вашего сайта. Выше описаны некоторые из лучших решений для борьбы с атаками на приложения, объемными атаками и атаками по протоколу. Они помогают предотвратить нежелательный трафик, поступающий из различных источников, сохранить пропускную способность и устранить простои.